2017年Q4季度安全报告

克日,腾讯平安宣布了《2017年数字加密硬币安全故事》(以下简称《故事》),显示了数字加密硬币勒索、盗窃、非法挖掘等网络安全威胁。同时指出,随着数字加密硬币价格的持续上涨,2018年数字加密硬币引发的犯罪活动可能发生率较高,网络安全形势不容乐观。0x1数字加密钱币及其基本获取方式

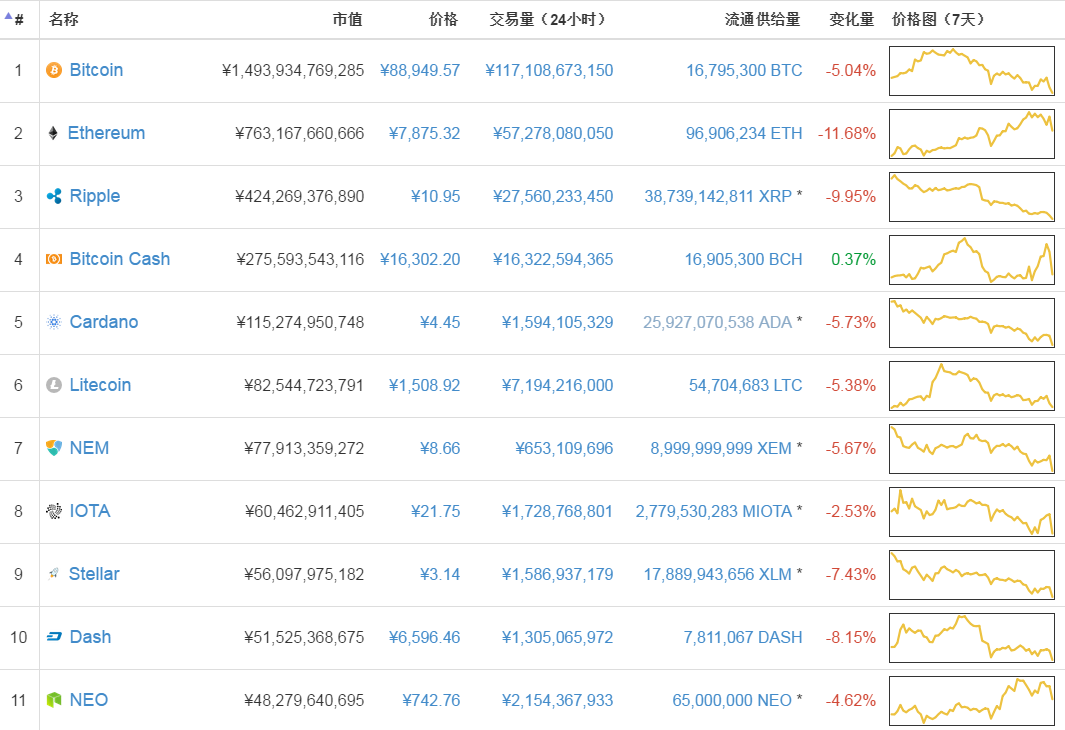

数字加密硬币(Digital Cryptocurrency)又称加密硬币,其特点是行使密码学原理,确保交易安全,控制交易单元的创建。它是数字硬币(或虚拟硬币)中的一种,如比特币、莱特币和门罗币,大家都很熟悉。自2009年世界上第一个比特币区块链诞生以来,各种数字加密硬币层出不穷,现在已经有1500多种。2017年,硬币投机风暴也将比特币、以太坊和比特币现金的价格推向了历史最高点。

(图1:数字加密硬币市值排名-数据泉源:coinmarketcap.com)

近年来最疯狂的升值是比特币。在比特币诞生之初,你可以以1美元的价格购买约1300枚比特币,但今天比特币的价格接近1.5最高时间为1万美元,甚至接近2万美元。如果花在2009年1.5以1万美元购买比特币,约莫可以购买2000万美元,基本相当于比特币总量。现在比特币已经开采了1670万美元,约占总量79.90%。随着价格的上涨和加密币数量的减少,越来越多的人通过各种方式获得加密币。

(图2:2017比特币买卖价格趋势图-数据泉源:coinbase)

采矿是获得数字加密硬币最基本的方法。一般来说,采矿就是猜测数字解决方案。如果你猜对了,你可以得到数字加密硬币的奖励。在数字加密硬币网络中,每隔一段时间就会发生一个块。该块包含多个加密数字硬币。如果你想获得这些数字加密硬币,你必须解密,即猜测密码。如果你猜对了密码,你可以得到响应的数字硬币。这就是 采矿。通过挖掘,我们还需要了解以下观点。

1. 算力

计算能力,一般来说,是每秒猜测密码次数,以评估采矿速度。由于单位时间内加密硬币总量基本牢固,密码破解难度随全网计算能力而变化——全网计算能力越大,密码设置越大,破解难度越大。以比特币为例,平均每10分钟发生一个比特币块,每个块包括12.5比特币(每4年减半,2009年每块50比特币,2013年25比特币,2016年25比特币12.5比特币),约莫每小时发生81比特币,兑换人民币约810万元。由于每小时发生的比特币总量相对牢固,更多的计算能力投资增加了解决密码的难度,现在挖掘难度已经达到2万亿元。

(图3:2017年比特币日产量及挖掘难度趋势-数据源:比特范)

2. 矿机

早期开采依赖CPU、GPU效率很慢。为了提高计算能力,硬件制造商制造了一种专门用于采矿的机械,并优化了具体的采矿算法。这种机器被称为采矿机,价格从几百元到几十万元不等。根据中国大部分地区的电费,0.7元,一个通俗矿机天天电费是21.84人民币。

(图4:500台矿机日利润概况-图片来源于网络)

3. 矿场

采矿机械的投资至少提高了采矿效率数万倍,这些采矿机械的聚集地是矿山。像金属矿一样,这些数字加密硬币矿也会漫衍在山区。不同的是,数字加密硬币矿不需要开山凿石。选择这些地区的主要原因之一是采矿耗电过大。现在只有当比特币采矿消耗的电量达到10亿千瓦时,预计到2020年,世界上所有的电力都将被消耗掉,因此大多数矿山位于深山和水电站周围,以节省成本。

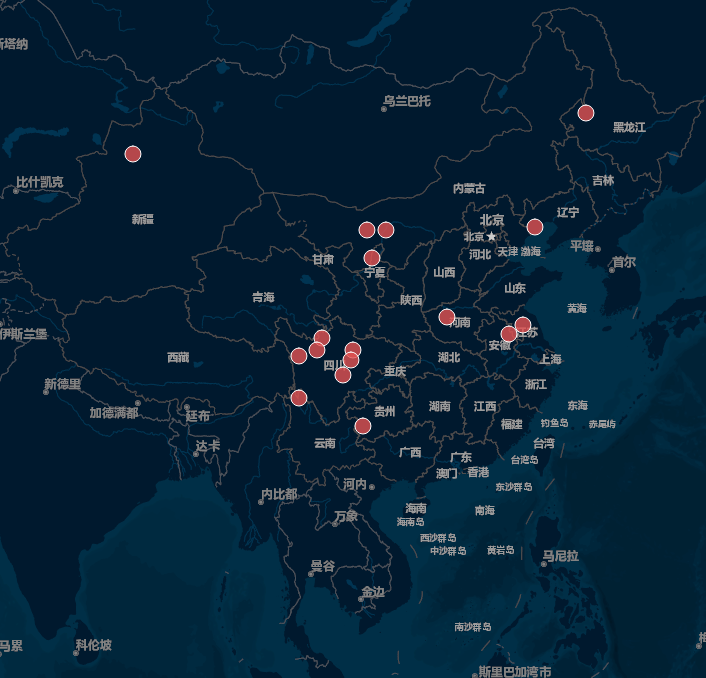

(图5:中国主要数字加密币矿漫衍-数据源:巴比特

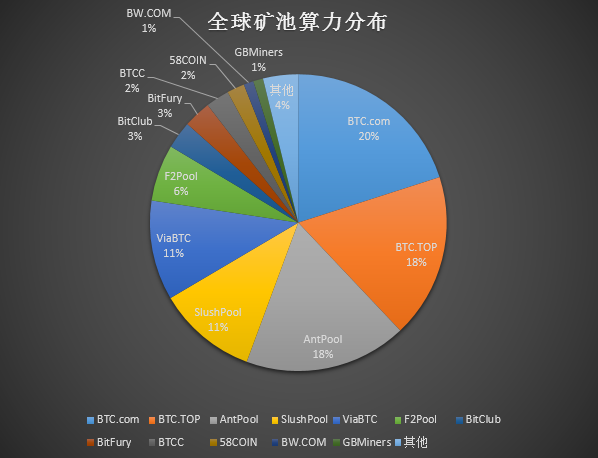

4. 矿池

由于挖掘难度一次又一次地增加,同样普通模型的矿山和个体挖掘者不太可能猜到密码,所以他们团结起来创建了一个平台。所有计算能力的人都可以参与挖掘,并根据其粗糙的计算能力分配奖金。这个挖掘平台被称为矿池。

(图6:全球矿池算力漫衍-数据泉源:BTC.COM)

0x2数字加密硬币面临哪些安全威胁?

采矿是获取数字加密硬币最基本的方式。通过采矿获得更多硬币的唯一途径是提高计算能力,但早期的资本投资非常大。以中型矿山(1万台矿机)为例,一台流行的矿机约2.5仅早期机械采购就高达1万元2.51亿元,后期的连续电费和维护费也很大。有没有办法:你不需要租花园,不需要自己的电费,也不需要买矿机来获得数字加密币?黑客会非常肯定地说:是的!

2017年,数字加密硬币引发的互联网安全问题屡屡发生。犯罪分子对数字加密硬币的匿名性感兴趣,利用勒索、盗窃、非法挖掘等手段获得了大量不义之财。

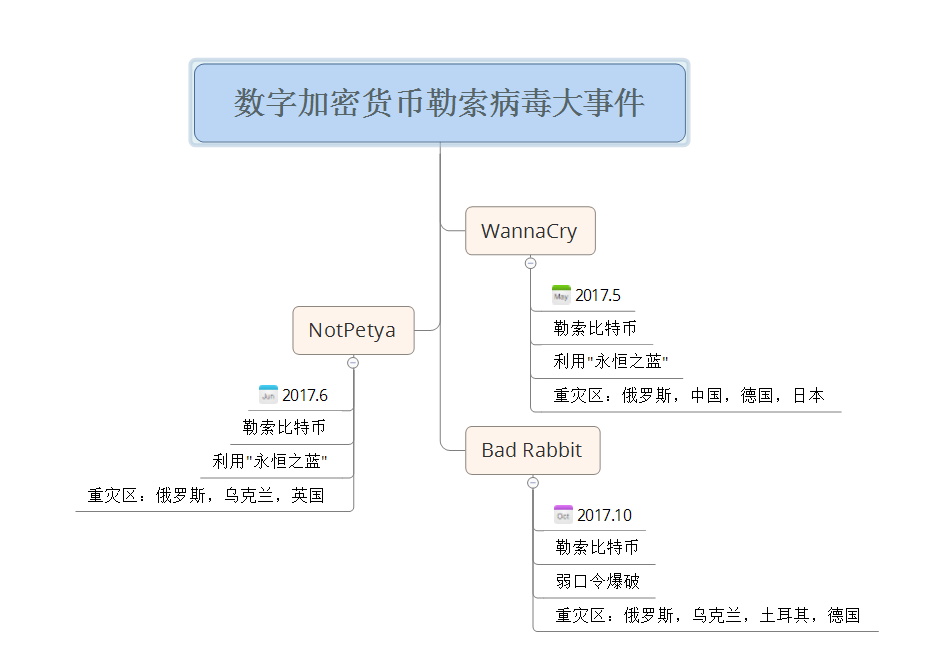

1. 勒索

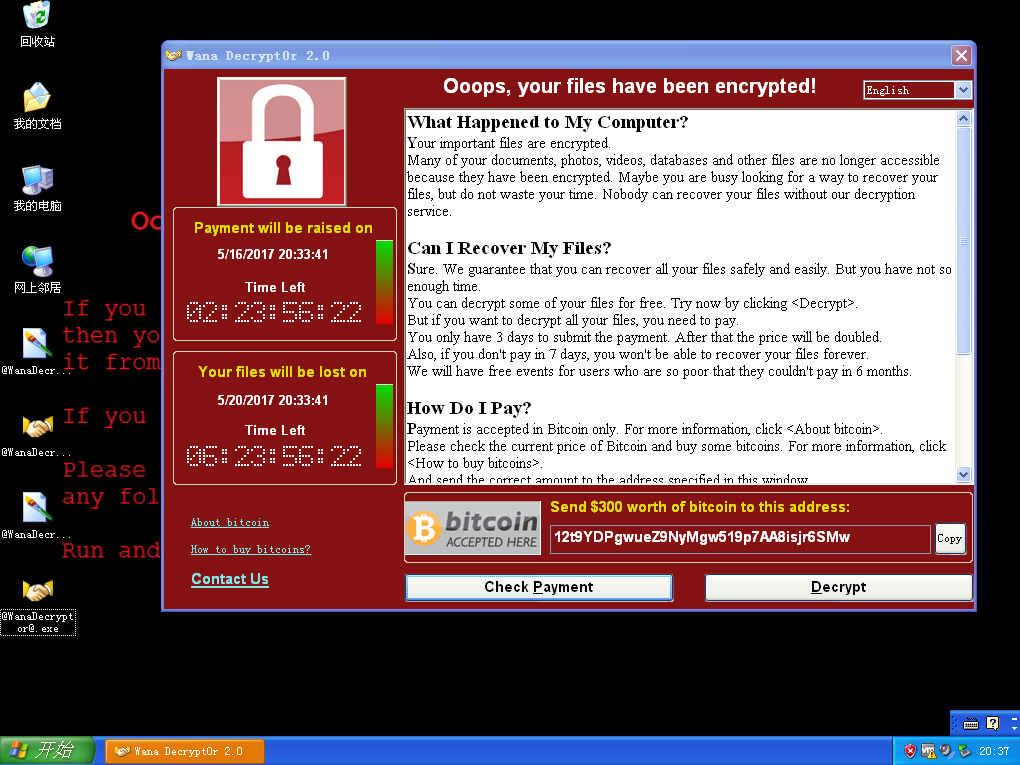

1) WannaCry勒索病毒

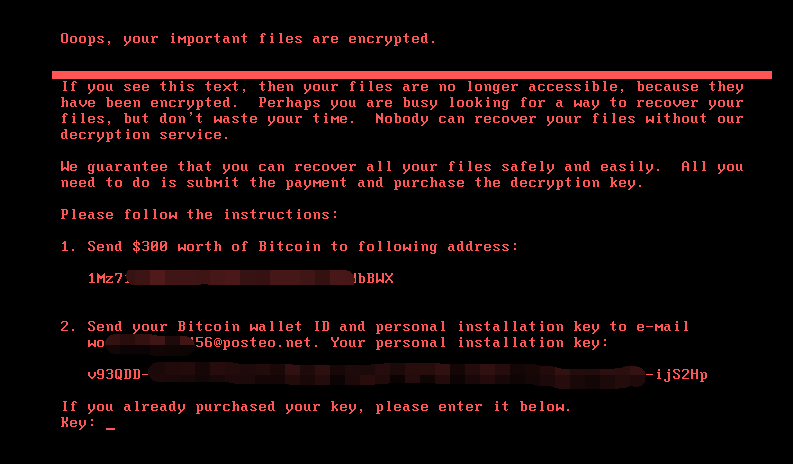

2017年5月,WannaCry勒索病毒以永恒的蓝色的缺陷肆虐世界,影响了150个国家。一些政府机关、大学和医院的电脑屏幕被染色成红色,中毒用户被要求在72小时内支付价值300美元的比特币,勒索赎金将在3天内翻一番。如果赎金在7天内被拒绝,计算机文件将永远加密。据有关报道,WannaCry勒索病毒给世界造成的损失超过80亿美元。

(图7:WannaCry 勒索界面)

2) NotPetya勒索病毒

无独有偶,在2017年6月发作的NotPetya勒索病毒也接受了永恒的蓝色的缺陷,病毒会修改系统MBR当计算机重启时,指导代码将执行病毒。病毒会提醒用户计算机在启动时进行磁盘扫描,但实际上病毒正在执行文件加密等操作。

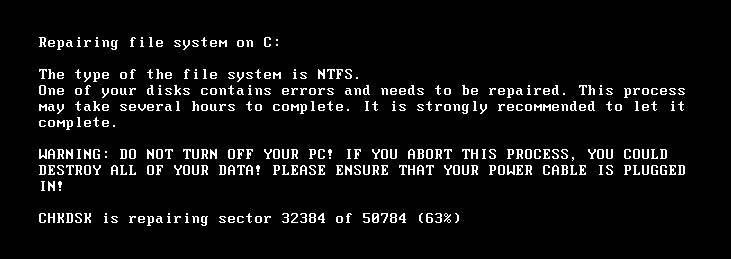

(图8:NotPetya 伪造磁盘扫描界面)

所有加密操作完成后,病毒弹出勒索信息,要求受害者支付价值300美元的比特币。

(图9:NotPetya 勒索界面)

2017年7月,病毒作者宣布Petya所有系列勒索软件的密钥。

3) Bad Rabbit勒索病毒

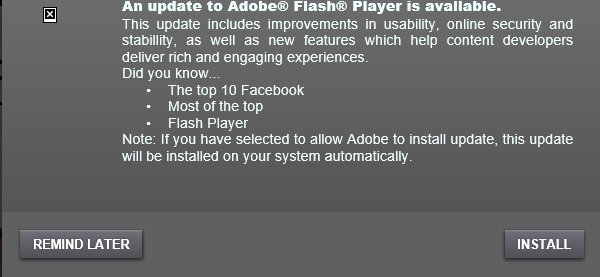

随着永恒蓝缺陷的逐渐修复,勒索病毒也首先寻找其他新的传播手段,如2017年10月发生的Bad Rabbit(坏兔子)勒索病毒使用挂马:攻击者首先入侵新闻媒体网站,然后行使这些新闻网站提出水坑攻击。当用户浏览这些网站时,用户浏览器会弹出伪装Adobe flash player一旦用户点击升级对话框install按钮,电脑会下载Bad Rabbit勒索病毒。

(图10:Bad Rabbit伪造的Adobe Flash Player界面升级)

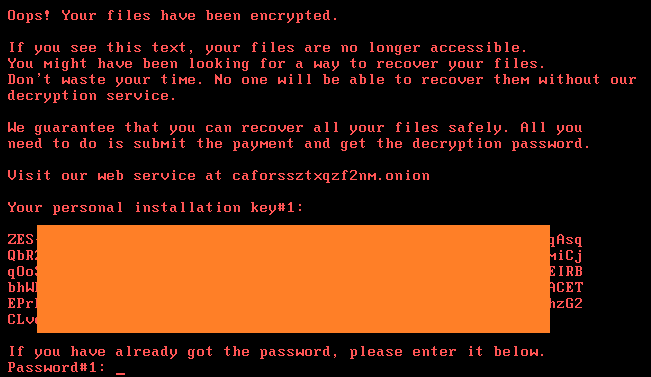

Bad Rabbit也会熏染系统MBR第二次重启时,中招用户电脑会弹出勒索界面,要求受害者在40小时内支付0.05比特币(当时约300美元)。

(图11:Bad Rabbit 勒索界面)

(图12:2017数字加密硬币勒索病毒时间轴)

回顾2017年数字加密硬币勒索病毒的重大问题,俄罗斯无疑是勒索病毒最喜欢的惠顾国家之一。一些安全专家表示,俄罗斯在勒索病毒面前特别懦弱,与其计算机基础设施薄弱、网络安全管理松懈、大量盗版软件等因素密切相关。

4) 现实中的数字加密硬币勒索

数字加密硬币繁荣带来的犯罪不仅存在于互联网上,也存在于现实生涯中。据乌克兰媒体报道,40岁的俄罗斯公民Lerner,乌克兰有许多与加密挖掘和区块链相关的初创企业行业是当时世界上最大的数字加密硬币交易平台之一。Lerner在乌克兰出差时,他在办公室周围被歹徒带走,并被要求支付价值100万美元的比特币。

2. 偷窃

除了勒索病毒造成的损失外,盗窃也会给数字加密硬币持有人造成很大的损失。从数字加密硬币诞生之初,数字加密硬币被盗的消息层出不穷。

1) 买卖平台被黑

比特币被盗最严重的事情之一发生在2014年。据报道,当时世界上最大的比特币交易所运营商Mt.Gox,2014年2月28日,承担当时80%以上的比特币交易Mt.Gox宣布,由于85万枚比特币被盗,已向东京法院申请关闭。2017年,数字加密货币交易平台受到攻击的消息更为普遍。个人交易平台一年内发生了许多入侵事件,如韩国YouBit今年,数字加密货币交易平台遭到两次攻击:2017年4月的第一次入侵YouBit近4000比特币的损失,按那时的价钱,总损失价值约为360万美元;第二次入侵发生在2017年12月,该次事宜导致YouBit销售平台关闭。

2) 我的私人钱包被黑了

2017年,随着数字加密币价格的飙升,犯罪分子无处不在,试图行使各种黑客手艺窃取私人和销售平台的钱包密码,转移加密币。

网站钓鱼:钓鱼网址bitcoinqod.org,和官网域名bitcoin god只有一个字母:q”和“g差异。钓鱼页面要求用户输入钱包密码进行爱心捐赠,一旦用户在钓鱼界面输入钱包密码,钱包中的比特币将被转移。

(图13:模仿官网bitcoin god)

精准打击网络黑产品 守护者计划全面升级

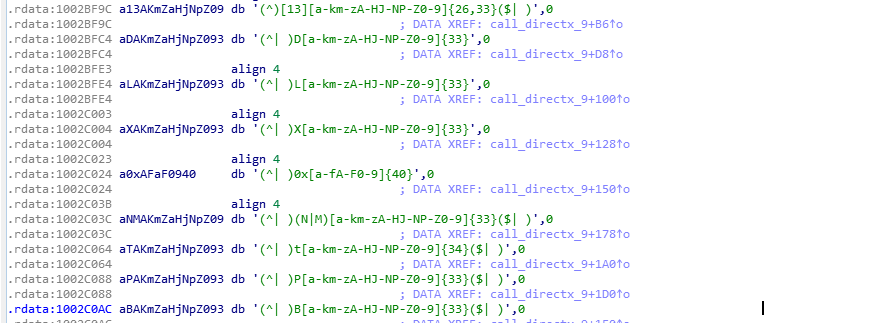

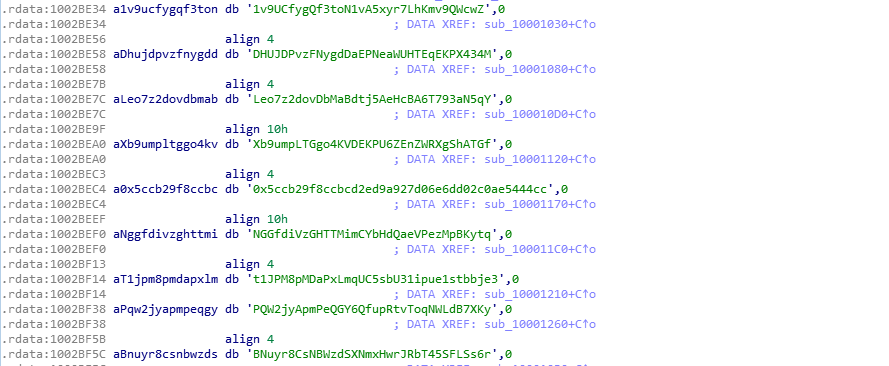

偷木马的加密硬币:20176月活跃的秘密洗牌病毒(CryptoShuffler),可以监控用户的剪切板,并实时更换剪切板的数据(匹配算法接受正则匹配)。当中毒者转移或交易时,存储在剪切板中的乙方钱包地址将被攻击者设置的钱包地址所取代。木马支持偷取比特币、达世币、狗币等9种数字加密硬币:

(图14:CryptoShuffler 匹配钱包地址的正则表达式)

(图15:CryptoShuffler 钱包地址)

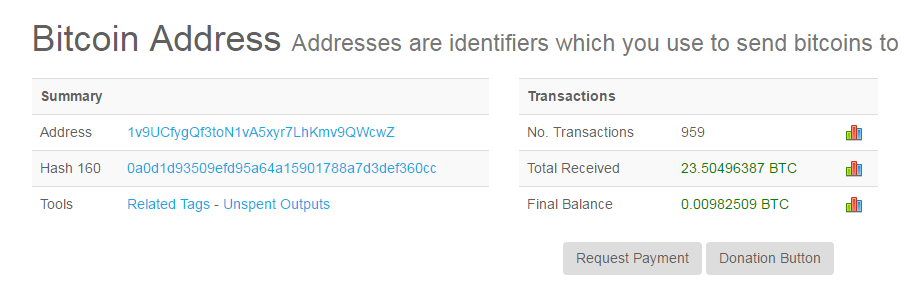

现在只有攻击者的比特币账户收到了23枚比特币,价值35万美元,其他钱包地址也有几十甚至几万美元。

(图16:CryptoShuffler 攻击者比特币钱包信息

(图17:2017数字加密币交易平台攻击时间轴)

3. 挖矿木马

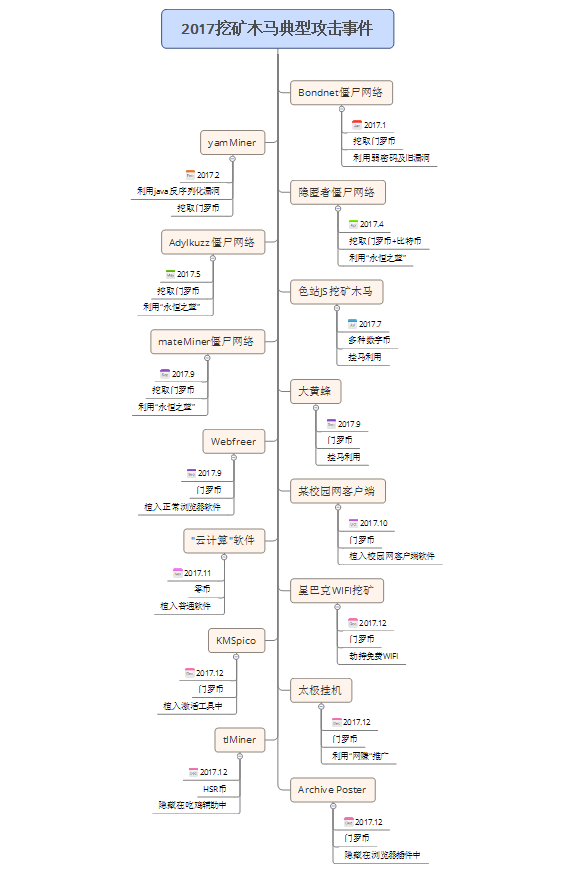

2017年,行业内出现了各种挖掘木马,木马的隐藏手段也越来越聪明,实现了从裸奔到隐形的升级。

1) 裸奔期:僵尸网采矿

上半年裸奔期,挖掘木马并没有隐藏在通俗软件中,而是成为僵尸网络的新开发业务DDoS两不误。

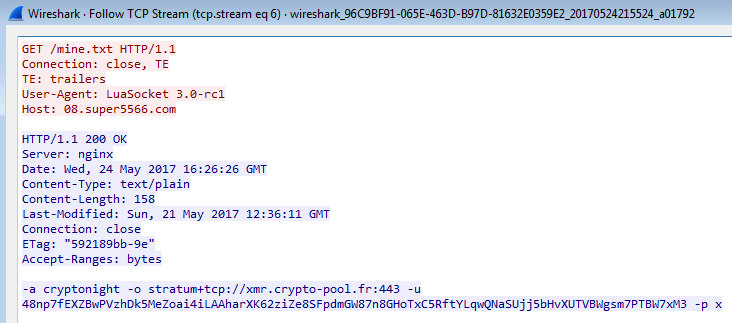

发现于2017年5月Adylkuzz僵尸网络,甚至比较WannaCry早起,影响全球数十万台机械。有趣的是,Adylkuzz入侵乐成后,会行使永恒蓝的缺陷,防止其他病毒行使这种缺陷,这在一定程度上是有限的WannaCry传播。木马入侵乐成后,会链接C&C服务器,接受挖掘指令,已知木马现在专门挖门罗币。

(图18:Adylkuzz挖矿协议-图片来源于网络)

2) 遮掩期:植入流行软件采矿

在下半年的蔽期,挖掘木马首先隐藏在浏览器、插件、插件辅助等流行软件中。

(a)挖掘浏览器插件

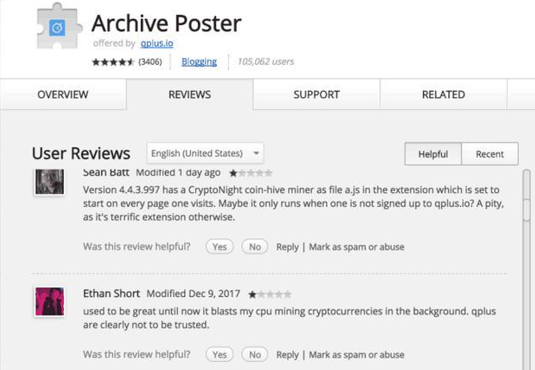

2017年底,一个叫Archive Poster 浏览器插件爆炸植入挖掘木马,影响数十万台用户机械。Archive Poster其效果是协助用户在社交平台汤不热上进行多账户合作。开发商表示,调查发现原因是团队前成员的电子邮件被入侵,导致产品被植入挖掘木马。

(图19:Archive Poster截图)

(b)插件辅助挖掘

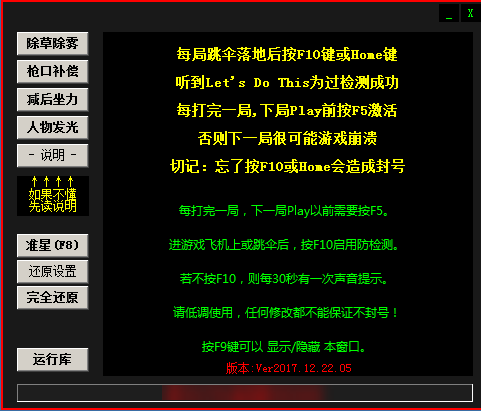

2017年底,腾讯电脑管家发现了一款名为tlMiner采矿木马隐藏在PUBG的辅助程序中。由于PUBG游戏对计算机性能的要求较高,罪犯瞄准PUBG玩家的计算机,相当于找到了一台优秀的采矿机械。木马由一个游戏辅助团队推出,每天影响20万用户。

携带tlMiner挖掘木马的辅助界面)

3) 隐形期:网页挖掘

下半年仍在挖掘木马的隐形期。挖掘木马不再有执行文件,而是直接嵌入网页,在用户在网上看小说和视频的同时在隐形背景下偷偷工作。

2017年9月,数百个色情、小说和游戏网站嵌入其网页JavaScript一旦用户进入户进入此类网站,JS剧本将自动执行,占用大量机械资源挖掘数字加密硬币,导致计算机异常卡住。

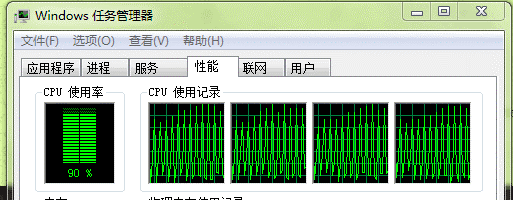

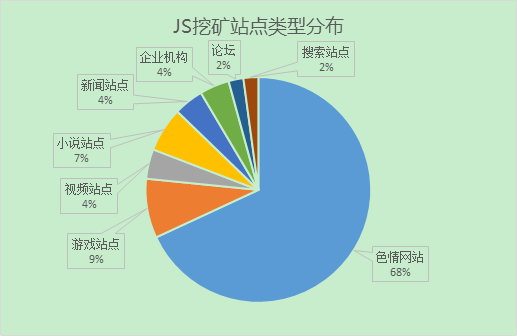

(图21:JS挖矿木马使CPU使用率迅速飙升)

(图22:JS 挖矿站类型漫衍图

(图23:2017挖矿木马典型攻击时间轴)

还可以发现,犯罪分子最喜欢挖掘的数字加密币不是比特币,而是门罗币现在单个门罗币的销售价格超过2500元。

(图24:门罗币走势-数据泉源:coinmarketcap.com)

与比特币相比,门罗币具有以下优点:

a) 买卖匿名性

比特币可以查询每笔交易的金额、交易时间、发送方和接收方,门罗币可以使用RingCT(环加密)匿名技术不能追溯到买卖双方。此外,比特币并不隐藏销售金额,所以只要你知道某人的地址,你就可以计算出他的比特币资产余额和资本流动状态。

b) 先进的采矿算法

比特币开采主要依靠大量的专业集成电路(ASIC),它的算法几乎完全扼杀了流行计算机用户干预比特币挖掘的可能性。相比之下,基于门罗币的挖掘算法CryptoNight,它不依赖ASIC使用任何硬件CPU或GPU所有资源都可以进行挖掘,即使是通俗的计算机用户也可以介入门罗比挖掘。

0x3未来数字加密硬币的安全趋势

自2017年4月永恒之蓝成为挖掘木马的暖床以来,WannaCry、NotPetya当勒索病毒接踵而至时,每一种病毒都是一场全球性的灾难。

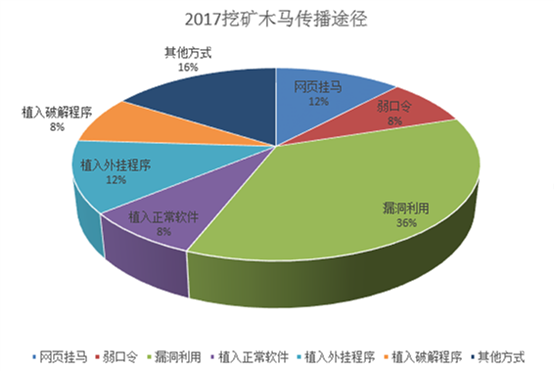

(图25:2017年采矿木马主要传播途径)

随着数字加密硬币价格的不断上涨,挖掘难度越来越大,数字加密硬币数量越来越少,可以预测2018年数字硬币引发的犯罪活动可能发生率较高。

1. 流传手段

由于其传播速度快、影响广,预计2018年仍将是犯罪分子获取数字加密币的主要手段。

2. 赢利手段

数字加密硬币持有量较少的用户可能不再是黑客的主要攻击工具。2018年,大量数字加密硬币用户可能会出现APT攻击。黑客更倾向于在他们的电脑上植入挖掘木马。

3. 隐藏手段

隐藏在网页中的采矿剧本可能会在各种网站上隐藏,因为多的采矿剧本,因为没有可执行的文件,而且秘密性很高。此外,部门玩家对游戏辅助的青睐可能会鼓励犯罪分子在游戏辅助等通用软件中植入更多恶意程序。

0x4 平安建议

1. 自动更新系统,实时补丁,防止恶意木马行使;

2. 服务器停止使用弱密码,不给犯罪分子机会;

3.机械卡慢时应立即检查CPU如果发现可疑过程,可以实时关闭;

4. 不浏览色情、辅助等不可信网站;

5. 在使用未知软件之前,不使用辅助软件和来源不明的软件进行安全扫描,如腾讯电脑管家。

20181月第三周舆情周报