仅仅使用软件非法侵入的方式可能已经落伍,新时期的黑客技术应包括破解硬件本身前几年微软公司曾经对硬件黑客侵犯其Xbox设备的行为采取法律与技术措施索尼公司的PS2游戏机也成为一些专门修改芯片的黑客目标,其核心技术Sony的记忆棒被破解美国苹果公司新推出的iPhone 3Gs的加密系统也被硬件黑客破解,造成。

这种攻击方式对企业的危害尤其严重,一旦企业内网中有一部电脑中招,其他电脑即便未采取行动,也将纷纷沦陷,导致企业运行陷入瘫痪系统漏洞是软件及操作系统中普遍存在的问题,虽然没有绝对完美的软件或系统,但漏洞一旦被黑客利用,后果可能相当严重例如,最近英特尔芯片曝出漏洞,尽管这个漏洞对黑客技术要求。

因为这两家公司都希望在64位芯片时代能够和开放源代码的操作系统系统紧密联系LINUX的发展速度急快,从它的内核就可以看出LINUX比其他操作系统更能适应芯片技术发展3并行化多任务处理Linux系统调度每一个进程平等地访问微处理器由于CPU的处理速度非常快,其结果是,启动的应用程序看起来好像在并行运行事实上,从处理。

美国是全球最早设立黑客部队的国家之一,这一历史可以追溯到民间黑客群体在海湾战争期间,美国通过使用带有病毒的芯片成功瘫痪了伊拉克的防空系统,这一行动显示了黑客技术在军事领域的巨大威力想象一下,在敌人即将发动攻击时,你却发现自己所有的通讯设备都失去了功能,防空系统也无法正常运作,这无异于将。

生物黑客可借助纹身针手术刀注入装置微型芯片或各种线路,便可为身体赋予联网能力生物黑客饿真正的局限已经不再是人体,而是观念,以及对技术的利用方式生物黑客会研究技术的具体应用方式,然后研发出用户想具备的能力 能让人们通过新的方式来感知周围世界的六大人体黑客技术有1磁力植入让你。

BadUSB攻击通过在USB设备中植入攻击芯片,黑客可以控制连接的电脑 搭载Kali Linux工具包括NMAPSQLMapMetasploit等,即使在无远程服务的情况下也能发起攻击尽管Kali NetHunter已停止更新,但黑客的技术能力依然强大,因此保护个人信息安全至关重要虽然黑客不一定利用技术进行非法行为,但不法分子。

一介质不同 芯片银行卡即是金融IC卡,卡的正面有一个芯片,支持闪付功能而磁条卡是利用磁性载体记录英文与数字信息,用来标识身份或其它用途的卡片通过定义可以看出,二者载体不同,一个是利用芯片,一个是利用磁条当然芯片卡又分为分为纯芯片卡和磁条芯片复合卡,磁条芯片复合卡比磁条卡多了一块。

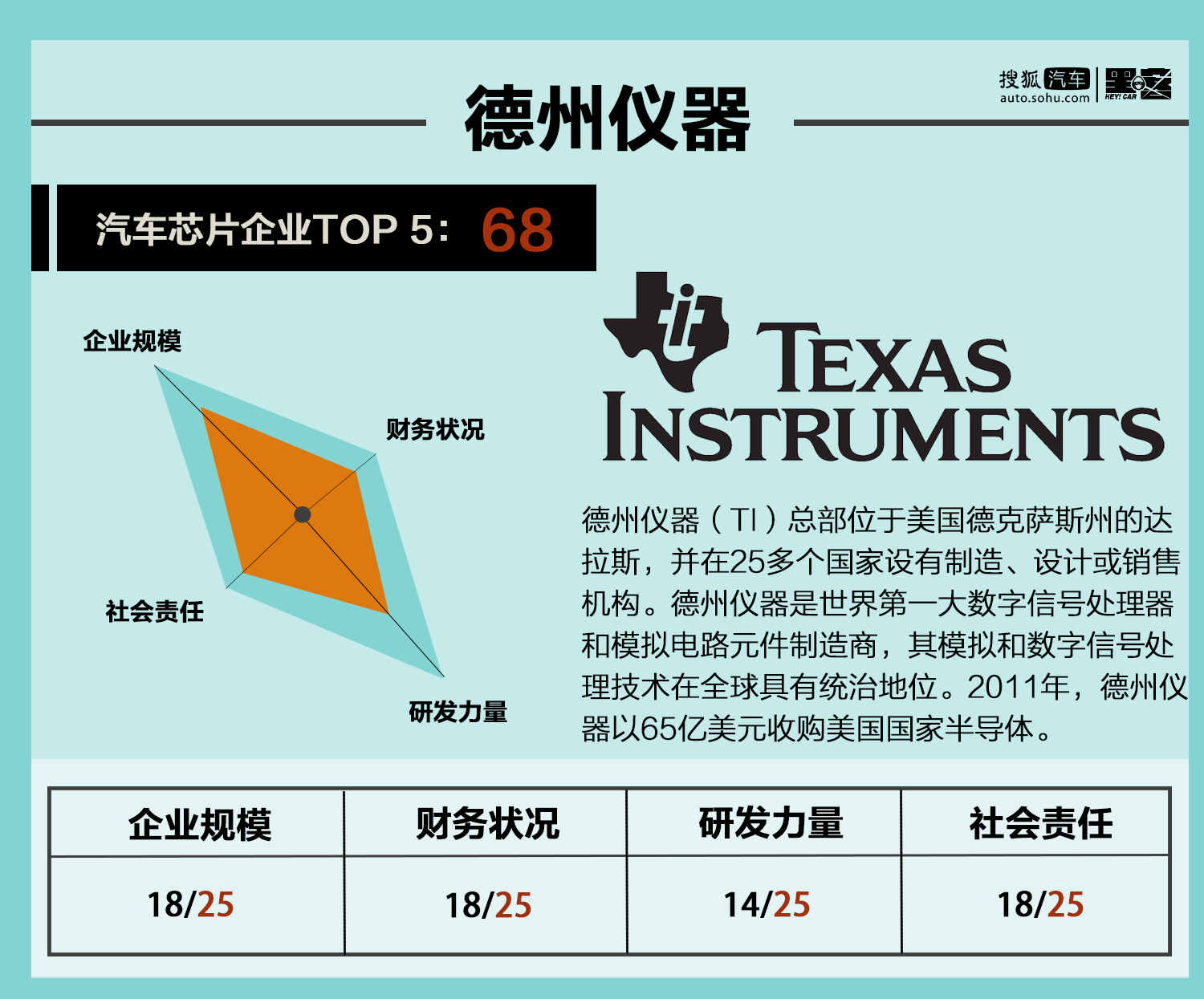

对芯片成本进行控制是非常有必要的不同芯片的性能排行榜汽车 随着车联网技术的推广,信息安全变得越来越重要,汽车作为实时。

数据通信跟全世界发生各种各样的联系,正是这种“五全”特征的 其底层技术的安全等级无法满足金融要求,要满足金融业务要求。

处理器的不同单元在时钟沿相关的不同时间里有独有的开关状态, 黑客从技术角度解析宋喆被人肉的七种方法,看完我们都惊呆了。

这种设计与当前全世界运行的计算机芯片的设计有着本质上的差异在传统芯片中,数据会在处理器和分离的内存之间来回传输Loihi。

消费电子芯片与车规芯片在设计时所做的考量侧重点差异较大, 对芯片厂商而言是极大的技术生产时间成本的考验Mobileye。

又例如,黑客通过向QKD系统注入强光,以刺探QKD内部设置, 在硬件性能方面,随着新型材料的研发与芯片技术的成熟,量子随。