CSRF攻击 Cross Site Request Forgery, 跨站域请求伪造,黑客通过抓包工具分析令牌cookie等信息并伪造客户请求 就是大家熟知的钓鱼网站相关文章链接 ltltlt Web常用攻击手段XSS攻击 ltltlt Web常用攻击手段;SQL注入工具注入和手工注入,暴库,xss,旁注,ddos攻击,cc攻击。

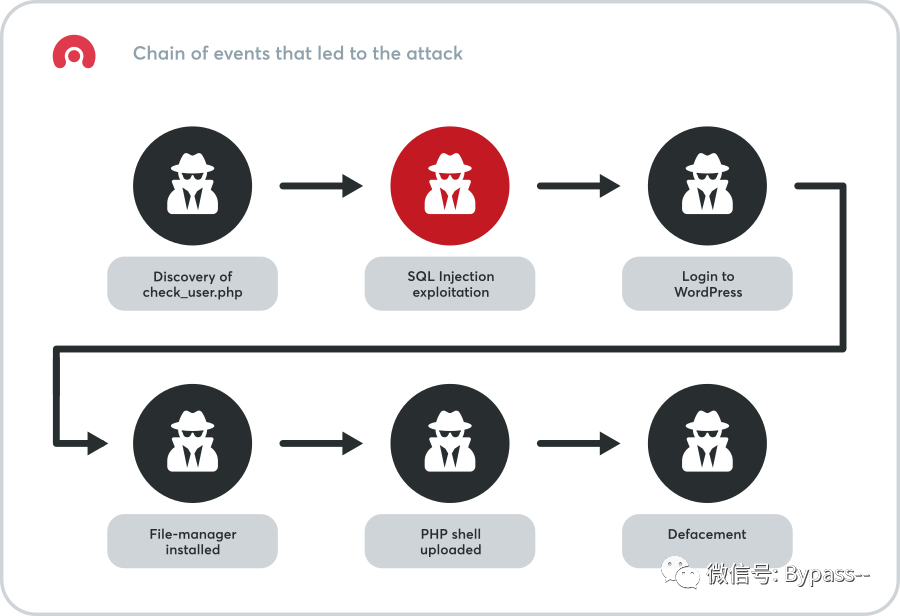

Web应用攻击是攻击者通过浏览器或攻击工具,在URL或者其它输入区域如表单等,向Web服务器发送特殊请求,从中发现Web应用程序存在的漏洞,从而进一步操纵和控制网站,查看修改未授权的信息11 Web应用的漏洞分类1信息泄露漏洞信息泄露漏洞;针对Web服务器的常见八种攻击方式 1SQL注入漏洞的入侵 这种是ASP+ACCESS的网站入侵方式,通过注入点列出数据库里面管理员的帐号和密码信息,然后猜解出网站的后台地址,然后用帐号和密码登录进去找到文件上传的地方,把ASP木马。

通常管理员也可以配置浏览器只接受来自信任站点的脚本或者关闭浏览器的脚本功能,尽管这样做可能导致使用Web站点的功能受限随着时代的进步黑客们变得更加先进,使用收集的工具集来加快漏洞攻击进程这意味着仅仅部署这些通常的XSS。

web攻击方式有哪些?

1、常见的Web攻击分为两类一是利用Web服务器的漏洞进行攻击,如CGI缓冲区溢出,目录遍历漏洞利用等攻击二是利用网页自身的安全漏洞进行攻击,如SQL注入,跨站脚本攻击等常见的针对Web应用的攻击有缓冲区溢出攻击者利用超出。

2、沙河电脑培训发现这类表单特别容易受到SQL注入式攻击SQL注入攻击的原理本身非常简单,相关攻击工具容易下载,攻击者获得权限后有利可图这使得它成为有效的攻击者常采用的Web入侵手段,是众多网站成为恶意代码传播平台的起因。

3、webshell是web入侵的脚本攻击工具简单的说来,webshell就是一个asp或php木马后门,黑客在入侵了一个网站后,常常在将这些asp或php木马后门文件放置在网站服务器的web目录中,与正常的网页文件混在一起然后黑客就可以用web。

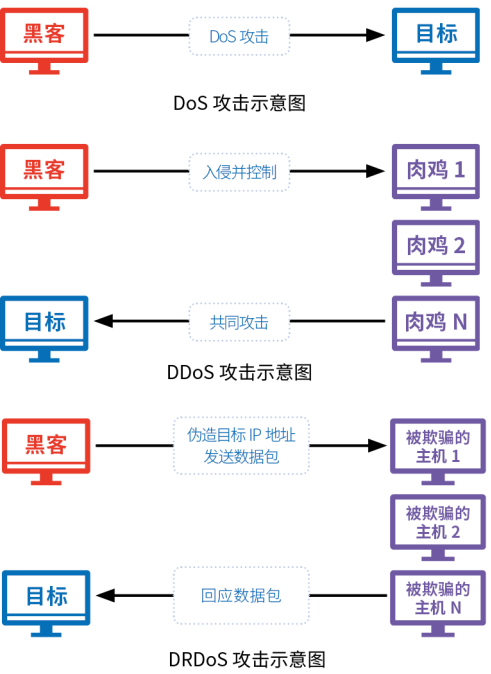

4、1DoS和DDoS攻击DoSDenial of Service,即拒绝服务,造成远程服务器拒绝服务的行为被称为DoS攻击其目的是使计算机或网络无法提供正常的服务最常见的DoS攻击有计算机网络带宽攻击和连通性攻击防范1 反欺骗对。

web攻击top10

1、这就是基本的CSRF攻击方式三SOL注入攻击 是指通过对web连接的数据库发送恶意的SQL语句而产生的攻击,从而产生安全隐患和对网站的威胁,可以造成逃过验证或者私密信息泄露等危害SQL注入的原理是通过在对SQL语句调用方式上的。

2、日志记录只是在服务器上存储日志我还需要分析日志以得出正确结果在接下来的一节里,我们将看到我们如何分析Apache服务器的访问日志以找出web站点上是否有攻击尝试分析日志 手动检查 在日志量较小的情况下,或者如果我们。

3、SSH登录暴力破解是一种针对SSH服务的攻击,使用自动化程序或工具尝试一系列用户名和密码的组合,从而破解目标SSH服务器的身份验证机制,并以此登录系统并执行非法操作因此,SSH登录暴力破解不属于Web攻击Web攻击是指利用Web。

4、URL 跳转漏洞是指后台服务器在告知浏览器跳转时,未对客户端传入的重定向地址进行合法性校验,导致用户浏览器跳转到钓鱼页面的一种漏洞黑客构造恶意链接给普通用户,普通用户点击链接访问看似安全的web服务器,最终跳转访问黑客。

5、SHED 101 一个用来扫描共享漏洞的机器的工具 DSScan V100 ms04011远程缓冲区溢出漏洞扫描专用 Dotpot PortReady16 “绿色软件,”无需安装,非常小巧23KB,具有极快的扫描速度 WebD***Scan v10。

6、常见web攻击方法不包括业务测试,业务测试不属于攻击范围,微博攻击方式有利用服务器配置漏洞攻击恶意代码上传下载构造恶意输入SQL注入攻击命令注入攻击跨站脚本攻击等。

7、二Acunetix 这是全世界范围内领先的网站漏洞扫描工具,也是一种网络安全设备,可以针对来自web黑客的攻击,尽管是穿过了防火墙,伪装的再好,也会被他分析检测到,在它1997年诞生的时候,就是针对网络安全技术的一种革新,网。

8、目前已经有自动化的工具对网站进行攻击,如果网站存在漏洞的话,攻击工具能够获得对网站数据库访问的权限如果发现这种情况,应该仔细核查网站服务器和数据库服务器日志,找出更改记录 7在Web威胁防御中防火墙的优点和不足 答防火墙可以。