2攻占傀儡主机 就是尽可能多地控制“肉鸡”机器,并且在其机器上安装相应的攻击程序在主控机上安装控制攻击的程序,而攻击机则安装DDoS攻击的发包程序成为攻击者手下肉鸡的多数是那些链路状态好性能好同时安全管理水平差。

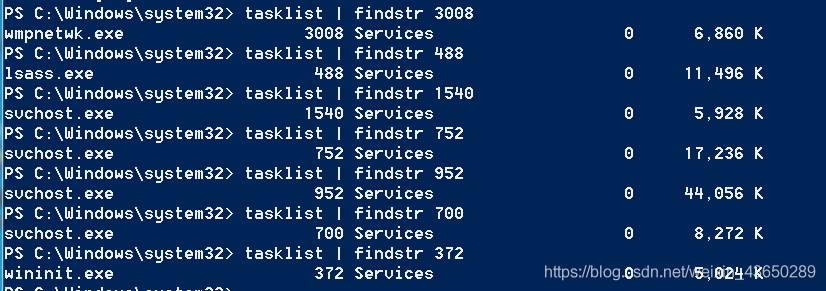

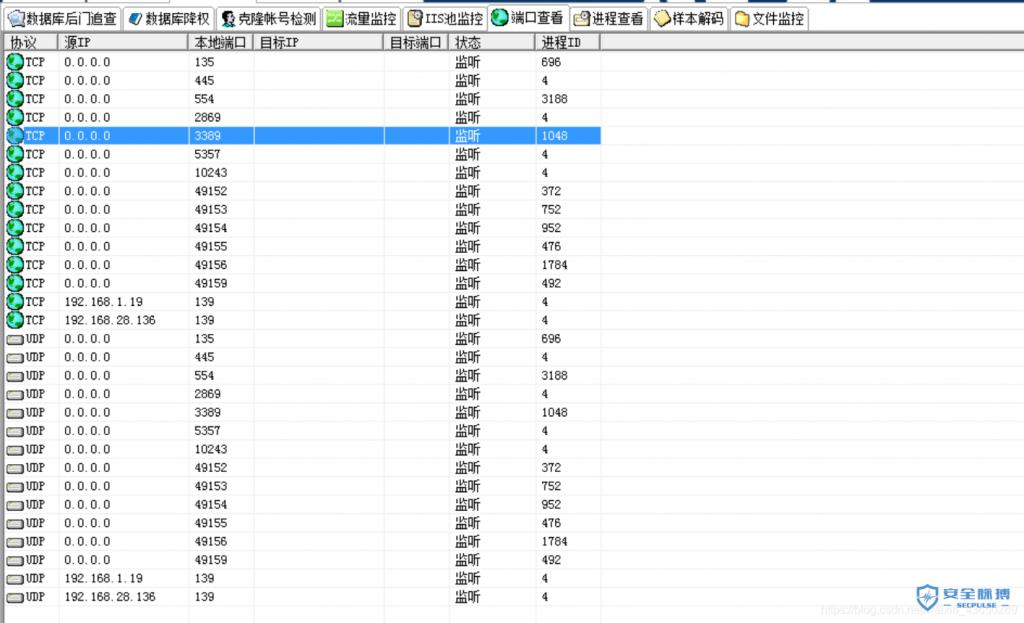

总之黑客现在占领了一台傀儡机了!然后他做什么呢?除了上面说过留后门擦脚印这些基本工作之外,他会把DDoS攻击用的程序上载过去,一般是利用ftp在攻击机上,会有一个DDoS的发包程序,黑客就是利用它来向受害目标发送恶意攻击包的 3。

LoadRunner Controller用于创建运行和监控场景,LoadRunner Analysis用于分析性能测试结果既可以作为独立的工具完成各自的功能,又可以作为LoadRunner的一部分彼此衔接,与其他模块共同完成软件性能的整体测试。

不过,科技在发展,黑客的技术也在发展正所谓道高一尺,魔高一仗经过无数次当机,黑客们终于又找到一种新的DoS攻击方法,这就是DDoS攻击它的原理说白了就是群殴,用好多的机器对目标机器一起发动DoS攻击,但这不是。

加防,还问个毛毛球。