比如sniffer嗅探攻击,这种攻击可以说是网络攻击中最常用的,以此衍生出来的,ARP欺骗DNS欺骗,小到木马以DLL劫持等技术进行传播,几乎都在使用中间人攻击3缺陷式攻击,世界上没有一件完美的东西,网络也是如此,譬如DDOS。

作为业界最好的工具之一,Wireshark可以提供免费且开源的渗透测试服务通常,您可以把它当作网络协议分析器,以捕获并查看目标系统与网络中的流量它可以在LinuxWindowsUnixSolarisMac OSNetBSDFreeBSD以及其他操。

#8226 LOTC是一个最受欢迎的DOS攻击工具 这个工具曾经被流行的黑客集团匿名者用于对许多大公司的网络攻击 #8226 它可以通过使用单个用户执行 DOS 攻击小型服务器,工具非常易于使用,即便你是一个初学者 这个工具执。

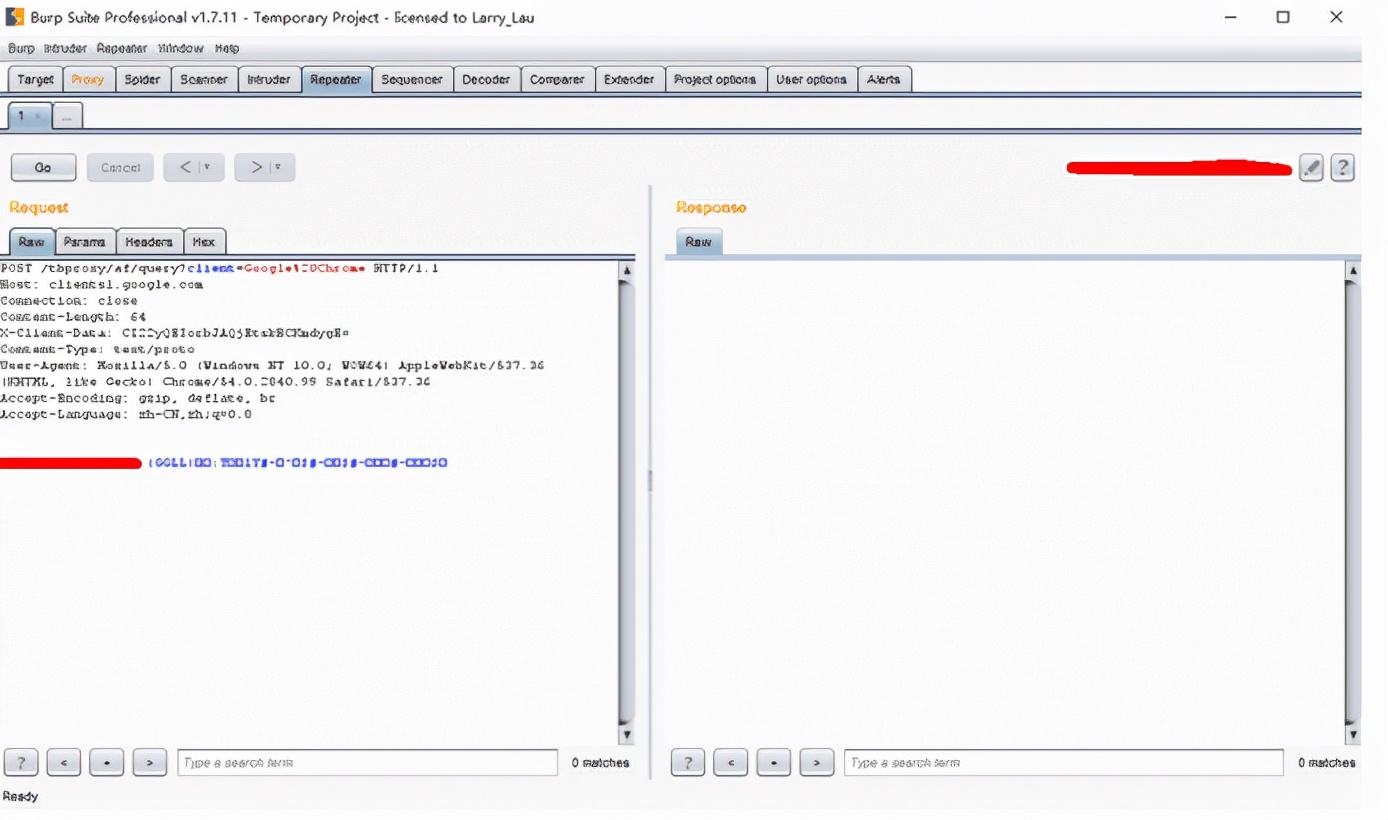

攻击者为了实现其目的,会使用各种各样的工具,甚至由软件程序自动完成目标攻击攻击方法多种多样,如通过网络侦听获取网上用户的帐号和密码利用操作系统漏洞攻击使用某些网络服务泄漏敏感信息攻击强力破解口令认证协议攻击。

网络钓鱼攻击用到的标准工具就是电子邮件攻击者通常会伪装成其他人,诱骗受害者给出敏感信息或者执行银行转账此类攻击可以是古怪的419骗局,或者涉及假冒电子邮件地址貌似真实的网站和极具说服力用语的高端攻击防御方法。

现在无线网加密都很安全了,如果是小白破解起来还是很有难度的,如果是高手可以去下载kali linux系统,这个系统集成了很多测试工具,可以用里面的工具来扫描无线网络测试它的漏洞再攻击它破解密码不过你可以试试用安卓手机的。

网络工具与VPN的作用是能够让移动员工远程员工商务合作伙伴和其他人利用本地可用的高速宽带网连接到企业网络,不再受地域的限制VPN可以建立可信的安全连接,并保证数据的安全传输VPN是建立在实际网络或物理网络。

TCPIP堆栈会分配超乎寻常的巨大资源,从而造成系统资源的缺乏甚至机器的重新启动PingSweep使用ICMP Echo轮询多个主机Pingflood 该攻击在短时间内向目的主机发送大量ping包,造成网络堵塞或主机资源耗尽。

3IDS和IPS IDS即入侵侦测系统,检测计算机是否遭到入侵攻击的网络安全技术作为防火墙的合理补充,能够帮助系统对付网络攻击,扩展了系统管理员的安全管理能力包括安全审计监视攻击识别和响应,提高了信息安全基础结构的。

比如1999年美国明尼苏达大学遭到的黑客攻击就属于这种方式4网络监听 网络监听是一种监视网络状态数据流以及网络上传输信息的管理工具,它可以将网络接口设置在监听模式,并且可以截获网上传输的信息,也就是说,当黑客登录。

西工大被美国网络攻击又一重要细节公开根据我国外交部门的消息,我国西北工业大学遭到了美国国家安全部门的网络攻击此次网络攻击的频率达到了一千四百多次,而且采用的是一款名为饮茶的网络工具程序在此次攻击的过程当中,总共。

quot网络攻击的常用手段 1获取口令 这又有三种方法一是通过网络监听非法得到用户口令,这类方法有一定的局限性,但危害性极大,监听者往往能够获得其所在网段的所有用户账号和口令,对局域网安全威胁巨大二是在知道用户的账号。

这个是运算能力的问题还有功耗的问题,手机如果有什么后台一直在运行的话,掉电会很快的你自己都会觉得有问题,笔记本一般情况下都是插电源的内存大的情况下后天多运行一个程序你自己都不会察觉到的现在个人买的笔记本。

攻击者搜集目标信息一般采用7个基本步骤,每一步均有可利用的工具,攻击者使用它们得到攻击目标所需要的信息找到初始信息 找到网络的地址范围 找到活动的机器 找到开放端口和入口点 弄清操作系统 弄清每个端口运行的是哪种服务 画出网络。

网络攻击的原理是,运用后台软件,通过互联网找到其他IP地址的计算机,查找系统或软件的漏洞,从进行攻击的方式至于软件有很多···找找就知道了,我就不好意思说了。