lenovo电脑如何伪装成黑客如下首先,黑客最常使用骗别人执行木马程序的方法,就是将特木马程序说成为图像文件,比如说是照片等,应该说这是一个最不合逻辑的方法,但却是最多人中招的方法,有效而又实用只要入侵者扮成美眉。

杀毒软件都能识别伪装程序的呀黑客Hacker是指对设计编程和计算机科学方面具高度理解的人泛指擅长IT技术的电脑高手,Hacker们精通各种编程语言和各类操作系统,伴随着计算机和网络的发展而产生成长“黑客”一词是由英语。

在清华同方电脑上伪装黑客的步骤如下首先代开清华同方电脑中的DOS界面,其次打开cybermap和pranx这两个网站,最后在网站代码中输入bat代码即可。

如果服务器被入侵的话可以查询系统日志看下最近时间的登录日志当服务器遭到攻击时,可能会导致服务器被攻击者远程控制,服务器的带宽向外发包,服务器被DDoSCC攻击,系统中木马病毒,服务器管理员账号密码被改等还有可能。

为了能够让用户执行木马程序,黑客常常通过各种方式对它进行伪装,这种伪装就是我们说的木马画皮自木马诞生以来,黑客们为了木马的隐蔽性,各种伪装伎俩可谓层出不穷,让人防不胜防那么就让我们一起来练就一双火眼金睛,拆穿木马画皮伎俩。

摘要伪装黑客代码bat怎么退出提问回答回答希望能够帮到您,也希望您能给我个赞,您的评价对我很重要,谢谢,祝您生活愉快,财源滚滚,好运连连#回答。

到午夜时分,全城军民尽入梦乡,匿于木马中的将士开秘门游绳而下,开启城门及四处纵火,城外伏兵涌入,部队里应外合,焚屠特洛伊城后世称这只大木马为“特洛伊木马”如今黑客程序借用其名,有“一经潜入,后患无穷”。

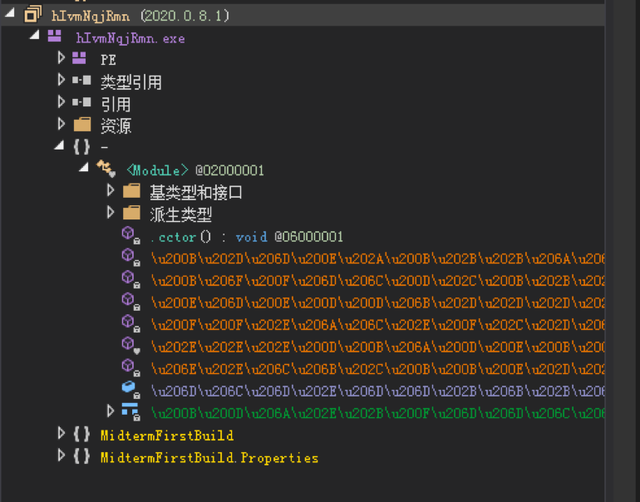

控制端端口,木马端口即控制端,服务端的数据入口,通过这个入口,数据可直达控制端程序或木马 程序 木马原理 用木马这种黑客工具进行网络入侵,从过程上看大致可分为六步具体可见下图,下面我们就按这六步来详细阐述木马的攻击原理。

您提问的描述能否再清晰一些呢,比如您指的是某行业的从业人员伪装黑客还是某个机构伪装黑客行事呢您可以继续向我提问,我很乐意给您解答。

开几个CMD窗口,然后用notepad++打开几个看不懂的php或者python文件然后就可以拍照装逼了。

应该是伪装IP吧,黑客一般是不会用自己的电脑直接发动攻击的,因为那很危险,很容易被对方查到攻击的ip地址,进而暴露自己的身份因此黑客必需想方设法来隐藏自己,那就是伪装,首先控制一台毫无防范的主机,这台主机平时是。

从理论上说,只要对方获取了您的当前IP地址如使用显IP的或一些IP地址扫描软件,即使对方对电脑相关知识不是特别精通,对方通过一些专业的黑客工具也可以很轻易地对您的系统进行入侵和攻击所以对IP地址进行一些有效的。

利用各种特洛伊木马程序后门程序和黑客自己编写的导致缓冲区溢出的程序进行攻击,前者可使黑客非法获得对用户机器的完全控制权,后者可使黑客获得超级用户的权限,从而拥有对整个网络的绝对控制权这种攻击手段,一旦奏效,危害性。

一这样的木马病毒有很多种,一般都植入在其它程序或文件中,不通过杀毒软件仅根据文件名字很难判断二预防木马病毒要养成良好的上网习惯不要随便登陆浏览不正规的网站,下载不确定安全性的文件或杀毒软件提示有木马病毒。

2,木马就是那些表面上伪装成了正常的程序,但是当这些被程序运行时,就会获取系统的整个控制权限有很多黑客就是 热中与使用木马程序来控制别人的电脑,比如灰鸽子,黑洞,PcShare等等3,网页木马表面上伪装成普通的网页文件或是将而已。

黑客攻击手段1漏洞扫描器 漏洞扫描器是用来快速检查已知弱点的工具,这就方便黑客利用它们绕开访问计算机的指定端口,即使有防火墙,也能让黑客轻易篡改系统程序或服务,让恶意攻击有机可乘2#8194逆向工程 逆向工程是。

知道了“木马”的工作原理,查杀“木马”就变得很容易,如果发现有“木马”存在,最安全也是最有效的方法就是马上将计算机与网络断开,防止黑客通过网络对你进行攻击然后编辑winini文件,将WINDOWS下面,“run=“木马”。