恶意代码是一种程序,它通过把代码在不被察觉的情况下镶嵌到另一段程序中,从而达到破坏被感染电脑数据运行具有入侵性或破坏性的程序破坏被感染电脑数据的安全性和完整性的目的按传播方式,恶意代码可以分成五类病毒。

从而达到破坏被感染电脑数据运行具有入侵性或破坏性的程序破坏被感染电脑数据的安全性和完整性的目的按传播方式,恶意代码可以分成五类病毒,木马,蠕虫,移动代码和复合型病毒。

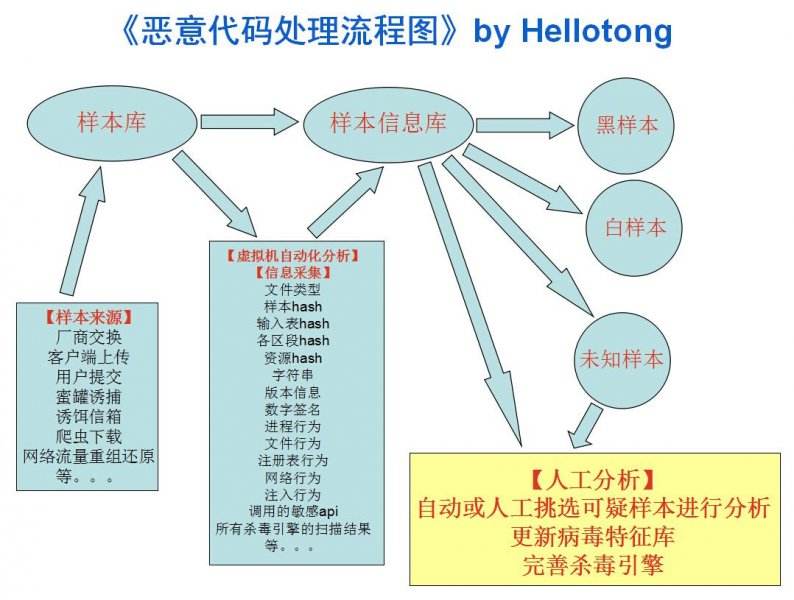

2恶意代码防范的工作要点在等级保护安全测评工作中,具体的测评项和测评方法在测评标准中已经有较详细的规定根据实际工作经验,我们提出防范恶意代码要取得显著成效,应注意的工作要点21 风险评估应全面考虑系统的脆弱性。

扫描IP地址,寻找某系统漏洞进行攻击!进入某不安全网站,自动下载网页病毒,木马,恶意代码等到电脑捣乱!运行某一程序附带病毒一并启动!安装杀毒软件,防火墙和监控软件 推荐quot瑞星杀毒软件quot。

可以导致程序运行失败系统当机重新启动等后果更为严重的是,可以利用它执行非授权指令,甚至可以取得系统特权,进而进行各种非法操作。

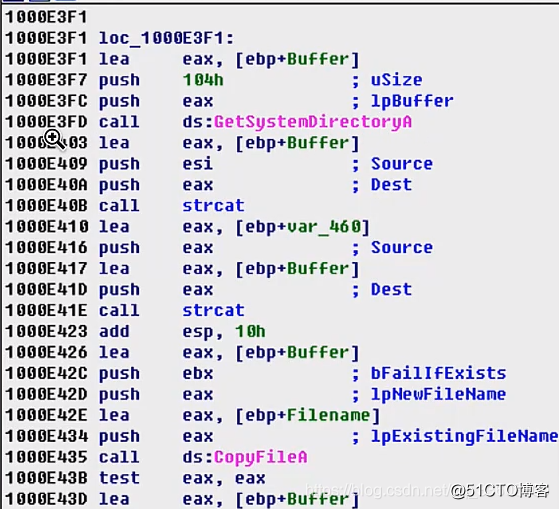

恶意代码在你的机器上运行后,它就可以完成修改注册表以使自己下次启动时自动运行,感染其它文件,到网上下载木马以便于远程攻击者控制你的机器,记录盗取你的数据等等行为,这就是入侵啦。

恶意代码编写者一般利用三类手段来传播恶意代码软件漏洞用户本身或者两者的混合有些恶意代码是自启动的蠕虫和嵌入脚本,本身就是软件,这类恶意代码对人的活动没有要求一些像特洛伊木马电子邮件蠕虫等恶意代码,利用受害。