你好木马可以通过在视频文件 中嵌入木马程序当打开视频文件时,隐藏在其中的木马会将其中的恶意程序下载到Windows系统文件夹下,并且会修改注册表信息,以达到能够自启动的效果,这样每当用户开机是,恶意程序就会自动的启动;把木马服务端和某个游戏捆绑成一个文件在或邮件发给别人服务端运行后会看到游戏程序正常打开,却不会发觉木马程序已经悄悄运行,可以起到很好的迷惑作用而且即使别人以后重装系统了,他还是保存你给他的这个“游戏”的话;可以,图片中可以隐藏木马,病毒,通过特殊的转化生成病毒;JPEG 格式可在 101 到 201 的比率下轻松地压缩文件,而图片质量不会下降JPEG 压缩可以很好地处理写实摄影作品但是,对于颜色较少对比级别强烈实心边框或纯色区域大的较简单的作品,JPEG 压缩无法提供理想的。

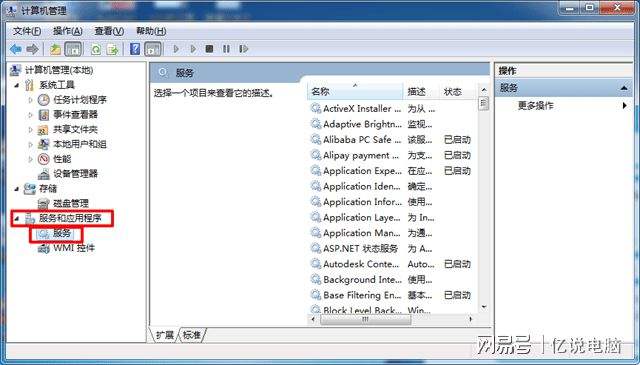

运行了木马程序的“服务器”以后,被种者的电脑就会有一个或几个端口被打开,使黑客可以利用这些打开的端口进入电脑系统,安全和个人隐私也就全无保障了病毒是附着于程序或文件中的一段计算机代码,它可在计算机之间传播;更高级的附件发送木马手法还是挺高明的,比如把木马程序的图标改为图片文件的图标或是Word文档的图标来进行鱼目混珠,还可以利用Word的宏命令直接把木马程序写入Word文档中,这样就更难察觉了5 通过网页木马传播 什么是网页;木马病毒的入侵和传播手段通常是通过网络下载和利用电子邮件在浏览网页时,木马程序也就有可能下载到计算机缓存中,然后会自行修改你计算机的注册表当今,ICQEPHMSN等网络聊天工具地频频出现,这些工具也都具备文件;当然可以的木马Trojan,也称木马病毒,是指通过特定的程序木马程序来控制另一台计算机木马通常有两个可执行程序一个是控制端,另一个是被控制端木马这个名字来源于古希腊传说荷马史诗中木马计的故事,Trojan。

一般的做法是先在本地机器将木马伪装,再使用杀毒程序将伪装后的木马查杀测试,如果不能被查到就说明伪装成功然后利用一些捆绑软件把伪装后的木马藏到一幅图片内或者其他可运行脚本语言的文件内,发送出去通过下载文件传播从;无法捆绑木马~通常做法是1将木马得图标修改为图片图标~让人们误操作打开~2将木马和图片用winrar做成自解压文件~图标用图片的,前提是木马要小~设定为解压后运行两个文件就可以了~。

木马病毒的入侵和传播手段通常是通过网络下载和利用电子邮件在浏览网页时,木马程序也就有可能下载到计算机缓存中,然后会自行修改你计算机的注册表一些系统自身的漏洞也会为木马病毒入侵和传播提供便利的条件哦~除此之外;通过下载文件传播从网上下载的文件,即使大的门户网站也不能保证任何时候他的问件都安全,一些个人主页小网站等就更不用说了下载文件传播方式一般有两种,一种是直接把下载链接指向木马程序,也就是说你下载的并不是你;针对以上的入侵方式,你可以安装一个电脑管家来保护你的系统 它的实时防护部分采用了16层的防护体系,涵盖了威胁入侵系统的各个路径 可以全面的保护你的系统安全,使你原理病毒木马的困扰 如果以后有其它问题,欢迎再来电脑管家;一般不会盗取,木马是盗取键盘输入记录密码框的程序,通过邮件发送给服务端;对于虚假图片文件的欺骗手法,只要用户补上了MIME和IFRAME漏洞,那么入侵将可以直接避免至于BMP木马,它的防范是几乎不可避免,但是它有个最大的弱点,大部分情况下只能在Win9x环境正常执行,用Win2000以上的用户不必担心了。

再使用杀毒程序将伪装后的木马查杀测试,如果不能被查到就说明伪装成功然后利用一些捆绑软件把伪装后的木马藏到一幅图片内或者其他可运行脚本语言的文件内,发送出去希望可以帮到你,谢谢;1木马伪装木马配置程序为了在服务端尽可能的好的隐藏木马,会采用多种伪装手段,如修改图标 ,捆绑文件,定制端口,自我销毁等,我们将在“传播木马”这一节中详细介绍 2信息反馈木马配置程序将就信息反馈的方式或地址进行设置,如。

所谓非授权性是指一旦控制端与服务端连接后,控制端将享有服务端的大部分操作权限,包括修改文件,修改注册表,控制鼠标,键盘等等,而这些权力并不是服务端赋予的,而是通过木马程序窃取的 从木马的发展来看,基本上可以分为两个阶段 最。