从而造成拒绝服务,这种攻击的特点是可绕过一般防火墙的防护而达到攻击目的,缺点是需要找很多僵尸主机,并且由于僵尸主机的IP是暴露的,因此此种DDOS攻击方式容易被追踪3刷Script脚本攻击 这种攻击主要是针对存在ASPJSP;DDoS攻击解决方案 云霸天下CDN防御 1关于这个问题,当攻击已经发生时你几乎无能为力2最好的长期解决方案是在互联网上的许多不同位置托管您的服务,这样对于攻击者来说他的DDoS攻击成本会更高3这方面的策略取决于。

DDoS的表现形式主要有两种,一种为流量攻击,主要是针对网络带宽的攻击,即大量攻击包导致网络带宽被阻塞,合法网络包被虚假的攻击包淹没而无法到达主机另一种为资源耗尽攻击,主要是针对服务器主机的政击,即通过大量攻击包导致主机的内存被耗;ddos攻击主要有以下3种方式大流量攻击 大流量攻击通过海量流量使得网络的带宽和基础设施达到饱和,将其消耗殆尽,从而实现淹没网络的目的一旦流量超过网络的容量,或网络与互联网其他部分的连接能力,网络将无法访问大流量。

丢弃未知来源的DNS查询请求和响应数据通常情况下,攻击者会利用脚本来对目标进行分布式拒绝服务攻击DDoS攻击,而且这些脚本通常是有漏洞的因此,在服务器中部署简单的匿名检测机制,在某种程度上可以限制传入服务器的数据包;出于商业竞争打击报复和网络敲诈等多种因素,导致很多IDC托管机房商业站点游戏服务器聊天网络等网络服务商长期以来一直被DDoS攻击所困扰,随之而来的是客户投诉同虚拟主机用户受牵连法律纠纷商业损失等一系列问题。

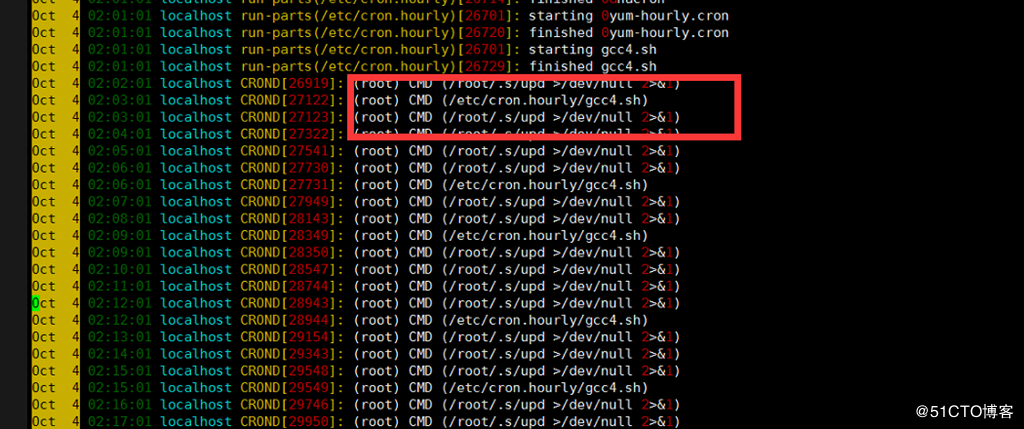

ddos强力攻击脚本centos

1、总体来说,对DoS和DDoS的防范主要从下面几个方面考虑尽可能对系统加载最新补丁,并采取有效的合规性配置,降低漏洞利用风险采取合适的安全域划分,配置防火墙入侵检测和防范系统,减缓攻击采用分布式组网负载均衡提升。

2、有效的抵御DDOS的攻击的途径1采用高性能的网络设备引首先要保证网络设备不能成为瓶颈,因此选择路由器交换机硬件防火墙等设备的时候要尽量选用知名度高 口碑好的产品 再就是假如和网络提供商有特殊关系或协议的。

3、这种攻击主要是针对存在ASPJSPPHPCGI等脚本程序,并 调用MSSQLServer MySQLServerOracle等数据库的网站系统而设计的,特征是和服务器建立正常的TCP连接,并不断的向脚本程序提交查询列表等大量耗费数 据库资源的。

4、再就是假如和网络提供商有特殊关系或协议的话就更好了,当大量攻击发生的时候请他们在网络接点处做一下流量限制来对抗某些种类的DDOS 攻击是非常有效的2尽量避免 NAT 的使用 无论是路由器还是硬件防护墙设备要尽量避免。

5、但带宽成本也是难以承受之痛,所以很少有人愿意花高价买大带宽做防御2使用硬件防火墙针对DDoS攻击和黑客入侵而设计的专业级防火墙通过对异常流量的清洗过滤,可对抗SYNACK攻击TCP全连接攻击刷脚本攻击等流量型DDoS攻击。

6、再就是假如和网络提供商有特殊关系或协议的话就更好了,当大量攻击发生的时候请他们在网络接点处做一下流量限制来对抗某种类的DDOS攻击是非常有效的2尽量避免NAT的使用 无论是路由器还是硬件防护墙设备要尽量避免采用。

7、SYNACK Flood攻击这中攻击方法是经典最有效的DDOS方法,可通杀各种系统的网路服务,主要是通过向受害主机发送大量伪造源IP和源端口的SYN或ACK包,导致主机的缓存资源被耗尽或忙于发送回应包而造成拒绝服务,由于源都是伪造。

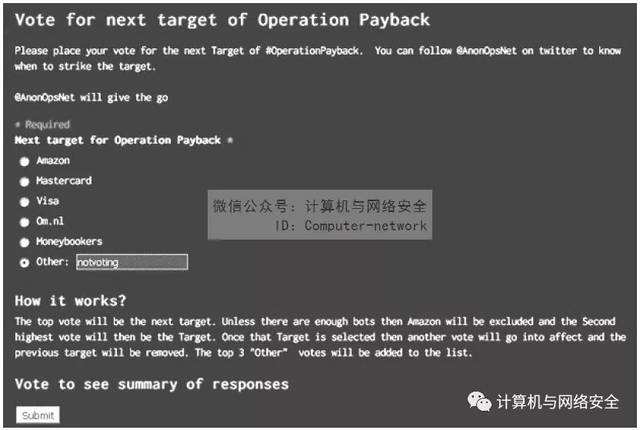

常见的ddos攻击工具

DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应 DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击方式单一的DoS攻击一般是采用一对一方式的,当攻击目标CPU。

5DOS攻击利用一些服务器程序的bug安全漏洞和架构性缺陷攻击 然后通过构造畸形请求发送给服务器,服务器因不能判断处理恶意请求而瘫痪,造成拒绝服务以上就是墨者安全认为现阶段出现过的DDOS攻击种类,当然也有可能不是。

这种攻击的特点是可绕过一般防火墙的防护而达到攻击目的,缺点是需要找很多僵尸主机,并且由于僵尸主机的IP是暴露的,因此此种DDOS攻击方式容易被追踪刷Script脚本攻击这种攻击主要是针对存在ASPJSPPHPCGI等脚本程序,并。

最好在需要调用数据库的脚本中拒绝使用代理的访问,因为经验表明使用代理访问你网站的80%属于恶意行为6 增强操作系统的TCPIP栈 Windows操作系统本身就具备一定的抵抗DDoS攻击的能力,只是默认状态下没有开启而已,若开启的。

DDoS攻击通过大量合法的请求占用大量网络资源,以达到瘫痪网络的目的 这种攻击方式可分为以下几种通过使网络过载来干扰甚至阻断正常的网络通讯通过向服务器提交大量请求,使服务器超负荷阻断某一用户访问服务器阻断某。