腾讯安全:打开文件就中招 “老虎”挖矿木马已感染超5000台电脑

【文章摘要】 腾讯平安御见威胁情报中心检测到通过社会工程骗术流传的“老虎”挖矿木马(LaofuMiner)。攻击者将远控木马程序伪装成“火爆新闻”、“色情内容”、“隐私资料”、“诈骗技巧”等文件名,通过社交网络发送到目的电脑,受害者双击查看文件马上被安装“大灰狼”远控木马,该木马已熏染超5000台电脑。一、靠山

腾讯平安御见威胁情报中心检测到通过社会工程骗术流传的 “老虎”挖矿木马(LaofuMiner)。攻击者将远控木马程序伪装成“火爆新闻”、“色情内容”、“隐私资料”、“诈骗技巧”等文件名,通过社交网络发送到目的电脑,受害者双击查看文件马上被安装“大灰狼”远控木马。攻击者通过远控木马控制中毒电脑下载挖矿木马,中毒电脑随即沦为矿工,该木马已熏染超5000台电脑。

因其挖矿使用的自建矿池包罗字符“laofubtc”,御见威胁情报中心将其命名为老虎挖矿木马(LaofuMiner),通过腾讯安图系统溯源,发现这个老虎挖矿木马同2018年其他平安厂商讲述的灰熊挖矿木马(BearMiner)同属一个黑产团伙。

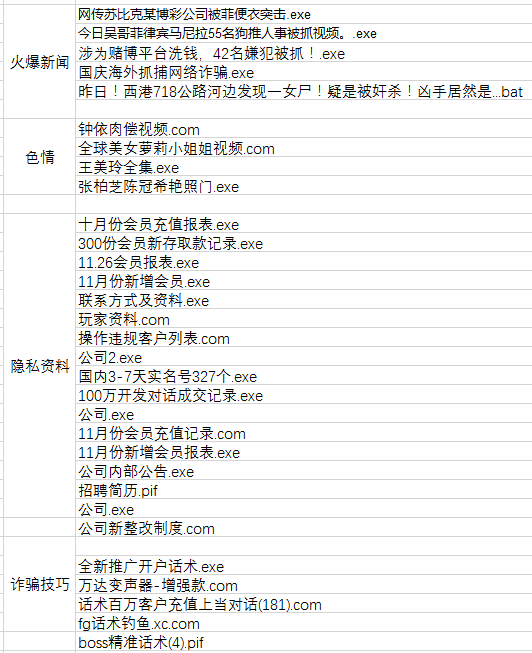

用于钓鱼攻击的部门文件名如下:

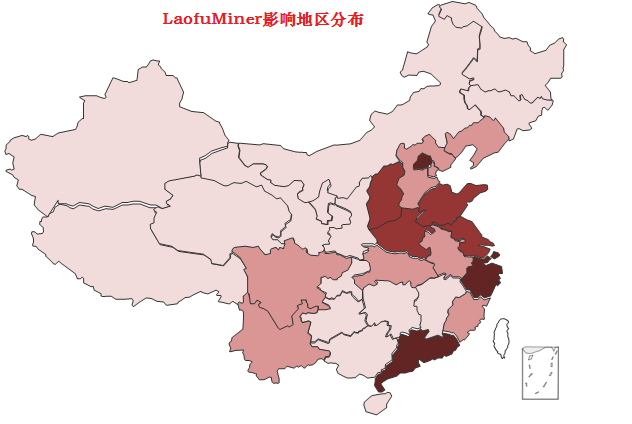

凭据腾讯平安御见威胁情报中心的统计数据,老虎挖矿木马(LaofuMiner)已熏染跨越5000台电脑,影响最严重区域为北京、广东、上海、河南、山东等地。

“老虎”挖矿木马(LaofuMiner)的手艺特点:

1.安装大灰狼远控木马后,接受C2服务器的指令,通过木马服务器下载挖矿木马;

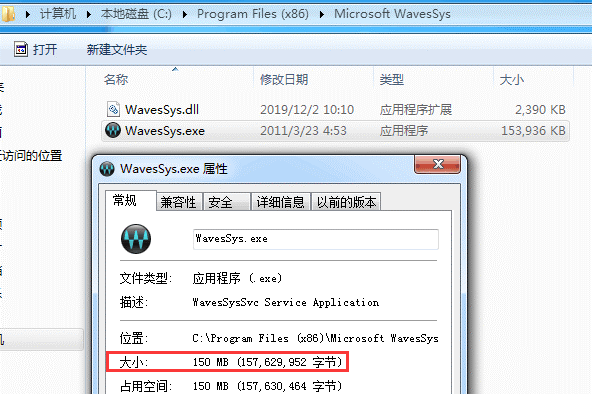

2.挖矿木马文件属性伪装成音频设备公司“Waves Audio”;

3.挖矿木马首次执行后会用垃圾数据增肥到150MB,以此逃避杀毒软件检测;

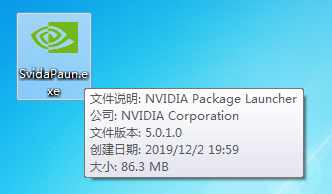

4.矿机程序文件伪装成显卡制造商NVIDIA的驱动程序;

5.挖矿时,CPU占用高达97%,会影响系统性能;

二、详细分析

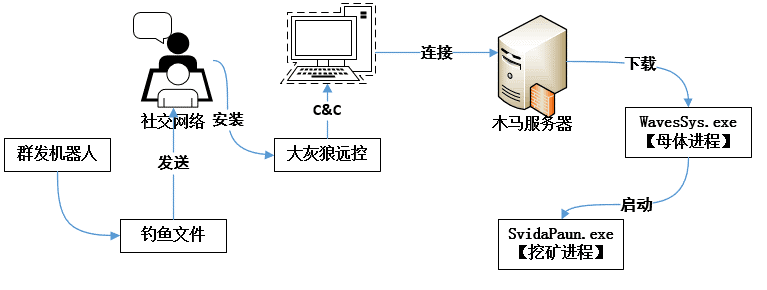

LaofuMiner流传流程如下:

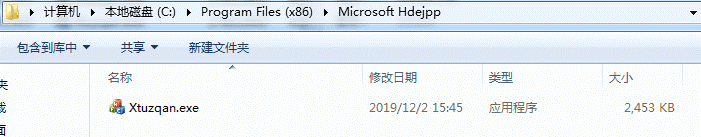

使用机器人群发的钓鱼文件实际上是“大灰狼”远控木马,用户一点击运行就会被远程控制,木马运行后拷贝自身到目录C:\ProgramFiles(x86)\MicrosoftHdejpp\Xtuzqan.exe下并安装为服务“Wszswcwyksdvuf”。

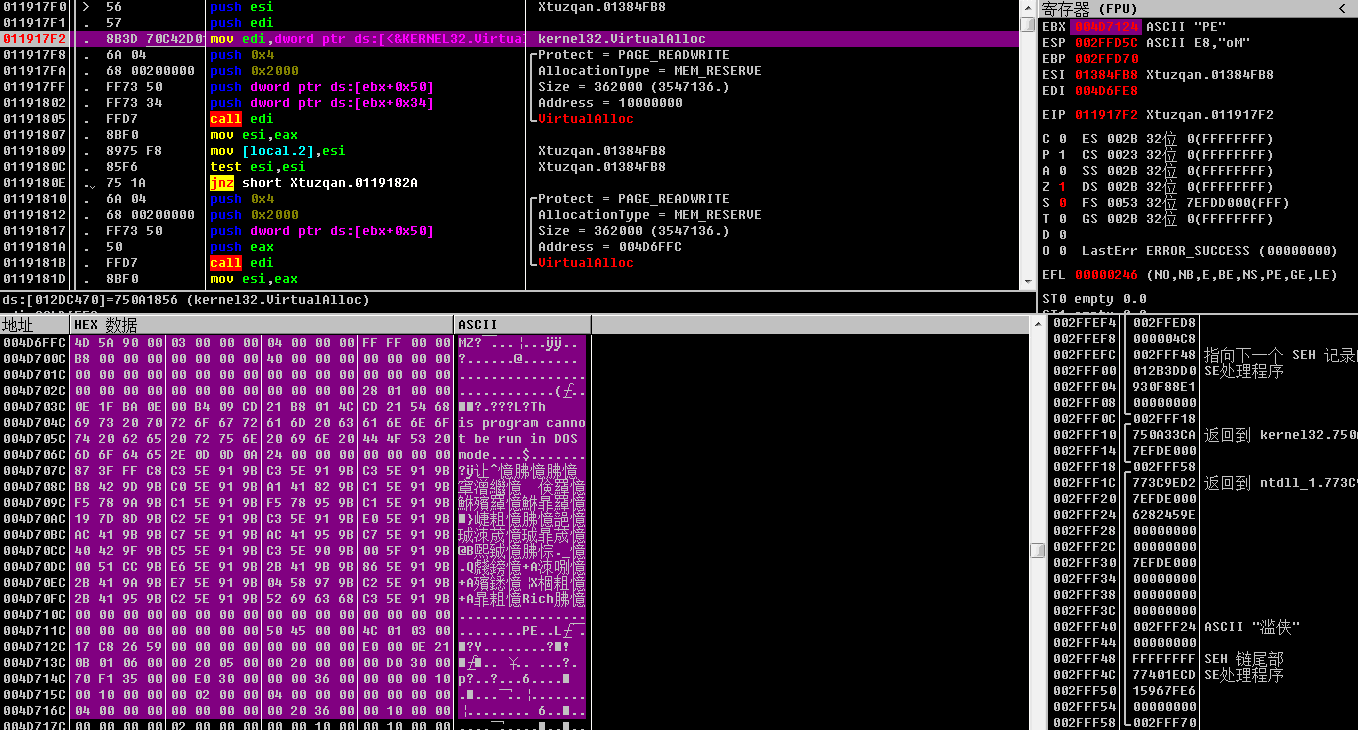

Xtuzqan.exe的外壳代码解密出具有远控焦点功效的PE文件并加载到内存执行。

远控木马完全控制电脑后,连接到远程控制端,然后接受命令从HFS服务器下载挖矿木马母体http[:]//www.baihes.com:8282/cpa.exe或http[:]//www.baihes.com:8285/ws.exe到内陆,下载的文件保存为C:\ProgramFiles(x86)\MicrosoftWavesSys\WavesSys.exe。

WavesSys.exe的图标和形貌都伪装成音频设备公司“Waves Audio”软件的相关信息,并且在首次执行后修改自身文件写入大量垃圾数据,增大文件到近150M,以此来逃避杀毒软件检测。

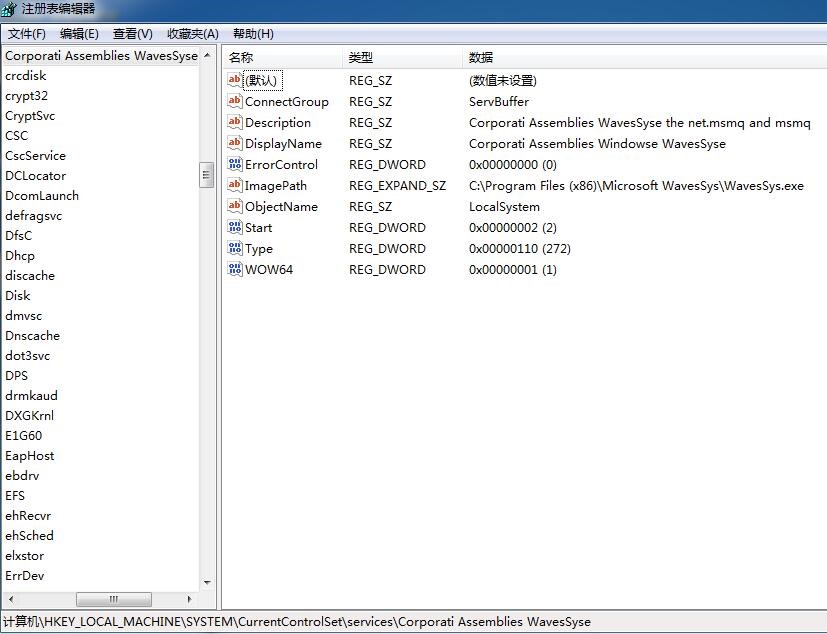

WavesSys.exe安装为服务“CorporatiAssembliesWavesSyse”,然后从服务器下载WavesSys.dll加载到内存执行。

最后WavesSys.exe释放矿机程序SvidaPaun.exe到C:\ProgramFiles(x86)\MicrosoftSvidaPaun\SvidaPaun.exe,并以参数” XO+sJ1p97mZtMz648YYXi/kDs3dOdu+ZOj81GkTZWbr/MNDDZsUEl0QQUbTKBlSpPANz9rxfGH5tVnPtGkQMal9pyfzQZyVfcQ==”启动。

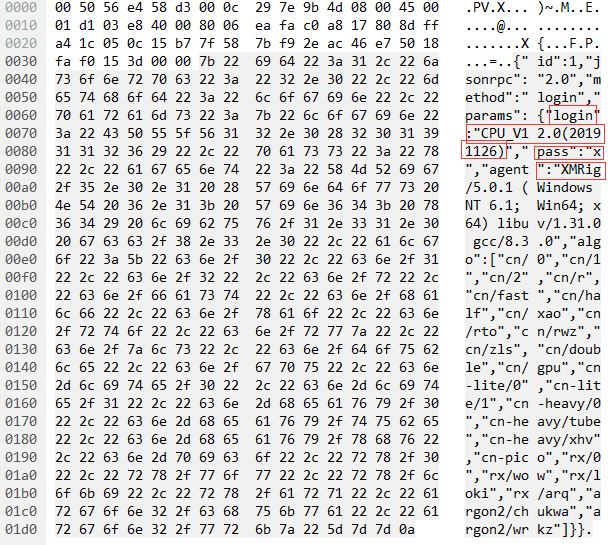

SvidaPaun.exe伪装成英伟达公司显卡驱动程序(占用高CPU资源时,不容易被嫌疑),使用矿池poole.laofubtc.com,登录名:CPU_V1 2.0(20191126)最先挖矿最先挖矿,挖矿通讯流量如下:

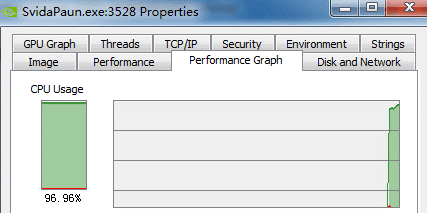

挖矿时SvidaPaun.exe历程的CPU占用率达到了近97%,会造成系统严重卡顿无法正常运行。

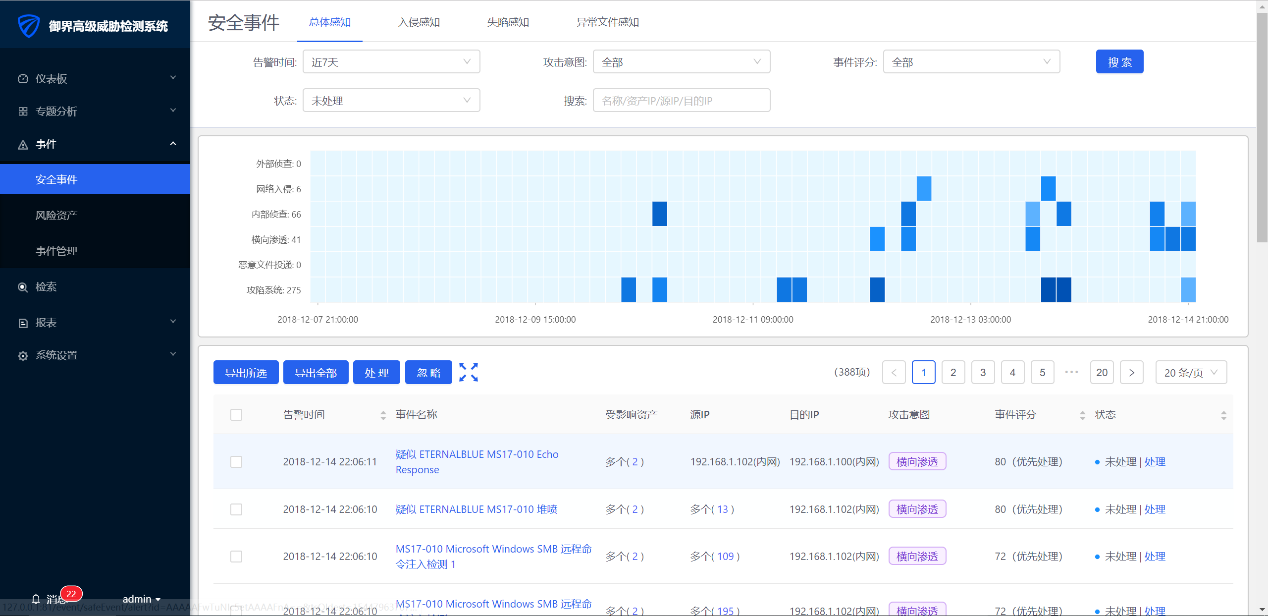

通过腾讯安图高级威胁溯源系统查询IP 46.4.156.44,可以看到指向剖析IP的域名包罗友商在2018年发现的“灰熊”挖矿木马BearMiner的域名miner.gsbean.com。而“老虎”挖矿木马LaofuMiner的文件服务器baihes.com以及矿池域名pool.laofubtc.com也指向该IP,可以推测“灰熊”和“老虎”属于统一团伙, “老虎”替换“灰熊”挖矿木马出现新的活跃趋势。

三、平安建议

1、 不要随意打开来历不明的文件,对于可疑文件先使用腾讯电脑管家/腾讯御点举行扫描。

2、建议打开资源管理器文件夹选项中的“查看已知文件的扩展名”,这样当你收到文件图标为Office、音乐、视频文件,文件的扩展名为“exe、com、pif、bat”时,可以马上判断为危险文件。

3、对于已熏染LaofuMiner的手动清算方案。

删除文件:

C:\ProgramFiles(x86)\MicrosoftWavesSys\WavesSys.exe

Win7今日停更,腾讯安全持续护航系统安全

C:\ProgramFiles(x86)\MicrosoftWavesSys\WavesSys.dll

C:\ProgramFiles(x86)\MicrosoftSvidaPaun\SvidaPaun.exe

C:\ProgramFiles(x86)\MicrosoftHdejpp\Xtuzqan.exe

删除服务:

”CorporatiAssembliesWavesSyse“

“Wszswcwyksdvuf”

“Wsxxswndcbxauv”

4、 推荐企业用户部署腾讯御界高级威胁检测系统。御界高级威胁检测系统,是基于腾讯反病毒实验室的平安能力、依托腾讯平安在云和端的海量数据,研发出的怪异威胁情报和恶意检测模子系统,腾讯御界可以检测挖矿程序外联等异常行为。

IOCs

C&C

116.206.92.179:9772

94.191.24.237:2020

IP

46.4.156.44

207.246.99.13

114.118.98.185

111.230.96.55

58.221.55.158

Domain

www.baihes.com

neibu.wkery.com

neibu.pkdnf.cn

miner.gsbean.com

mine.gsbean.com

poolb.laofubtc.com

poolc.laofubtc.com

poole.laofubtc.com

pool.laofubtc.com

Md5

abfa5626edbbe2063a72d6c8fbc9f5b1

11caff15bc726838e639f84e96276c6e

d23d560714aa6b579526aefdaea89ca0

21044f539b24f5a1d10e11c42b500189

207761fb4e33b2028265a4c8fbc9219a

dfae8fbea98e9ec2383a751beb1d7441

URL

http[:]//www.baihes.com:8282/cpa.exe

http[:]//www.baihes.com:8285/ws.exe

http[:]//neibu.wkery.com:8861/httppost.exe

http[:]//neibu.wkery.com:8861/httppost2.exe

http[:]//neibu.wkery.com:8861/httppost3.exe

http[:]//114.118.98.185:8080/netsyst96.dll

http[:]//207.246.99.13:8080/server.exe

http[:]//neibu.wkery.com:81/tu.php

http[:]//neibu.pkdnf.cn:81/cha.php

http[:]//neibu.pkdnf.cn:81/lao.php

http[:]//www.pkdnf.cn:8186/system.exe

矿池:

pool.laofubtc.com:5559

参考链接:

https://www.freebuf.com/articles/terminal/176936.html

腾讯安全紧急发布CVE-2020-0601漏洞利用恶意样本专杀工具