新型勒索病毒Maze藏身黄赌毒网页 评估数据价值,确定勒索金额

腾讯平安御用威胁情报中心发现,新型勒索病毒Maze(迷宫)克日在海内造成部门熏染。Maze善于使用勒索病毒FalloutEK缺陷行使工具通过挂在网页上传播。挂在马上的网页在黄色、赌博和毒品相关页面中更为常见,通常逐渐扩展到盗版软件、游戏插件(或破解)、盗版电影和电视作品下载,以及嵌入在某些软件中的广告页面。一、概述

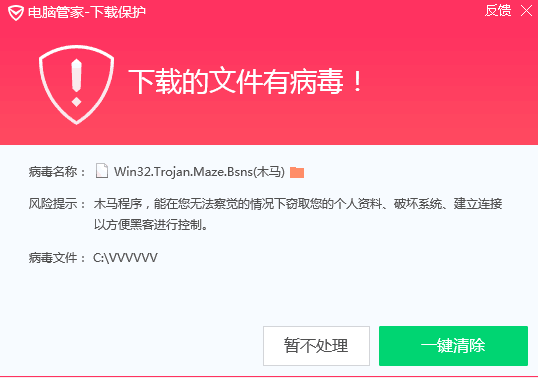

腾讯平安御用威胁情报中心监测发现,新型勒索病毒Maze(迷宫)克日在海内造成部门熏染。Maze又称勒索病毒ChaCha勒索病毒最早起源于2019年5月,善于使用Fallout EK缺陷行使工具通过挂在网页上传播。挂在马上的网页在黄色、赌博和毒品相关页面中更为常见,通常逐渐扩展到盗版软件、游戏插件(或破解)、盗版电影和电视作品下载,以及嵌入在一些软件中的广告页面。腾讯平安专家提醒用户仔细接触这些网站,腾讯计算机专家可以阻止检查和杀戮Maze(迷宫)勒索病毒。

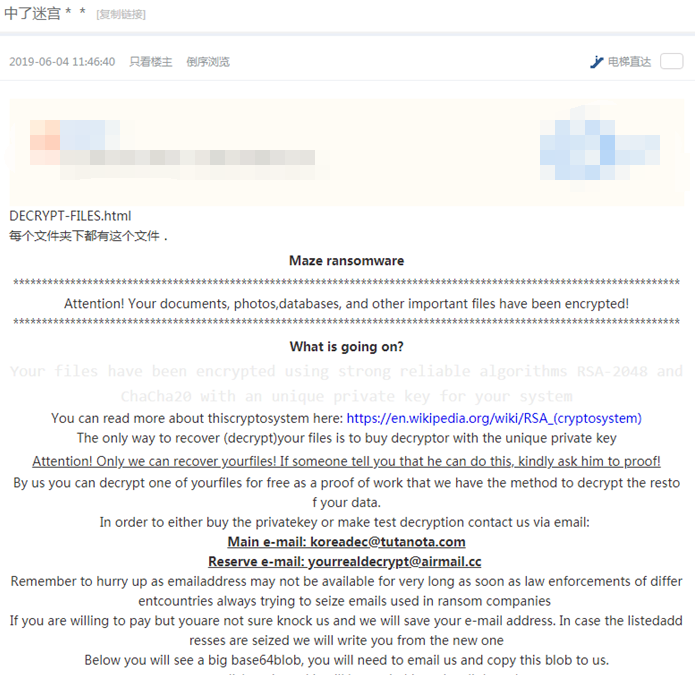

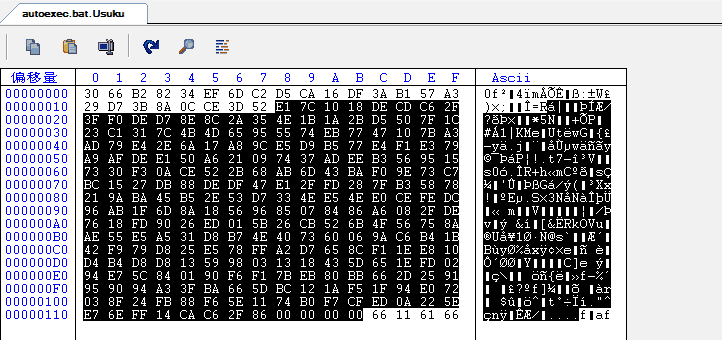

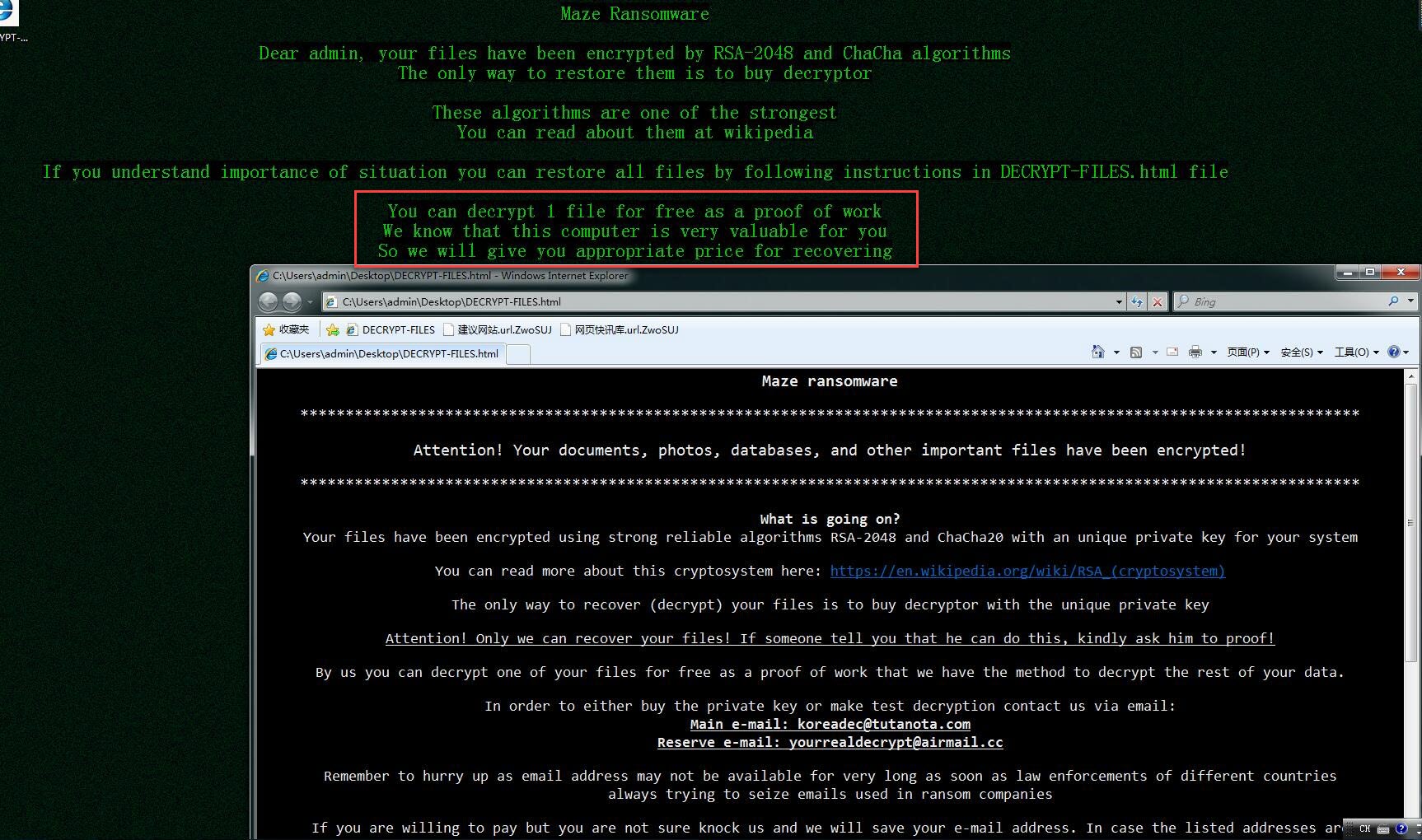

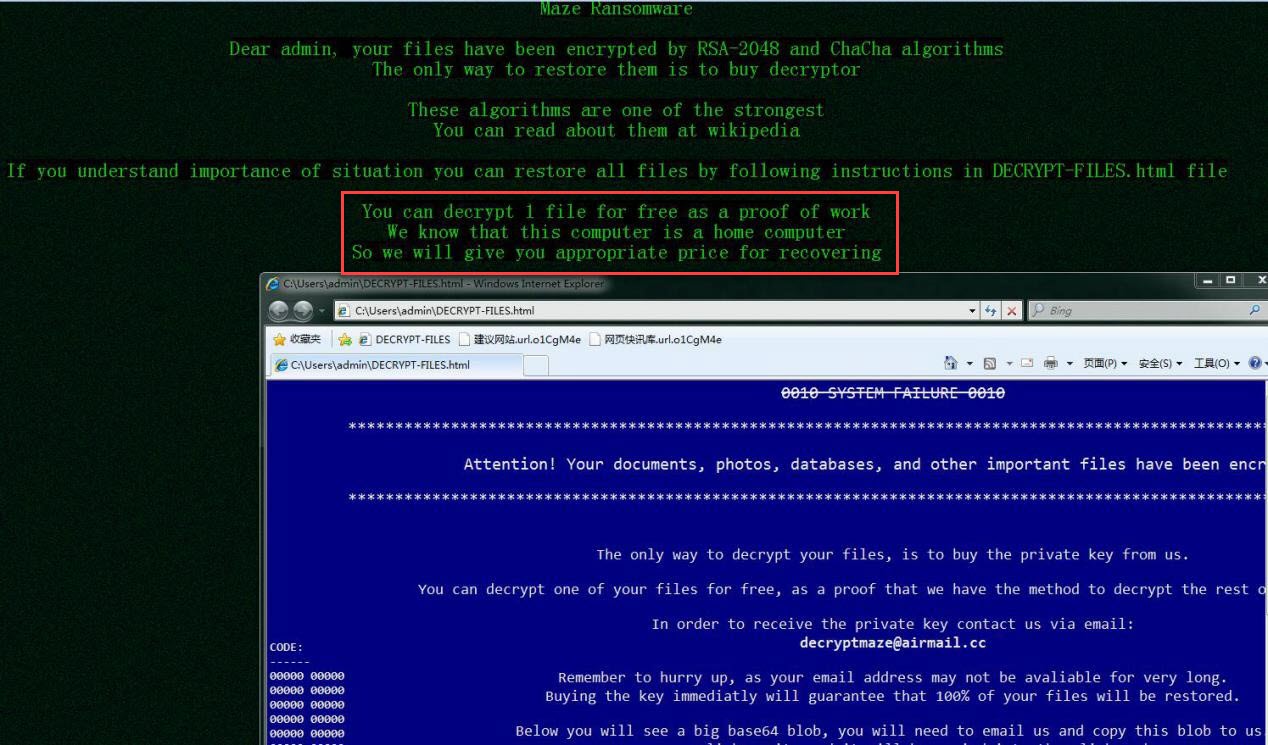

Maze(迷宫)病毒通过大量混淆代码来匹敌静态剖析,使用RSA Salsa20加密文件文件,加密文件在未获得密钥时无法解密。加密后,随机扩展后缀添加到文件中,并留下名称DECRYPT-FILES.html勒索说明文件。值得一提的是,该病毒声称,解密赎金的金额取决于电脑(个人电脑、办公电脑、服务器)的主要水平,这意味着高价值系统攻击后解密支出的价值也会得到更高的响应。

二、剖析

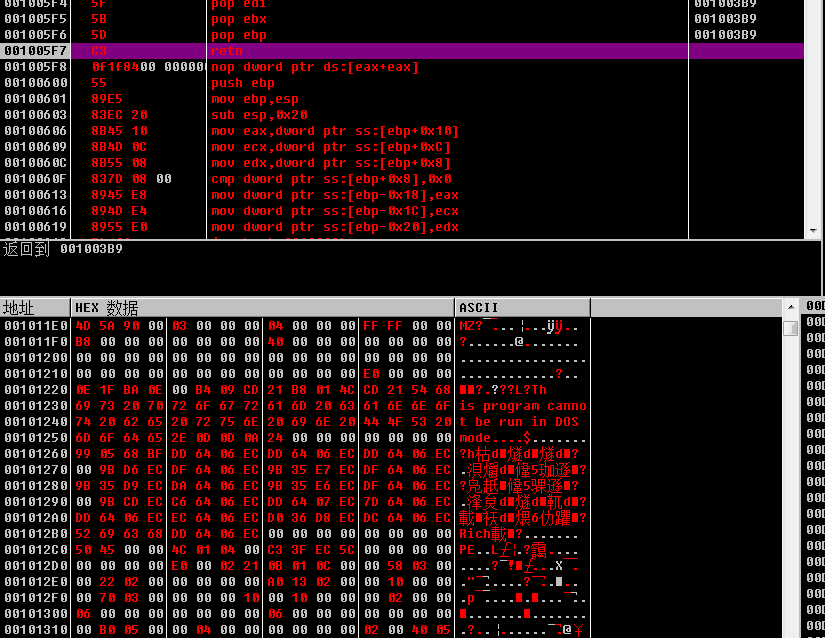

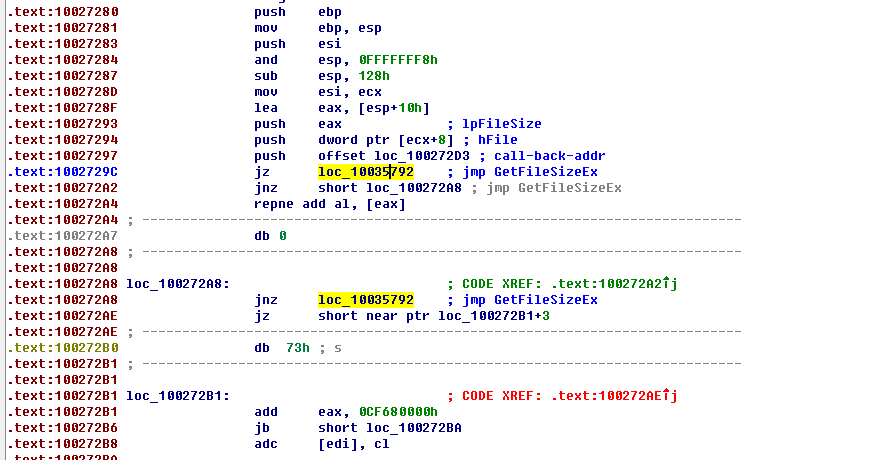

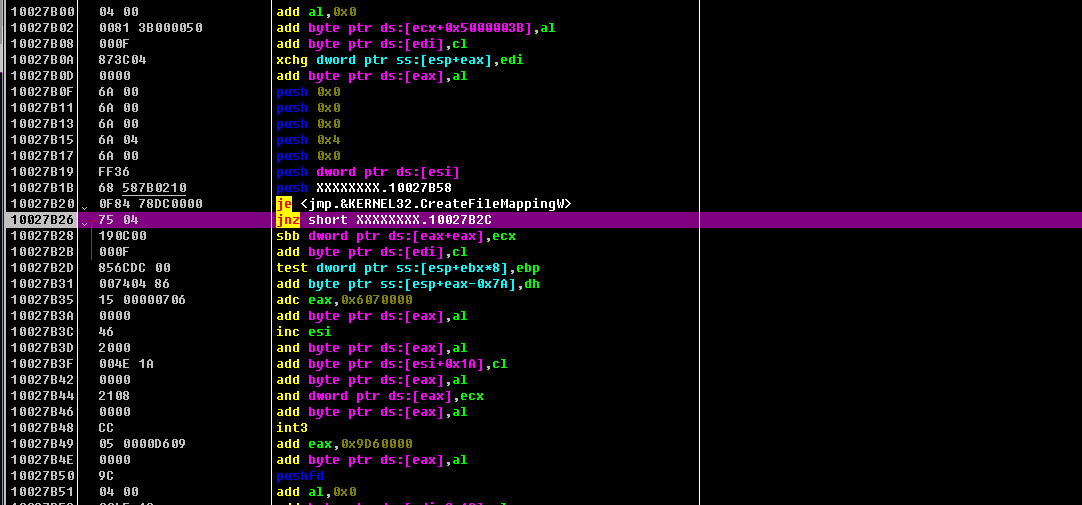

病毒通过外壳程序解密内存中的真实勒索Payload

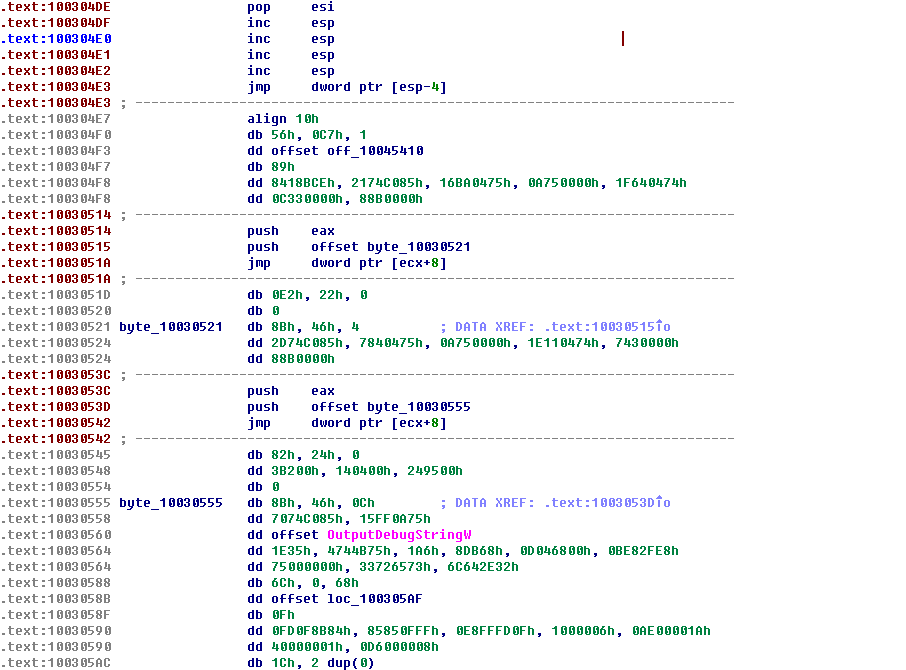

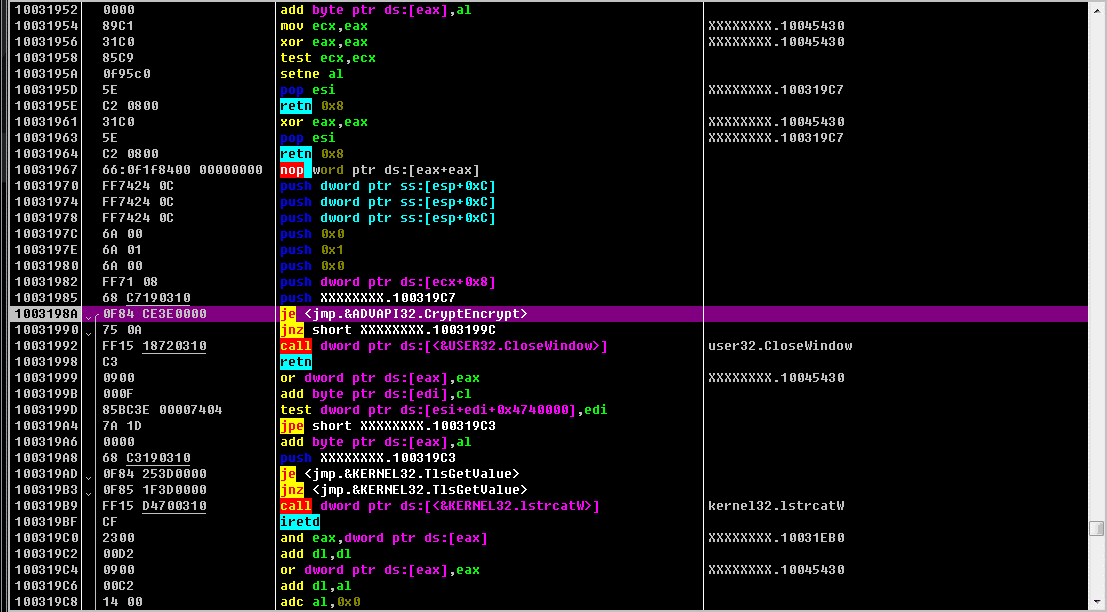

查看dump出的勒索payload可以看出,代码有很多混淆,用于静态分析匹敌滋扰

简单的混淆可以看到内部call替换执行流程

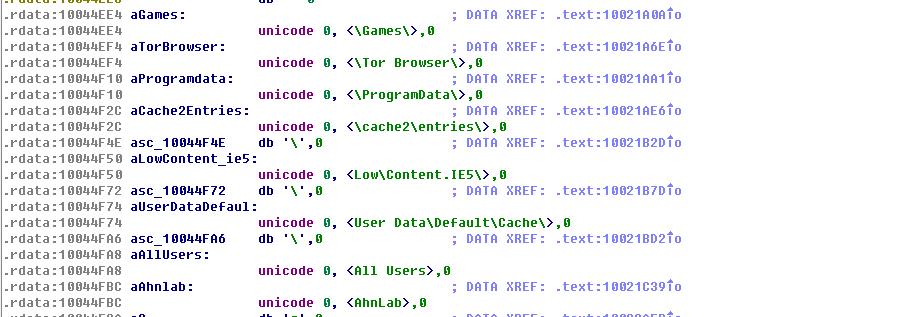

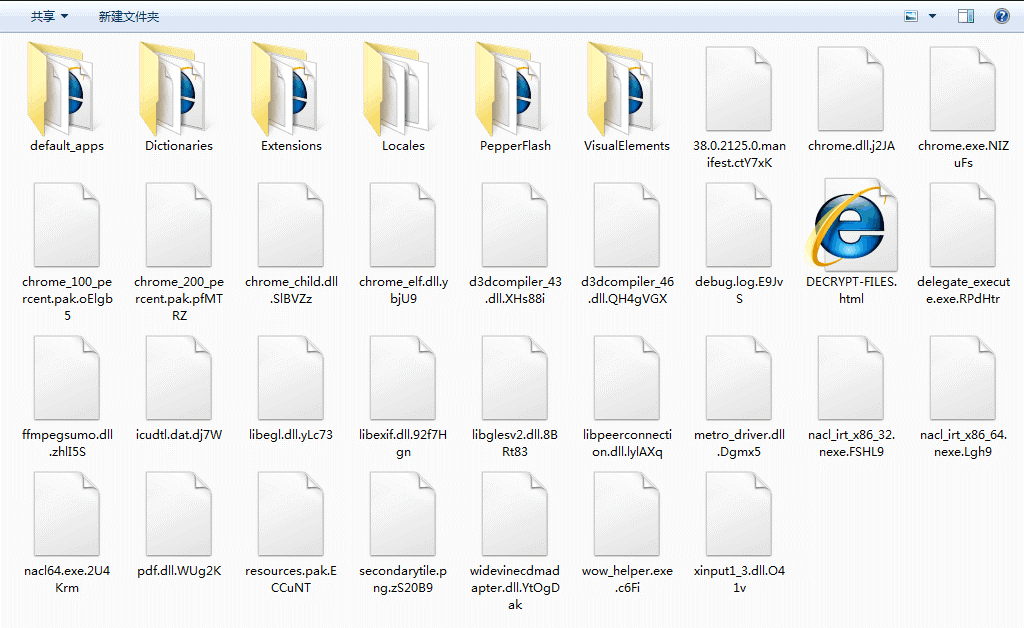

病毒加密白名单目录

Games 、Tor Browser、 ProgramData、 cache2\entries Low\Content.IE5、

User Data\Default\Cache、All Users、AhnLab

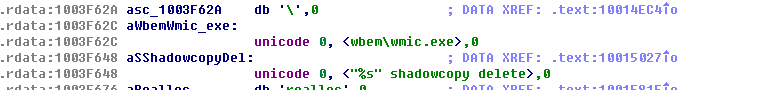

白名单文件名:

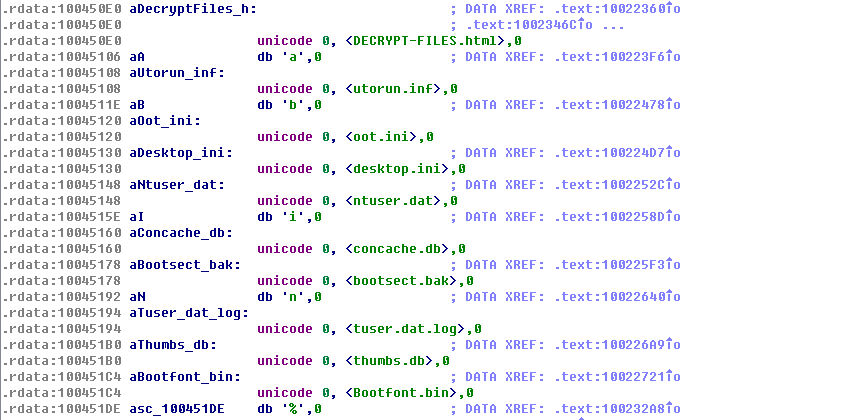

DECRYPT-FILES.html、autorun.inf、boot.ini、desktop.ini、ntuser.dat、concache.db、bootsect.bak、ntuser.dat.log、thumbs.db、Bootfont.bin

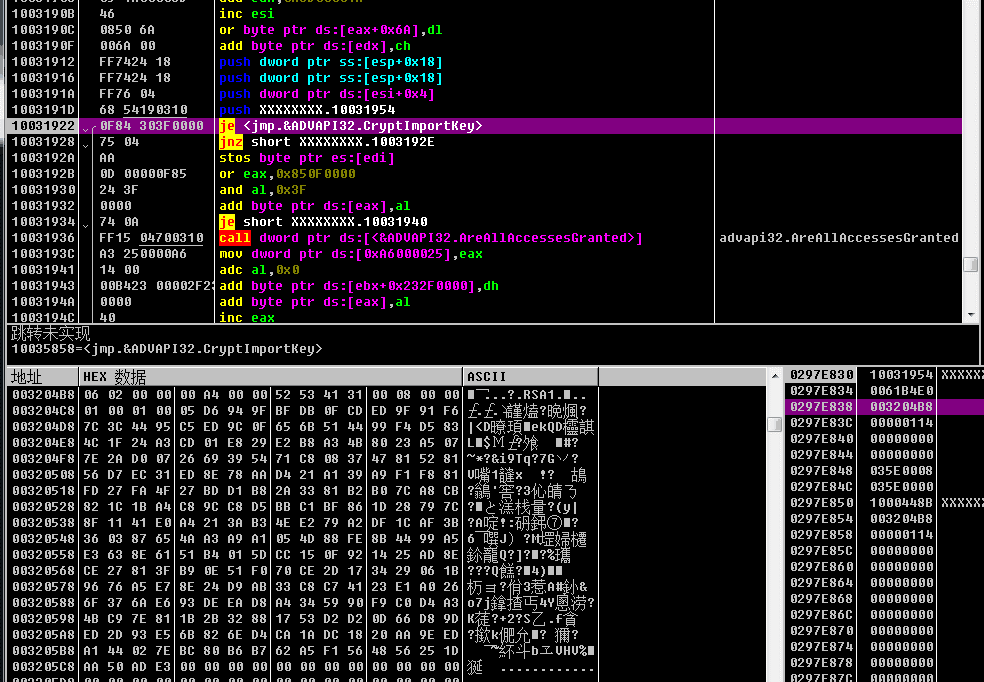

病毒加密文件前会导入相关的RSA公钥信息

通过文件映射阅读和接收文件数据

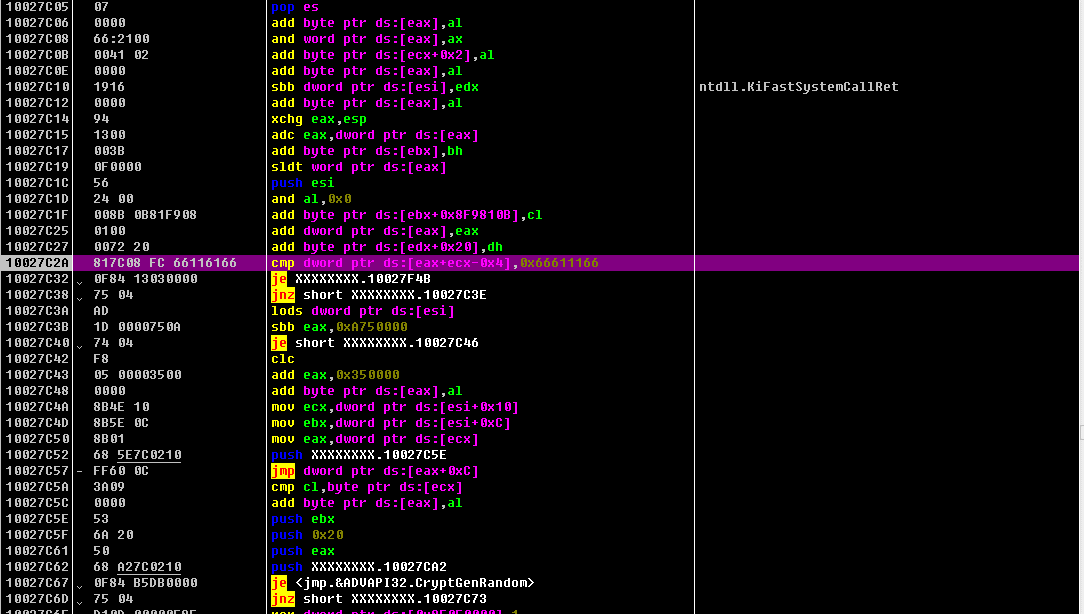

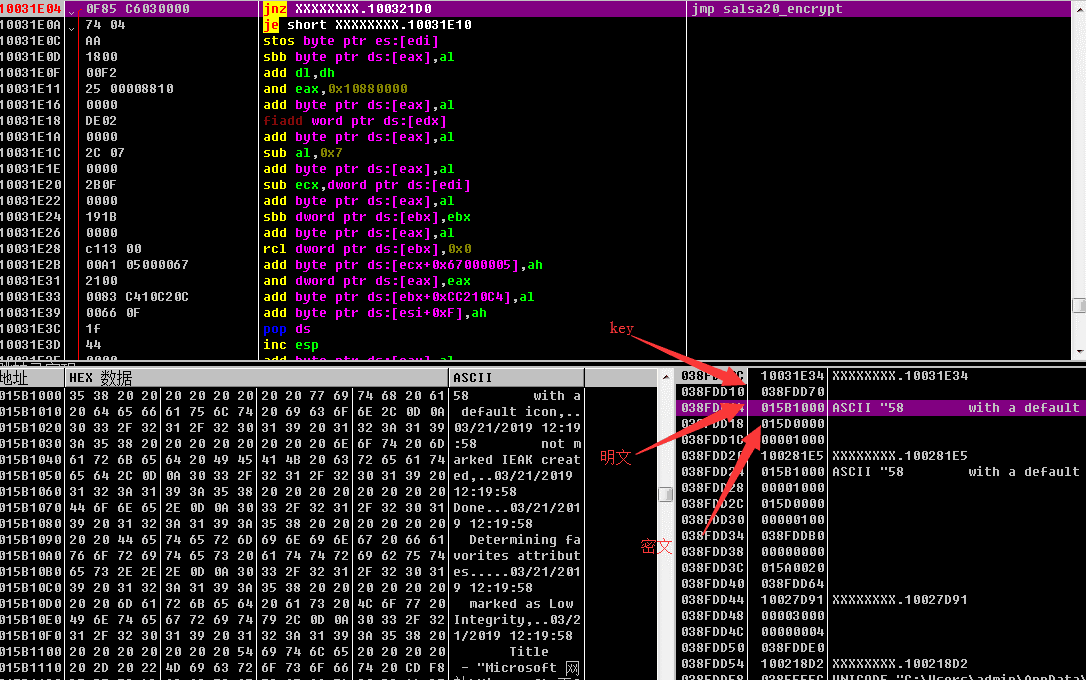

文件熏染标志将在加密前判断,文件末尾有数据0x66611166表示该文件已被加密

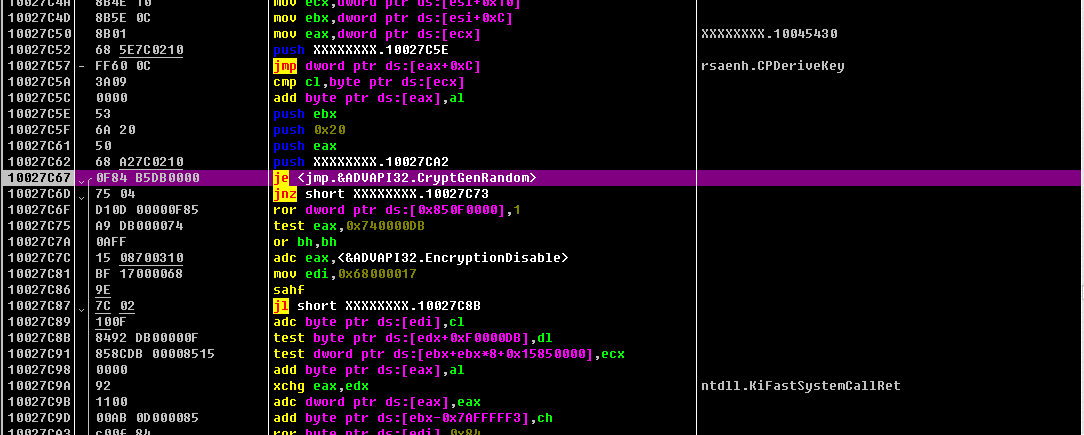

挪用2次CryptGenRandom加密加密每个文件的自然文件

最终使用salsa20算法加密文件

加密后的salsa20密钥信息将存储在文件的尾部

警惕H-Worm蠕虫病毒伪装电影样片捕鱼,草率点击附件完全控制

文件加密后,系统卷影信息也会被删除

被加密后文件结构包罗以下三部门内容:被加密内容 加密文件密钥 0x66611166标识

文件被加密添加随机扩展后缀

系统被熏染后留下名称DECRYPT-FILES.html勒索说明文件(个体病毒风格略有差异),同时将桌面壁纸修改为黑底。

三、安全建议

企业用户:

1.关闭不必要的端口,如:445、135,139等,对3389,5900等待端口可以设置白名单,只允许白名单IP毗邻上岸。

2.关闭不必要的文件共享。如有必要,请使用ACL与强密码珍爱限制接见权,禁止匿名接见共享文件夹。

3、接受高强度密码,停止使用弱密码,并定期更换密码。建议服务器密码使用高强度和不规则的密码,并强制每个服务器使用不同的密码处理。

4.服务器没有互联网需求/工作站内部接收设置响应控制,防止可连接外网服务器作为跳板进一步攻击其他服务器。

5.定期非内陆备份主要文件和数据(数据库等数据)。

6.教育终端用户应郑重下载不熟悉的电子邮件附件。如有必要,应限制使用Office宏代码。

7、在终端/服务器部署专业的安全防护软件,Web服务器可以考虑部署在腾讯云等具有专业安全防护能力的云服务中。

8.建议在全网安装皇家终端安全管理系统(https://s.tencent.com/product/yd/index.html)。皇家终端安全管理系统具有终端杀毒统一控制、修复缺陷统一控制、战略控制等综合安全管理效果,可以帮助企业管理者全面了解、管理企业内部网络安全状态,珍惜企业安全。

个人用户:

1.启用腾讯电脑管家,不要随意打开陌生邮件,关闭Office执行宏代码

2.打开计算机管家的文档守护功能,行使磁盘冗余空间自动备份数据文档。即使发生事故,数据也可以准备好。

IOCs

Md5

9823800f063a1d4ee7a749961db7540f

345d140139d2d11713b06f1cd9a5669e

f83fb9ce6a83da58b20685c1d7e1e546

a0dc59b0f4fdf6d4656946865433bcce

病毒下载器利用搜索引擎推广30多个软件