电脑频繁弹出羞羞的广告?这是中了独狼病毒

自从WinRAR高危破绽被曝光(CVE-2018-20250)由于这一缺陷简单易用,受到攻击者的青睐。攻击者经心组织恶意ACE文件投递后,只要受害者解压文件,重启计算机,系统就会自动执行攻击者投递的恶意木马。一、概述

自从WinRAR高危破绽被曝光(CVE-2018-20250)由于这一缺陷简单易用,受到攻击者的青睐。攻击者经心组织恶意ACE文件举行投递后,只要受害者解压文件,然后重启电脑,系统便会自动执行攻击者投递的恶意木马。克日,腾讯御见威胁情报中心捕获到几例行使CVE-2018-20250流传的新样本如下。

二、样本分析

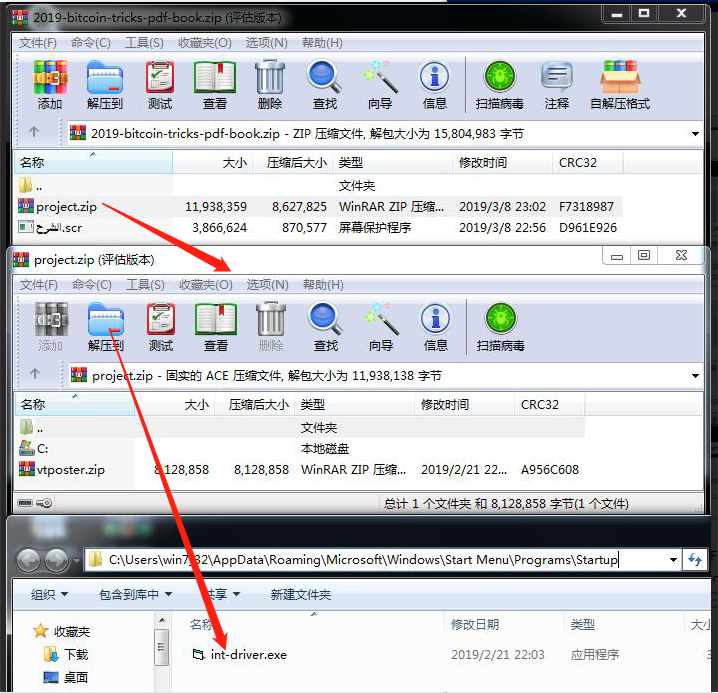

1、行使多压缩包嵌套贪图逃避杀毒软件的查杀,同时通过投递多个木马来增加木马被执行的概率,相关分析如下:

MD5

文件名

e2a487784661d19442c71a2ef8ef0256

2019-bitcoin-tricks-pdf-book.zip

样本母体包含压缩包文件project.zip和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和和.scr。?????.scr伪装成屏保文件Androm后门木马,project.zip实际行使CVE-2018-20250破绽的恶意ACE文件可以在系统启动项目录中释放int-driver.exe的Androm后门木马。Androm木马通常从C2服务器吸收攻击者的指令,窃取受害者的主机数据,或交付其他恶意木马。

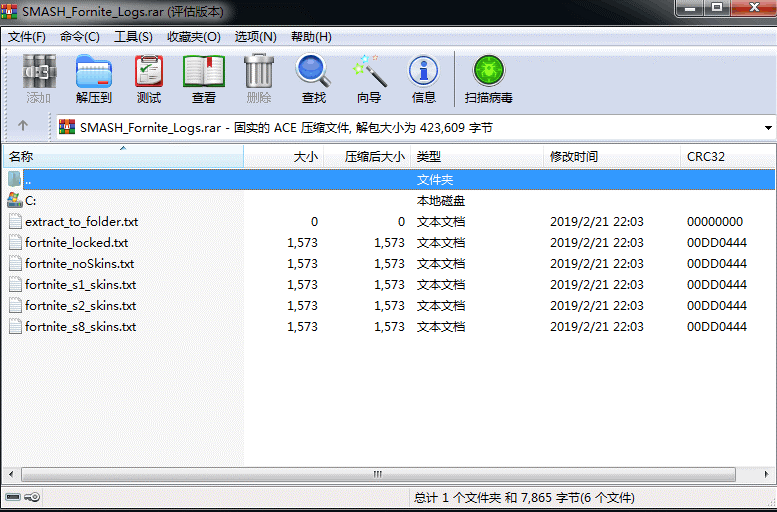

2、压缩包包含大量热门游戏账号密码,或暗网泄露google相关分析如下:

MD5

文件名

5c3fe67603e0ae93f1b728edc03c6ab2

SMASH_Fornite_Logs.rar

432fe2822e61f155d50ae543bd7e712b

1mill_USA_EmailPW.rar

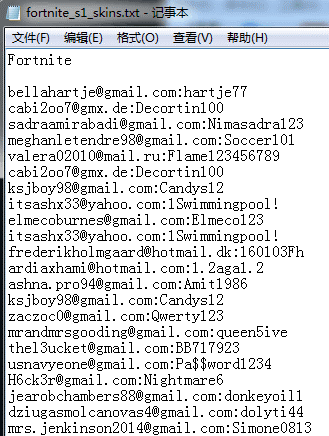

以样本5c3fe67603e0ae93f1b728edc03c6ab2以分析为例。Fornite(碉堡之夜)是一款非常受欢迎的第三人称射击游戏,而且”Smash Fornite Dance”这是碉堡之夜流行的舞蹈挑战。如果你想让角色跳出不同的舞蹈动作,你需要游戏账户中有响应的皮肤。攻击者以此为诱饵,引诱目标用户减压。

压缩多个压缩包txt文件,每个txt文件根据皮肤分类命名,每个文件根据皮肤分类命名txt文件还包含了大量明文账号密码。

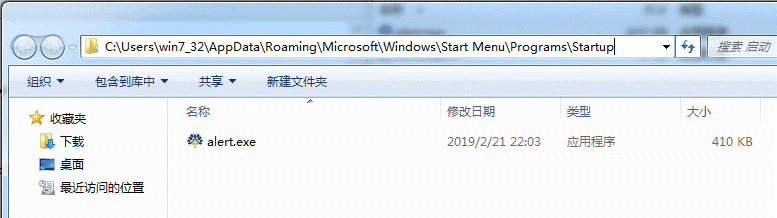

如果受害者对这些大量的游戏账密码感兴趣,很可能会进行解压操作。Tinynuke银行木马将被释放到系统启动项目录中。

TinyNuke(又名Nuclear Bot)它是一种功效极强的银行木马。它有反向的sock署理、隐藏CNC、UAC绕过、Windows绕过防火墙,Rootkit等功效模块。除此之外,它还可以在受害者接见银行网站时窃取密码并注入任何内容,同时还自带了Bot-killer(迷你防火墙)用于消除受害者主机上的其他恶意软件。

3、伪装成恶意报价ACE文件样本

MD5

邮件主题

caf56379df8f73d165045c9b43408a6a

RE:Request for quotation

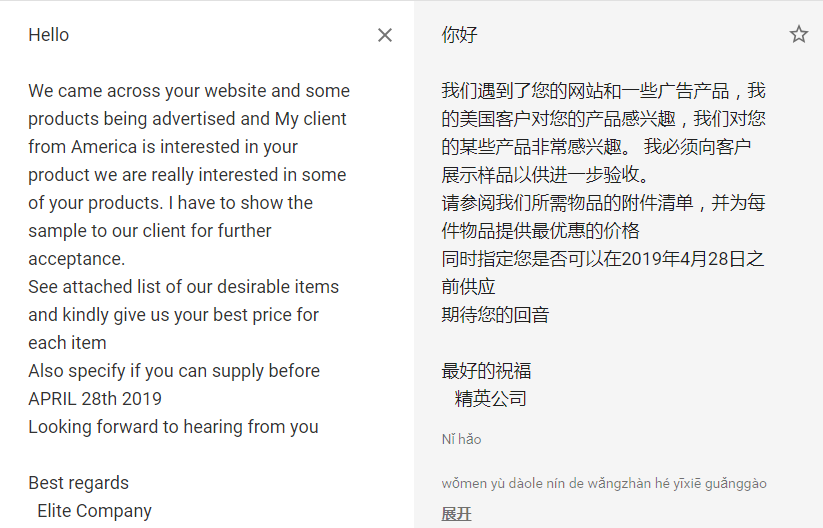

攻击者伪装成Elite该公司的员工将位于巴西的服装公司piabacamisas发送钓鱼邮件并要求报价,邮件附件为Purchased Order.ace“文件。

腾讯电脑管家:破解版Office远程控制木马 试图窃取用户隐私

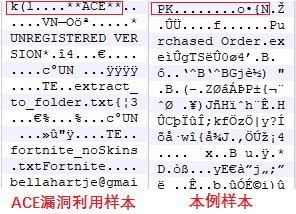

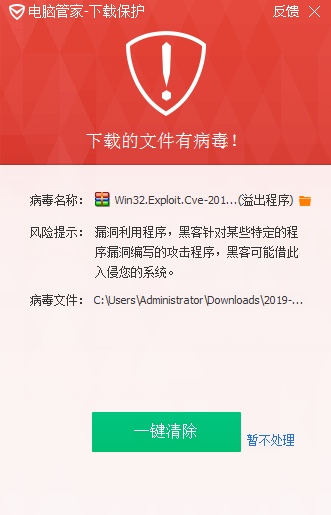

解压该ACE文件发布后,恶意木马没有像预期的那样发布到系统启动项目录。ACE文件与CVE-2018-20250对比破绽行使文件,发现Purchased Order.ace没用CVE-2018-20250破绽行使样本。

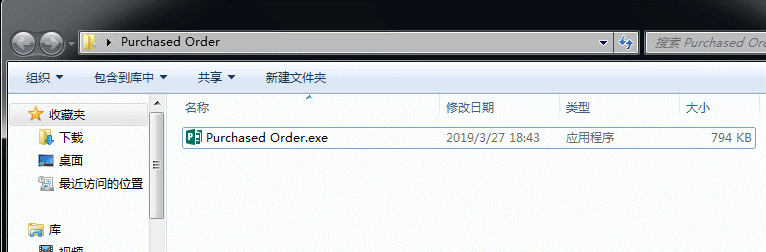

解压目录下只伪装了一个office文档的exe文件,文件的现实是Lokibot运行后,木马会从C2服务器hxxp://tvliked.com/m/fre.php吸收攻击者的指令,窃取受害者的主机数据,或交付其他恶意木马。

三、安全建议

1、将WinRAR当压缩工具软件更新到最新版本时,您正在使用的压缩解压缩工具可以通过腾讯计算机管家的软件处理功能升级。

2、可直接删除WinRAR或在其他压缩工具安装目录下UNACEV2.DLL但是会造成文件ACE不能使用文件(真的ACE花样解决不了问题,WinACE公司已经关门十多年了,不支持这么老的压缩图案也没什么大不了的

3、未知文件不得随意打开。

4.打开腾讯电脑管家的实时防护效果,阻止可能的病毒攻击

四、IOCs

IP

47.254.79.13

200.63.45.154

DOMAIN

tvliked.com

buyproxies.su

sushantshome.tripod.com

henurl.com

MD5

a557414fa6e7e086fd7b4d0aca4aab0e

15977cdf04cb02fe0f29f1d282a7a5a6

42e14de347bac9ec8a78da00964d13bf

2b0b8fe24ef2e55c4957649f2294499b

1a443c2fee7c2032549bdefc98f0e9e0

807dce80efc499c9cb752a83299e3254

d9605700f846aaf6935cc45b0dabed40

0627c18aa48366c4411acaf85b491ed8

URL

hxxp://tvliked.com/m/fre.php

hxxp:// buyproxies.su/ssl

hxxp://sushantshome.tripod.com

hxxp://henurl.com/bit.zip

hxxp://henurl.com/2019-bitcoin-tricks-pdf-book.zip

图片软件遭受供应链攻击 感染病毒被打包进软件包