新型勒索病毒案件终结!腾讯协助警方迅速侦破,嫌疑人被捕

腾讯计算机管家收到了用户的反馈。当使用计算机管家或救援箱等杀毒软件进行杀毒时,系统将被迫重启。经过分析,发现该系统已安装suoye(锁页)木马,一旦用杀毒软件查杀,电脑就会被迫重启。一、概述

日本腾讯计算机管家收到用户反馈。当使用计算机管家或救援箱等杀毒软件进行杀毒时,系统将被迫重启。经过分析,发现该系统已安装Rootkit病毒,病毒是匹敌杀毒软件,一查杀就强制重启系统。根据病毒的特点,计算机管家将其命名为suoye(锁页)木马。

Suoye木马的流传源是多种多样的Windows、Office盗版激活工具,通过分析木马现实是主页安全软件驱动模块,主页安全网站声称其旧版本是病毒行使,但软件的行为和病毒及其相似,包括匹配的杀毒软件,防止杀毒软件写作BCD配置文件等。木马和独狼2木马举行捆绑流传。

Suoye木马还接受了强大的竞争手段。当用户使用各种杀毒软件或救援箱进行杀毒时,病毒将强制重启计算机,以停止杀毒操作。建议用户下载计算机管家救援板并使用它U盘抢救箱开机查杀。(参考文末使用指南)

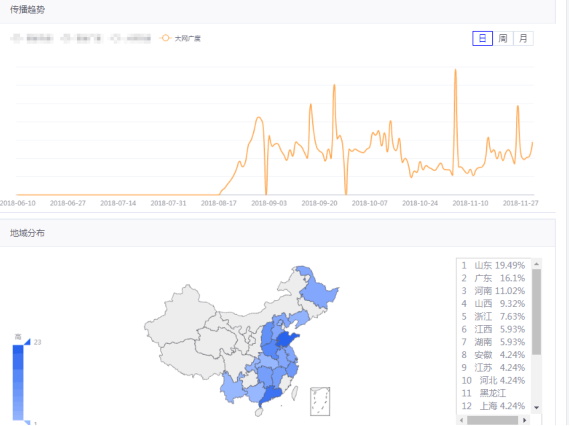

木马流传趋势

主页锁定

二、详细分析

我们分析了流传源之一:xiaoma盗版激活工具携带的激活工具Suoye病毒有以下恶意行为:

1) 默默推装2345浏览器及360浏览器;

2) 在temp释放和运行木马文件svchost.exe及wwwiw121com.exe

3) svchost.exe在driver在目录下释放独狼2系列Rootkit病毒并加载运行,wwwiw121com.exe复制自己HomePageSecurityGuard并重命名目录下protece.exe,然后释放驱动目录suoye驱动病毒并加载

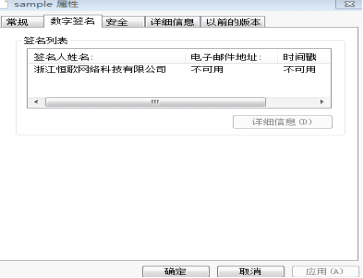

释放在driver三个目录Rootkit病毒,sample.sys,192C9A69.sys(随机名),a302480006.sys(随机名),其中sample.sys和192C9A69.sys数字署名为"浙江恒歌网络科技有限公司"(该签名经常被病毒滥用),是前段时间披露的"独狼2"rootkit,主要功能是匹敌杀毒软件,阻断网络,锁定主页等,详细分析可参考:Rootkit病毒“独狼2冒充激活工具流传,锁定23浏览器主页已经感染了数万台电脑。

a302480006.sys(随机名)suoye驱动木马

独狼2rootkit

Suoye驱动木马分析

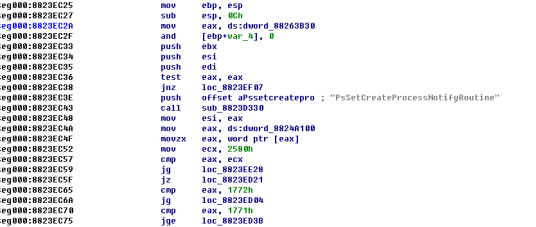

加载运行后会建立多个回调,包括注册表cmpcallback,建立过程回调,关机回调等。cmpcallback实现自己的注册表珍惜,在建立回调的过程中实现主页胁迫,在关闭回调中实现自我珍惜,如回写注册表和文件。

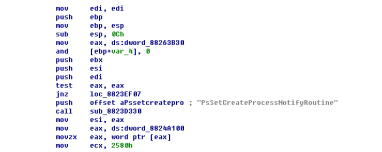

建立注册过程回调

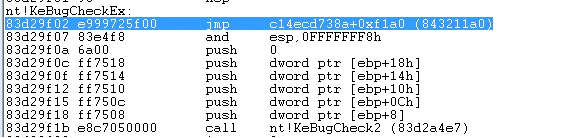

将建立多个系统线程,线程函数地址为KeBugCheckEx,函数已被接受hook ,会跳转到rootkit在模块中执行真实的线程函数。在线程函数中完成主要恶意效果的目的是工具看起来线程地址在nt模块内

keBugCheckEx被hook后

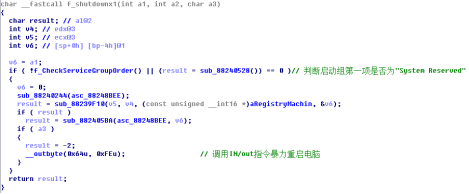

强制重启计算机

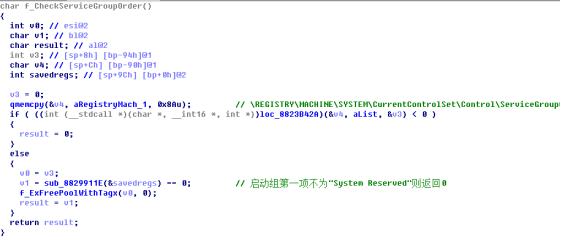

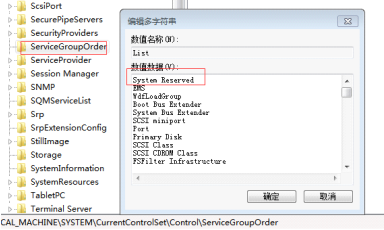

suoye木马将继续检查系统启动组的注册表HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ServiceGroupOrder 下的List键值默认为系统的第一个键值System Reserved,如果发现启动组的第一项不是System Reserved暴力重启计算机。

检查启动组ServiceGroupOrder

通过OUT指令直接写IO端口0x64实现强制重启,往64号端口写入0xFE电脑强制重启后,阻止杀毒软件查杀

暴力重启计算机

大规模信息一个地进行大规模信息泄露?为了避免受到影响?

Suoye木马的检测逻辑似乎不是很严格,手动检测修改键值会立即重启,不检查用户环境是否运行杀毒软件,因为许多木马病毒为了提前获得加载执行机会,经常修改启动组的顺序,如果用户电脑先感染其他木马病毒,修改启动组的顺序,然后感染xx如果是木马,用户的电脑会一直处于重启状态

系统默认启动组顺序

主页挟制

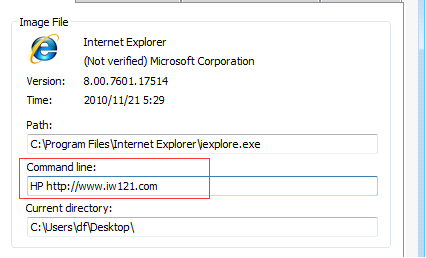

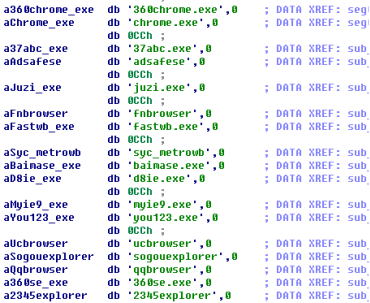

注册流程,建立回调例程,通过流程回调apc注入代码,如果检测到浏览器过程启动,则修改启动令HP http://www.iw121.com,最终跳转到www.2345.com/?23024-0096 实现主页威胁。威胁浏览器包括ie,2345浏览器,QQBrowser,谷歌等主流浏览器

建立注册过程回调

改下令行

威胁浏览器列表

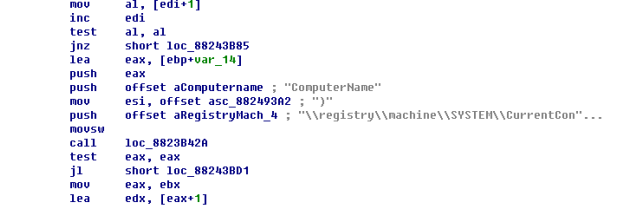

上报用户信息

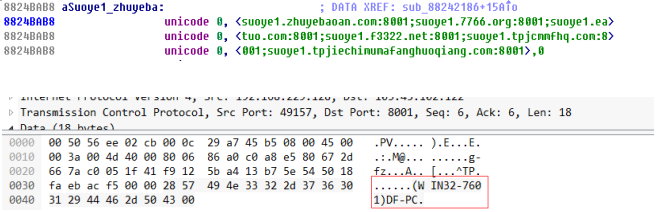

在代码中备份多个域名以防止失活8001,只有这些域名suoye1.zhuyebaoan.com仍处于活跃状态,分析方向ip为103.45.102.122 ,

分析域名乐成后,将向网络用户报告机械版信息、计算机名等信息

获取算机名称

报告用户信息

关联剖析

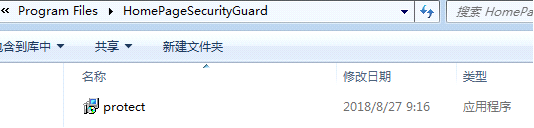

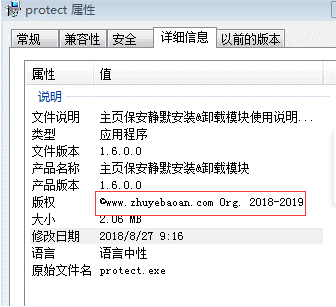

释放suoye木马驱动的母体文件是protect.exe,其文件信息显示为主页安全的无声安装和卸载模块。

protect.exe 文件信息

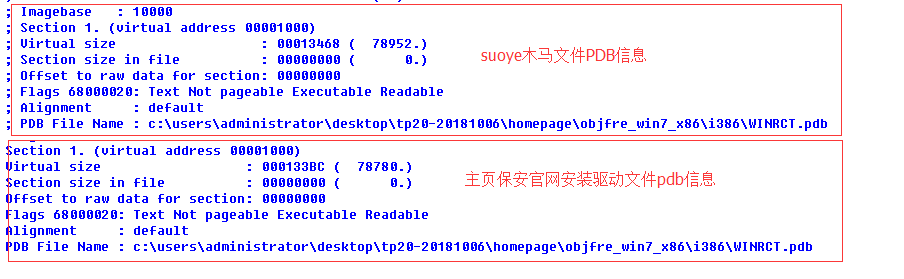

在线搜索显示确实有一个软件叫做主页保安,该软件还将释放随机名驱动文件,分析其功效、代码结构和suoye此外,驱动木马基本相同suoye木马驱动文件pdb主页保安驱动文件pdb信息一致。

3.解决方案

1) 盗版激活工具一直是各种木马病毒传播的主要渠道,建议用户不要使用这些激活工具;

2) 保持杀毒软件运行。现在关机可以阻止这种病毒的检查。如果提醒关闭杀毒软件,除非知道软件无毒,否则不容易关闭;

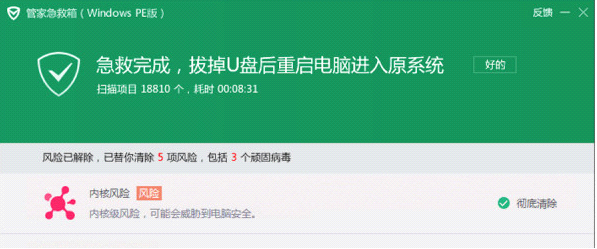

3) 如果已经中了病毒的用户在使用杀毒软件或抢救箱查杀过程中被迫重启,导致杀毒过程中停止,无法完全清除病毒,可以使用管家PE查杀版抢救箱,PE下载并指导使用链接:https://guanjia.qq.com/avast/283/index.html

WinPE版抢救箱(管家抢救盘)查杀截图

IOC

MD5:

7990c5c1bd0a6956598cd8334d485fb3

2bf65267a51dff630312b6116da3fdda

21479c496cac91de3e4e765861e9b378

5a50a27bedaecb8ad4247501a3961ca5

IP:

103.45.102.122

主页保安成锁主页病毒母体 腾讯电脑管家准确拦截