1、构筑异常检测原理的入侵检测系统,首先要建立系统或用户的正常行为模式库,不属于该库的行为被视为异常行为但是,入侵性活动并不总是与异常活动相符合,而是存在下列4种可能性入侵性非异常非入侵性且异常非入侵性非;所有系统管理员想要在他们生产服务器上首先要部署的安全手段之一,就是检测文件篡改的机制不仅仅是文件内容,而且也包括它们的属性AIDE “高级入侵检测环境”的简称是一个开源的基于主机的入侵检测系统AIDE通过检查;什么学校,有这样好的比赛,如果是我,先扫描下主机漏洞弱口令,开启的端口服务什么的,这个可以用XSCAN 或流光,当然其他很多也可以,个人习惯问题,然后针对漏洞入侵也可以间接的从服务器的程序入手,加入是dvbbs。

2、在这样的环境里,检查可疑行为的审计记录相对比较容易,况且在当时入侵行为非常少,通过对攻击的事后分析就可以防止随后的攻击二原理不同 1基于网络的入侵检测系统通常利用一个运行在随机模式下的网络适配器来实时检测并;用户管理里面管理员必须时刻确保每台服务器都被覆盖,所有更改都有记录,所有用户都同步到核心用户存储,而这些内容的管理都必须处于持续的状态只要联网登入了服务器管理员就能看到作为服务器的日常管理,入侵检测是一项非常;因为主机IDS几乎是实时工作的,系统的错误就可以很快地检测出来,技术人员和安全人士都非常喜欢它基于主机的IDS就是指基于服务器工作站主机的所有类型的入侵检测系统该类产品包括Kane Secure Enterprise和Dragon SquireIDS分类6Hybrid;分为两类1信息来源一类基于主机IDS和基于网络的IDS2检测方法一类异常入侵检测和误用入侵检测入侵检测系统intrusion detection system,简称“IDS”是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者;入侵检测系统的基本功能是对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施它与其他网络安全设备的不同之处便在于,IDS是一种积极主动的安全防护技术在如今的网络拓扑中,已经很难找到以前的HUB式的。

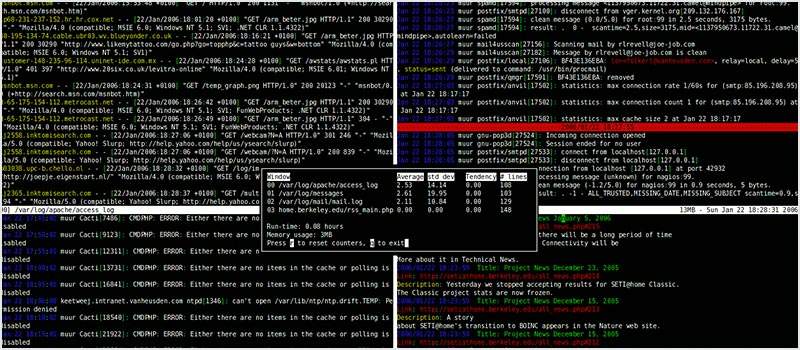

3、因为其强大的日志分析引擎,互联网供应商大学和数据中心都乐意运行 OSSEC HIDS,以监视和分析其防火墙IDSWeb服务器和身份验证日志3FragrouteFragrouter是一个能够逃避网络入侵检测的工具箱,这是一个自分段的路由程序;这些位置通常是服务器区域的交换机上Internet接入路由器之后的第一台交换机上重点保护网段的局域网交换机上由于入侵检测系统的市场在近几年中飞速发展,许多公司投入到这一领域上来Venustech启明星辰Internet;如果没有入侵检测系统,则服务器没有属于裸奔状态,很容易被黑客入侵为了提升安全防护能力,部署护卫神·入侵防护系统则成为了必然。

4、入侵检测系统所采用的技术可分为特征检测与异常检测两种1特征检测 特征检测Signaturebased detection 又称Misuse detection ,这一检测假设入侵者活动可以用一种模式来表示,系统的目标是检测主体活动是否符合这些模式它;检查wtmp utmp,包括messgae等文件的完整性和修改时间是否正常,这也是手工擦除入侵痕迹的一种方法6检查系统中的core文件 通过发送畸形请求来攻击服务器的某一服务来入侵系统是一种常规的入侵方法,典型的RPC攻击就是通过;入侵检测是防火墙的合理补充,帮助系统对付网络攻击,扩展了系统管理员的安全管理能力包括安全审计监视进攻识别和响应,提高了信息安全基础结构的完整性它从计算机网络系统中的若干关键点收集信息,并分析这些信息,看看;根据CIDF规范,我们从功能上将入侵检测系统划分为四个基本部分数据采集子系统数据分析子系统控制台子系统数据库管理子系统具体实现起来,一般都将数据采集子系统又称探测器和数据分析子系统在Linux或Unix平台上实现,我们称之为;1尽可能靠近攻击源 2尽可能靠近受保护资源 这些位置通常是 ·服务器区域的交换机上 ·Internet接入路由器之后的第一台交换机上 ·重点保护网段的局域网交换机上 由于入侵检测系统的市场在近几年中飞速发展,许。

5、而对于IDS来说可以记录不必要的通信量,虽然有时不进行阻止,但在记录中发现不明规则的同时,可以利用防火墙新建策略对其进行阻止访问,所以防火墙与IDS是功能互补,相互依赖的通常恶意行为在入侵一台服务器时会先侵入较低保护。